ążąŠčĆčāą╝ ąĀą░ą┤ąĖąŠąÜąŠčé • ą¤čĆąŠčüą╝ąŠčéčĆ č鹥ą╝čŗ - ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąĪąŠąŠą▒čēąĄąĮąĖčÅ ą▒ąĄąĘ ąŠčéą▓ąĄč鹊ą▓ | ąÉą║čéąĖą▓ąĮčŗąĄ č鹥ą╝čŗ

ąĪčéčĆą░ąĮąĖčåą░ 3 ąĖąĘ 7

[ ąĪąŠąŠą▒čēąĄąĮąĖą╣: 131 ]

, , , , , ,

ąÉą▓č鹊čĆ

ąĪąŠąŠą▒čēąĄąĮąĖąĄ

-=Vovka=-

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ą¤čé ąĖčÄą╗ 21, 2017 14:02:23

ąÜą░čĆą╝ą░: 4

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 81

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ą¤ąĮ ą░ą┐čĆ 11, 2011 10:08:52ąĪąŠąŠą▒čēąĄąĮąĖą╣: 844

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 2

ąÆąŠčé ąĄčēąĄ ąĖąĘ č鹊ą╣ ąČąĄ ąŠą┐ąĄčĆčŗ, ąĮąŠ ąĄčüčéčī ąĮąĄą╝ąĮąŠą│ąŠ ą║ąŠą╝ą╝ąĄąĮčéą░čĆąĖąĄą▓...

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

ąĀąĄą║ą╗ą░ą╝ą░

Zhuk72

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ąÆčü ąĖčÄą╗ 23, 2017 08:07:59

ąĪą▓ąĄčĆą╗ąĖčé č鹥ą║čüč鹊ą╗ąĖčé ą║ąŠą│čéčÅą╝ąĖ

ąÜą░čĆą╝ą░: 25

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 168

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ąĪčĆ čÅąĮą▓ 29, 2014 08:41:31ąĪąŠąŠą▒čēąĄąĮąĖą╣: 1231ą×čéą║čāą┤ą░: ąæą░ą║čā

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 0

ą×čéą╗ąĖčćąĮą░čÅ čüčüčŗą╗ą║ą░!

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

ąĀąĄą║ą╗ą░ą╝ą░

Callous

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ą¦čé ą░ą▓ą│ 17, 2017 21:52:42

ąÆčüčéą░ą╗ ąĮą░ ą╗ą░ą┐čŗ

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ąÆčü ą░ą┐čĆ 20, 2008 16:54:13ąĪąŠąŠą▒čēąĄąĮąĖą╣: 115ą×čéą║čāą┤ą░: ąŻą║čĆą░ąĖąĮą░, ą¦ąĄčĆąĮąĖą│ąŠą▓

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 0

ą×ą║ą░ąĘą░ą╗ąŠčüčī, čćč鹊 ą▓ ą║ą░čĆč鹊čćą║ą░čģ ąŠą┤ąĮąŠą│ąŠ čéąĖą┐ą░ ą▒ąĖčé ą║ąŠą╗ą╗ąĖąĘąĖąĖ čāčüčéą░ąĮąŠą▓ą╗ąĄąĮ ą▓ ąŠą┤ąĮąŠą╝ ąĖ č鹊ą╝ ąČąĄ ą╝ąĄčüč鹥, ą┐ąŠčŹč鹊ą╝čā ą║ąŠą╗ą╗ąĖąĘąĖąĖ ąĮąĄ ą┐čĆąŠąĖčüčģąŠą┤ąĖčé.

ą░ ą┤ąŠą▒ąĖą╗čüčÅ čćč鹥ąĮąĖčÅ ąĄąĄą┐čĆąŠą╝ ą▓čüąĄą│ąŠ 1ąÜą▒ą░ą╣čéą░???

ąĢčüą╗ąĖ ą┤ą░ č鹊 ą╝ąŠąČąĮąŠ ą░ą╗ą│ąŠčĆąĖčéą╝?

ąØąŠą╝ąĄčĆ ą║ą░čĆčéčŗ čćąĖčéą░čÄ ą▒ąĄąĘ ą┐čĆąŠą▒ą╗ąĄą╝, ą░ ą║ą░ą║ ą┐ąŠčćąĖčéą░čéčī ąŠčüčéą░čćčā ą┐ą░ą╝čÅčéąĖ ąĖ ąĘą░ą┐ąĖčüą░čéčī čéčāą┤ą░ čćč鹊 ąĮąĖą▒čāą┤čī, čŹč鹊 ą▓ąŠą┐čĆąŠčü?

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

ąĀąĄą║ą╗ą░ą╝ą░

maddogmaycry

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ą¦čé čüąĄąĮ 07, 2017 20:15:03

ąÜą░čĆą╝ą░: 2

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 6

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ą¦čé čüąĄąĮ 07, 2017 20:05:06ąĪąŠąŠą▒čēąĄąĮąĖą╣: 68

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 0

ą¤čĆąĖą▓ąĄčéčüčéą▓čāčÄ!

ąØąĄą┤ąĄą╗čÄ čüčĆą░ąČą░čÄčüčī čü mfrc522 ą▓č鹊čĆąŠą╣ čĆąĄą▓ąĖąĘąĖąĖ.

rc522 ą┐ąĄčĆąĄą▓ąĄą┤ąĄąĮ ą▓ čĆąĄąČąĖą╝ UART. ą¤ąŠą║ą░ čćč鹊 ą║ąŠą╝ą░ąĮą┤ą░ą╝ąĖ ąŠą▒ą╝ąĄąĮąĖą▓ą░čÄčüčī ą▓čĆčāčćąĮčāčÄ č湥čĆąĄąĘ Terminal 1.9. ą£ąŠą│čā ą┐ąĖčüą░čéčī ą▓ FIFO, čćąĖčéą░čéčī, ą┐čĆąĖčüą▓ą░ąĖą▓ą░čéčī ąĘąĮą░č湥ąĮąĖčÅ čĆąĄą│ąĖčüčéčĆą░ą╝.

ąŚą░čüčéčĆčÅą╗ ąĮą░ WUPA ą┤ą╗čÅ Mifare 1k (52h) - č鹊-ą╗ąĖ čÅ ąĮąĄ čéą░ą║ ą┐ąŠąĮčÅą╗ ą┤ą░čéą░čłąĖčé (ąĮą░ą┤ąŠ čüą║ą░ąĘą░čéčī ą┤ą░čéą░čłąĖčé č鹊čé ąĄčēąĄ...). ą¤čĆąĖą▓ąĄą┤čā čüą▓ąŠą╣ ąĖąĮąĖčé ąĖ ą║ąŠą╝ą░ąĮą┤čŗ ą║ąŠą╝ą╝čāąĮąĖą║ą░čåąĖąĖ, ą╝ąŠąČąĄčé ą▒čāą┤čāčé ą╝čŗčüą╗ąĖ ą┐ąŠ čŹč鹊ą╝čā ą┐ąŠą▓ąŠą┤čā - ą▒čāą┤čā ą┐čĆąĖąĘąĮą░č鹥ą╗ąĄąĮ.

ąśąĮąĖčé: 11 3D 2D 30 2C 00 2A 8D 2B 3E 14 03 15 40

ą¤ąŠą┐čŗčéą║ą░ ąŠčéą┐čĆą░ą▓ąĖčéčī 52 ą║ą░čĆč鹥 Mifare 1k: 09 52 0D 07 01 0C 0D 80

ą¤ąŠčüą╗ąĄ ą║ąŠą╝ą░ąĮą┤čŗ ą▒čāč乥čĆ ą┐čĆąŠčüč鹊 ą┐čāčüč鹥ąĄčé, č鹊-ąĄčüčéčī ąŠčéą▓ąĄčéą░ (ą┐čĆąĄą┤ą┐ąŠą╗ą░ą│ą░ąĄą╝ąŠą│ąŠ ą╝ąĮąŠą╣) ąĮąĄ ą┐čĆąŠąĖčüčģąŠą┤ąĖčé.

ąÆąĖą┤ąĖą╝ąŠ čÅ čćč鹊 č鹊 ąĮąĄ čéą░ą║ ą┐ąŠąĮčÅą╗ ąĖąĘ ą┤ą░čéą░čłąĖčéą░?

ąöąŠą▒ą░ą▓ą╗čÄ ąĘą░čĆą░ąĮąĄąĄ. REQA č鹊ąČąĄ ą┐čĆąŠą▒ąŠą▓ą░ą╗.

09 26 0D 07 01 0C 0D 80

ąöą░ąĮąĮčŗąĄ ąĖąĘ ą▒čāč乥čĆą░ čāčģąŠą┤čÅčé, ąĖ Status2Reg:ModemState = 101 wait for data.

ą×ą┤ąĮą░ą║ąŠ ą▒čāč乥čĆ ą▓čüąĄ čĆą░ą▓ąĮąŠ ą┐čāčüčé. ąśą╗ąĖ čÅ čāą┐čāčüą║ą░čÄ ą║ą░ą║ąŠą╣ č鹊 čĆąĄą│ąĖčüčéčĆ, ą║ąŠč鹊čĆčŗą╣ ą┤ąŠą╗ąČąĄąĮ ą░ą║čéąĖą▓ąĖčĆąŠą▓ą░čéčī ą┐čĆą░ą▓ąĖą╗čīąĮčŗą╣ ą┐čĆąĖąĄą╝ ą┤ą░ąĮąĮčŗčģ, ąĖą╗ąĖ čÅ ą░ą▒čüąŠą╗čÄčéąĮąŠ ąĮąĄ ą┐ąŠąĮąĖą╝ą░čÄ čćč鹊 ą┤ąĄą╗ą░čÄ

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

ąĀąĄą║ą╗ą░ą╝ą░

ą×čĆą│ą░ąĮąĖąĘą░čåąĖčÅ ą┐ąĖčéą░ąĮąĖčÅ ąĮą░ ąŠčüąĮąŠą▓ąĄ ąĮą░ą┤ąĄąČąĮčŗčģ ą╗ąĖčéąĖąĄą▓čŗčģ ą░ą║ą║čāą╝čāą╗čÅč鹊čĆąŠą▓ EVE ąĖ ą╝ąĖą║čĆąŠčüčģąĄą╝ ą░ąĘąĖą░čéčüą║ąŠą│ąŠ ą┐čĆąŠąĖąĘą▓ąŠą┤čüčéą▓ą░

ąÜą░č湥čüčéą▓ąĄąĮąĮąŠąĄ ąĖ ą▒ąĄąĘąŠą┐ą░čüąĮąŠąĄ čāčüčéčĆąŠą╣čüčéą▓ąŠ, čĆą░ą▒ąŠčéą░čÄčēąĄąĄ ąŠčé ą░ą║ą║čāą╝čāą╗čÅč鹊čĆą░, ą┤ąŠą╗ąČąĮąŠ čāčćąĖčéčŗą▓ą░čéčī ąĄą│ąŠ čäąĖąĘąĖč湥čüą║ąĖąĄ ąĖ čģąĖą╝ąĖč湥čüą║ąĖąĄ čüą▓ąŠą╣čüčéą▓ą░, ą┐čĆąŠčäąĖą╗ąĖ ąĘą░čĆčÅą┤ą░ ąĖ čĆą░ąĘčĆčÅą┤ą░, ąĖčģ ąĖąĘą╝ąĄąĮąĄąĮąĖąĄ ą▓ąŠ ą▓čĆąĄą╝ąĄąĮąĖ ąĖ ą┐ąŠą┤ ą▓ą╗ąĖčÅąĮąĖąĄą╝ čĆą░ąĘą╗ąĖčćąĮčŗčģ čāčüą╗ąŠą▓ąĖą╣, čéą░ą║ąĖčģ ą║ą░ą║ č鹥ą╝ą┐ąĄčĆą░čéčāčĆą░ ąĖ č鹊ą║ ąĮą░ą│čĆčāąĘą║ąĖ. ą£čŗ čĆą░čüčüą║ą░ąČąĄą╝ ąŠ ą╗ąĖčéąĖą╣-ąĖąŠąĮąĮčŗčģ ą░ą║ą║čāą╝čāą╗čÅč鹊čĆąĮčŗčģ ą▒ą░čéą░čĆąĄčÅčģ EVE ąĖ ąĮąĄčüą║ąŠą╗čīą║ąĖčģ čĆąĄčłąĄąĮąĖčÅčģ ąŠčé čĆą░ąĘą╗ąĖčćąĮčŗčģ ą║ąĖčéą░ą╣čüą║ąĖčģ ą║ąŠą╝ą┐ą░ąĮąĖą╣, čĆąĄą║ąŠą╝ąĄąĮą┤čāąĄą╝čŗčģ ą┤ą╗čÅ čĆą░ąĘčĆą░ą▒ąŠč鹊ą║ ą┐čĆąĖą╗ąŠąČąĄąĮąĖą╣ čü ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░ąĮąĖąĄą╝ čŹčéąĖčģ ąÉąÜąæ. ą¤čĆąĄą┤čüčéą░ą▓ą╗ąĄąĮąĮčŗąĄ ą▓ čüčéą░čéčīąĄ ą║ąĖčéą░ą╣čüą║ąĖąĄ ą░ąĮą░ą╗ąŠą│ąĖ ą┐ąŠą╝ąŠą│čāčé ąĘą░ą╝ąĄąĮąĖčéčī ą┐čĆąŠą┤čāą║čåąĖčÄ ąĘą░ą┐ą░ą┤ąĮčŗčģ ą▒čĆąĄąĮą┤ąŠą▓ čü ąŠą┐čéąĖą╝ąĖąĘą░čåąĖąĄą╣ čåąĄąĮčŗ ą▒ąĄąĘ ą┐ąŠč鹥čĆąĖ ą║ą░č湥čüčéą▓ą░.

ą¤ąŠą┤čĆąŠą▒ąĮąĄąĄ>>

maddogmaycry

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ąĪą▒ čüąĄąĮ 09, 2017 23:18:27

ąÜą░čĆą╝ą░: 2

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 6

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ą¦čé čüąĄąĮ 07, 2017 20:05:06ąĪąŠąŠą▒čēąĄąĮąĖą╣: 68

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 0

ą£ą░ą╗ąĄąĮčīą║ą░čÅ ą┐ąŠą┐čĆą░ą▓ą║ą░ ą║ ąĮąĖąČąĄčüą║ą░ąĘą░ąĮąĮąŠą╝čā - ąĮą░ čüą░ą╝ąŠą╝ ą┤ąĄą╗ąĄ ą┐čĆąŠą▒ą╗ąĄą╝ą░ č鹊ą╗čīą║ąŠ čü Arduino Mega ąĖ čĆąĄąČąĖą╝ąĄ i2c, ąĮą░ čüą░ą╝ąŠą┤ąĄą╗čīąĮąŠą╝ ą┐ąĄčĆąĄčģąŠą┤ąĮąĖą║ąĄ (usb > ttl) ąĮą░ ą▒ą░ąĘąĄ ch340 ą▓čüąĄ čĆą░ą▒ąŠčéą░ąĄčé čģąŠčĆąŠčłąŠ.

ą¤ąŠčüą╗ąĄą┤ąĮąĖą╣ čĆą░ąĘ čĆąĄą┤ą░ą║čéąĖčĆąŠą▓ą░ą╗ąŠčüčī maddogmaycry ąÆčü čüąĄąĮ 10, 2017 17:59:21, ą▓čüąĄą│ąŠ čĆąĄą┤ą░ą║čéąĖčĆąŠą▓ą░ą╗ąŠčüčī 1 čĆą░ąĘ.

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

ąĀąĄą║ą╗ą░ą╝ą░

ąĀąĄą║ą╗ą░ą╝ą░

ąØąŠą▓čŗą╣ ą░ą║ą║čāą╝čāą╗čÅč鹊čĆ EVE čüąĄčĆąĖąĖ PLM ą┤ą╗čÅ GSM-čéčĆąĄą║ąĄčĆąŠą▓, čĆą░ą▒ąŠčéą░čÄčēąĖčģ ą▓ ąČčæčüčéą║ąĖčģ čāčüą╗ąŠą▓ąĖčÅčģ (ą┤ąŠ -40┬░ąĪ)

ąÜąŠą╝ą┐ą░ąĮąĖčÅ EVE ą▓čŗą┐čāčüčéąĖą╗ą░ ąĮąŠą▓čŗą╣ ą░ą║ą║čāą╝čāą╗čÅč鹊čĆ čüąĄčĆąĖąĖ PLM, čüąŠč湥čéą░čÄčēąĖą╣ ą▓ čüąĄą▒ąĄ ą▓čŗčüąŠą║čāčÄ ą▒ąĄąĘąŠą┐ą░čüąĮąŠčüčéčī, ą┤ą╗ąĖč鹥ą╗čīąĮčŗą╣ čüčĆąŠą║ čüą╗čāąČą▒čŗ, čłąĖčĆąŠą║ąĖą╣ č鹥ą╝ą┐ąĄčĆą░čéčāčĆąĮčŗą╣ ą┤ąĖą░ą┐ą░ąĘąŠąĮ ąĖ ą▓čŗčüąŠą║čāčÄ č鹊ą║ąŠąŠčéą┤ą░čćčā ą┤ą░ąČąĄ ą┐čĆąĖ ąŠčéčĆąĖčåą░č鹥ą╗čīąĮąŠą╣ č鹥ą╝ą┐ąĄčĆą░čéčāčĆąĄ.

ąŁčéąĖ ą░ą║ą║čāą╝čāą╗čÅč鹊čĆčŗ ą┐ąŠą┤ą┤ąĄčƹȹĖą▓ą░čÄčé ąĘą░čĆčÅą┤ ą┐čĆąĖ č鹥ą╝ą┐ąĄčĆą░čéčāčĆąĄ ąŠčé -40/-20┬░ąĪ (čüąĮąĖąČąĄąĮąĮčŗą╝ ąĘąĮą░č湥ąĮąĖąĄą╝ č鹊ą║ą░), ą▒ąĄąĘąŠą┐ą░čüąĮčŗ (ąĮąĄ ą▓ąŠčüą┐ą╗ą░ą╝ąĄąĮčÅčÄčéčüčÅ ąĖ ąĮąĄ ą▓ąĘčĆčŗą▓ą░čÄčéčüčÅ) ą┐čĆąĖ ą╝ąĄčģą░ąĮąĖč湥čüą║ąŠą╝ ą┐ąŠą▓čĆąĄąČą┤ąĄąĮąĖąĖ (ą┐čĆąŠčéčŗą║ą░ąĮąĖąĄ ąĖ čüą┤ą░ą▓ą╗ąĖą▓ą░ąĮąĖąĄ), čāčüč鹊ą╣čćąĖą▓čŗ ą║ ą▓ąĖą▒čĆą░čåąĖąĖ. ą×ąĮąĖ ą╝ąŠą│čāčé ą┐čĆąĖą╝ąĄąĮčÅčéčīčüčÅ ą║ą░ą║ ą┤ą╗čÅ ą░ą▓č鹊čéčĆą░ąĮčüą┐ąŠčĆčéą░ (čéčĆąĄą║ąĄčĆčŗ, ą╝ą░čÅčćą║ąĖ, čüąĖą│ąĮą░ą╗ąĖąĘą░čåąĖčÅ), čéą░ą║ ąĖ ą┤ą╗čÅ ą┐čĆąŠą╝čŗčłą╗ąĄąĮąĮčŗčģ čāčüčéčĆąŠą╣čüčéą▓ ą╝ąŠąĮąĖč鹊čĆąĖąĮą│ą░, IoT-čāčüčéčĆąŠą╣čüčéą▓.

ą¤ąŠą┤čĆąŠą▒ąĮąĄąĄ>>

maddogmaycry

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ąÆčü čüąĄąĮ 10, 2017 13:43:53

ąÜą░čĆą╝ą░: 2

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 6

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ą¦čé čüąĄąĮ 07, 2017 20:05:06ąĪąŠąŠą▒čēąĄąĮąĖą╣: 68

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 0

ąÆ ąŠą▒čēąĄą╝ ą║ą░ą║ąĖąĄ ą║ąŠčüčÅą║ąĖ čÅ čüą╗ąŠą▓ąĖą╗ ąĮą░ ą┤ą░ąĮąĮčŗą╣ ą╝ąŠą╝ąĄąĮčé.

Arduino Mega ąŠčéą║ą░ąĘčŗą▓ą░ąĄčéčüčÅ ąĮąŠčĆą╝ą░ą╗čīąĮčŗąĄ 3.3 ą▓ąŠą╗čīčéą░ ą▓čŗą┤ą░ą▓ą░čéčī, ąĖ ą┤ąĄą╗ąŠ čéčāčé ą┤ą░ąČąĄ ąĮąĄ ą▓ ASM1117 čéą░ą║ ą║ą░ą║ ąĮą░ ą╝ąŠąĄą╣ ą┐ą╗ą░č鹥 čü čŹčéąĖą╝ čĆąĄą│čāą╗čÅč鹊čĆąŠą╝ ą▓čüąĄ čĆą░ą▒ąŠčéą░ąĄčé čģąŠčĆąŠčłąŠ - ą▒čāą┤čīč鹥 ą▓ąĮąĖą╝ą░č鹥ą╗čīąĮčŗ - čüą░ą╝ ą║ą░ą╝ąĄąĮčī ą╝ąŠąČąĄčé čĆą░ą▒ąŠčéą░čéčī, ąĮąŠ ą░ąĮč鹥ąĮąĮą░ ą┐čĆąĖ čŹč鹊ą╝ ąĮąĖč湥ą│ąŠ ąĮąĄ ą┐čĆąĖąĮąĖą╝ą░čéčī (ą┐čĆąŠą▓ąĄčĆąĄąĮąŠ ą▓ čĆąĄąČąĖą╝ąĄ i2c rc522).

ąóą░ą║ąĖ ą║ąŠą╝ą░ąĮą┤čŗ ą▒čŗą╗ąĖ ąĮąĄą┐čĆą░ą▓ąĖą╗čīąĮčŗą╝ąĖ. ąØąĄą┤ąŠčüčéą░č鹊čćąĮąŠ čāčüčéą░ąĮąŠą▓ąĖčéčī ą▒ąĖčé "StartSend" ą┐ąŠ ą░ą┤čĆąĄčüčā BitFramingReg, čéčĆąĄą▒čāąĄčéčüčÅ ąĄčēąĄ ąĖ čüąŠčģčĆą░ąĮąĖčéčī 7ą▒ąĖčéąĮčāčÄ ą┤ą╗ąĖąĮąĮčā, ąĖ ąĖą╝ąĄąĮąĮąŠ ą▓ čŹč鹊ą╣ čćą░čüčéąĖ ą║ąŠą┤ą░ 0D 80 čÅ ąĖ ą┐čĆąŠą╗ąĄč鹥ą╗. ąØčāąČąĮąŠ ąŠčéą┐čĆą░ą▓ą╗čÅčéčī čüąŠčģčĆą░ąĮčÅčÅ 7 ą▒ąĖčéąĮąŠąĄ ąĘąĮą░č湥ąĮąĖąĄ, ą░ ąĘąĮą░čćąĖčé ą║ąŠą╝ą░ąĮą┤ą░ ąŠčéą┐čĆą░ą▓ą║ąĖ ą▒čāą┤ąĄčé 0D 87.

ąóą░ą║ ąČąĄ čÅ ą┤ąŠą┐čāčüčéąĖą╗ ąŠčłąĖą▒ą║čā ą┐ąŠ ą░ą┤čĆąĄčüčā TxControlReg. 14 80 - ąöąŠą╗ąČąĮąŠ ą▒čŗčéčī 14 83, ą▓ąĄą┤čī ą▒ąĖčé nvTx2RF ą┤ąŠą╗ąČąĄąĮ ą▒čŗčéčī On, ą┐ąŠč湥ą╝čā ą┐ąŠą║ą░ ąĮąĄ ą┐ąŠąĮčÅčéąĮąŠ, ąĮąŠ čÅ čĆą░ąĘą▒ąĄčĆčāčüčī ą┐ąŠąĘąČąĄ ąĖ ąĮą░ą▓ąĄčĆąĮčÅą║ą░ ą▓čŗą╗ąŠąČčā ąŠčéč湥čé. ąÆ ąŠą▒čēąĄą╝ REQA ą╝ąŠąČąĮąŠ ą┐ąŠą╗čāčćąĖčéčī čüą╗ąĄą┤čāčÄčēąĄą╣ ą║ąŠą╝ą░ąĮą┤ąŠą╣ (ą┤ą╗čÅ č鹥čĆą╝ąĖąĮą░ą╗ą░ 1.9 - $ = HEX)

ąśąĮąĖčé $01$0F$11$3D$2D$30$2C$00$2A$8D$2B$3E$14$03$26$70$15$40

ą×čéą┐čĆą░ą▓ą║ą░ / ą┐ąŠą╗čāč湥ąĮąĖąĄ $14$83$09$52$01$0C$0D$87

Classic - 04 00

Desfire EV1 4k - 44 03

Ultralight c - 04 00

Ultralight c ą▒ąĄąĘ ą┐ąĄčĆąĄą┤ąĄą╗ą║ąĖ rc522 ąĮąĄ ąĘą░čĆą░ą▒ąŠčéą░ąĄčé, čéą░ą║ ą║ą░ą║ čéčĆąĄą▒čāčÄčéčüčÅ ą▒ąŠą╗ąĄąĄ ą╝ąŠčēąĮčŗąĄ ąĖąĮą┤čāą║č鹊čĆčŗ ąĮą░ > 100ma!

1 - ąÆąĖą┤ąĄąŠ ą▒ąĄąĘ ą╝ąŠą┤ąĖčäąĖą║ą░čåąĖąĖ

https://www.youtube.com/watch?v=jaqr-JE8MwA 2 - ą£ąŠą┤ąĖčäąĖčåąĖčĆąŠą▓ą░ąĮąĮčŗą╣ -

https://www.youtube.com/watch?v=42DRSZrFyKc ą×ąĘą▓čāčćąĖą▓ą░čéčī ąĮąĄ čüčéą░ą╗ (ąŠčüąŠą▒ąŠ ąĮąĄč湥ą│ąŠ). ą× č鹊ą╝ ą║ą░ą║ ą┐čĆąŠąĖąĘą▓ąĄčüčéąĖ ą╝ąŠą┤ąĖčäąĖą║ą░čåąĖčÄ čüą╝. ą║ąŠą╝ą╝ąĄąĮčé ą║ąŠ ą▓č鹊čĆąŠą╝čā ą▓ąĖą┤ąĄąŠ.

ą¤čĆąŠą┤ąŠą╗ąČą░čÄ ą║ąŠą┐ą░čéčī, čüą╗ąĄą┤čāčÄčēąĖą╣ čłą░ą│ - ą░ąĮčéąĖ-ą║ąŠą╗ą╗ąĖąĘąĖčÅ. ą× čāčüą┐ąĄčģą░čģ ąŠčéčćąĖčéą░čÄčüčī.

ąÆčüąĄą╝ ą║č鹊 ąČąĄą╗ą░ąĄčé ą┐ąŠą╝ąŠčćčī, ą▓čüąĄą│ą┤ą░ čĆą░ą┤. ąØą░ ą▓čŗčģąŠą┤ąĄ ą┐ą╗ą░ąĮąĖčĆčāčÄ ą▒ąĖą▒ą╗ąĖąŠč鹥ą║čā ą┤ą╗čÅ ąĮąĄą┤ąŠąŠčåąĄąĮąĄąĮąĮąŠą│ąŠ ąĮą░ ą╝ąŠą╣ ą▓ąĘą│ą╗čÅą┤ mfrc522,- i2c ąĖ Uart ą┤ą╗čÅ čĆą░ą▒ąŠčéčŗ čü čłąĖčäčĆąŠą▓ą░ąĮąĮčŗą╝ąĖ ą║ą░čĆčéą░ą╝ąĖ Desfire ev ąĖ ultralight c.

ąØą░ ą┤ą░ąĮąĮčŗą╣ ą╝ąŠą╝ąĄąĮčé ąĄčüčéčī ą▓ąŠą┐čĆąŠčü: [ą▓ąŠą┐čĆąŠčü čüąĮčÅčé. ą×čéą▓ąĄčé: ąĄčüčéčī čĆą░ąĘąĮčŗąĄ ą▓ą░čĆąĖą░ąĮčéčŗ ąĮą░ čĆą░ąĘąĮčŗąĄ čüą╗čāčćą░ąĖ ąĖ čĆą░ąĘąĮąŠą╣ čüč鹥ą┐ąĄąĮčīčÄ ąĮą░ą┤ąĄąČąĮąŠčüčéąĖ]

ą¤ąŠčüą╗ąĄ ą║ą░ąČą┤ąŠą│ąŠ ą┐čĆąĖąĄą╝ą░/ą┐ąĄčĆąĄą┤ą░čćąĖ čéčĆąĄą▒čāąĄčéčüčÅ-ą╗ąĖ ą┤ąĄą╗ą░čéčī čüąŠčäčé/čģą░čĆą┤ čĆąĄčüąĄčé ąĘą▓ąĄčĆčīą║ą░? ąóąŠ-ąĄčüčéčī ą▓čŗčģąŠą┤ąĖčé čŹčéą░ą║ą░čÅ ąĖč鹥čĆą░čåąĖčÅ - ąĖąĮąĖčåąĖą░ą╗ąĖąĘą░čåąĖčÅ, ąĘą░ą┐čĆąŠčü, čćč鹥ąĮąĖąĄ, čĆąĄčüąĄčé. ąś ą┐ąŠ ąĮąŠą▓ąŠą╣ - ąĖąĮąĖčé...

ąĢčēąĄ ąĄčüą╗ąĖ ą▓čŗ ą▓ąŠą▓ą╗ąĄč湥ąĮčŗ ą▓ ą╝ąĖčĆ NFC ąĖ RFID čüąŠą▓ąĄčéčāčÄ ą┐ąŠčüąĄčéąĖčéčī ą║ą░ąĮą░ą╗

https://www.youtube.com/watch?v=tuMjCsIyyuw&t=0s ą¦ąĄą╗ąŠą▓ąĄą║ ą▓čŗą║ą╗ą░ą┤čŗą▓ą░ąĄčé čåąĄąĮąĮąĄą╣čłąĖą╣ ą╝ą░č鹥čĆąĖą░ą╗.

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

ąĀąĄą║ą╗ą░ą╝ą░

maddogmaycry

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ąĪčĆ čüąĄąĮ 13, 2017 18:41:08

ąÜą░čĆą╝ą░: 2

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 6

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ą¦čé čüąĄąĮ 07, 2017 20:05:06ąĪąŠąŠą▒čēąĄąĮąĖą╣: 68

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 0

ąś čéą░ą║, ąĮą░ č鹥ą║čāčēąĖą╣ ą╝ąŠą╝ąĄąĮčé čÅ ą┤ąŠčłąĄą╗ ą┤ąŠ ą┐čāąĮą║čéą░ Select ąĖ ąĘą░čüčéčĆčÅą╗.

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

ąĀąĄą║ą╗ą░ą╝ą░

maddogmaycry

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ą¦čé čüąĄąĮ 14, 2017 21:29:10

ąÜą░čĆą╝ą░: 2

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 6

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ą¦čé čüąĄąĮ 07, 2017 20:05:06ąĪąŠąŠą▒čēąĄąĮąĖą╣: 68

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 0

ąÆ ąŠą▒čēąĄą╝ ąŠąĘąĮą░ą║ąŠą╝ąĖą╗čüčÅ čü 14443 ąĖ ą┐čĆąĖčłąĄą╗ ą║ ą▓čŗą▓ąŠą┤čā čćč鹊 ą▓čüąĄ ą┤ąŠą╗ąČąĮąŠ čĆą░ą▒ąŠčéą░čéčī. ą¤čĆąŠą▓ąĄčĆąŠčćąĮčŗą╣ 00 00 ą┤ą░ąĄčé CRC 1ąĢąÉ0.

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

ąĀąĄą║ą╗ą░ą╝ą░

maddogmaycry

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ąĪą▒ čüąĄąĮ 23, 2017 14:32:21

ąÜą░čĆą╝ą░: 2

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 6

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ą¦čé čüąĄąĮ 07, 2017 20:05:06ąĪąŠąŠą▒čēąĄąĮąĖą╣: 68

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 0

ąØąĄą▒ąŠą╗čīčłą░čÅ ą┐čĆąŠą│čĆą░ą╝ą╝ą║ą░ ąĮą░ PHP ą┐ąŠą╝ąŠą│ą╗ą░ čāą▓ąĄą╗ąĖčćąĖčéčī čüą║ąŠčĆąŠčüčéčī ąŠą▒čāč湥ąĮąĖčÅ. ąØą░ ą┤ą░ąĮąĮčŗą╣ ą╝ąŠą╝ąĄąĮčé čĆą░ąĘą▒ąĖčĆą░čÄčüčī čü Classic 1k:

-> 010F [Reset]

-> B7 [Version]

<- 92

-> 010F113D2D302C002A8D2B3E148326701540 [Init]

-> 0952010C0D87 [Send REQA]

-> 8989 [Read REQA]

<- 0400

-> 09930920010C0D80 [Anticol]

-> 8989898989 [Read UID]

<- 90F60BC5A8

-> 09930970099009F6090B09C509A801030100 [Calculate CRC]

-> A2A1 [GET CRC]

<- CE6F

-> 09930970099009F6090B09C509A809CE096F010C0D80 [Select]

-> 898989 [Read SAK]

<- 08B6DD

UDP: ąŻą│čā, ą┤ąĄą╣čüčéą▓ąĖč鹥ą╗čīąĮąŠ SAK - Coding of Select Acknowledge. ąÆ ą╝ąŠąĄą╝ čüą╗čāčćą░ąĄ [08 (00001000) čāą║ą░ąĘčŗą▓ą░ąĄčé ąĮą░ č鹊 čćč鹊 UID ą┐ąĄčĆąĄą┤ą░ąĮ ą┐ąŠą╗ąĮąŠčüčéčīčÄ] [B6DD ą¤ąŠ ą▓čüąĄą╣ ą▓ąĖą┤ąĖą╝ąŠčüčéąĖ CRC]

UPD: DD - CRC, B6 čäąĖą│ ąĘąĮą░ąĄčé čćč鹊, ąĮą░ą┤ąŠ ą▒čāą┤ąĄčé ą▓čŗčÅčüąĮąĖčéčī.

Desfire ev1. ą¤ąĄčĆą▓ą░čÅ ą░ąĮčéąĖ-ą║ąŠą╗ą╗ąĖąĘąĖčÅ čā ąĮąĄą│ąŠ ą▓ąŠąĘą▓čĆą░čēą░ąĄčé č鹊ą╗čīą║ąŠ ą┐ąĄčĆą▓čŗąĄ 4 byte UID. ąĪą╝ąŠčéčĆąĖą╝ čéą░ą▒ą╗ąĖčćą║čā.

https://www.nxp.com/docs/en/application ... df#page=11 XX1XX

0 XX - UID not Completed. ąÆčüąĄ čüčģąŠą┤ąĖčéčüčÅ. SAK - 24D836 (24 [00100

1 00]) ą¤ąŠąĘąČąĄ ą┐čĆąŠą▓ąĄčĆčÄ čćč鹊 ąŠąĮ ą▓ą┤ą░čüčé ąĄčüą╗ąĖ ąĄą│ąŠ ą░ąĮčéąĖą║ąŠą╗ąĖąĘąĖčéčī ą┐čĆą░ą▓ąĖą╗čīąĮąŠ.

ąÜčüčéą░čéąĖ, ą┐ą░čĆą░ą╗ą╗ąĄą╗čīąĮąŠ ą▓čŗčÅčüąĮąĖą╗, čćč鹊 ąĄčüčéčī ą┤ą▓ą░ čéąĖą┐ą░ ą║ą░čĆčé classic 1k. ąöąŠ 10 ą│ąŠą┤ą░ (4 byte UID) ąĖ ą┐ąŠčüą╗ąĄ (7 byte UID).

ąÆ ąŠą▒čēąĄą╝ ą┤ą░ą╗čīčłąĄ ą░ą▓č鹊čĆąĖąĘą░čåąĖčÅ classic 1k.

ą¤ąŠčüą╗ąĄą┤ąĮąĖą╣ čĆą░ąĘ čĆąĄą┤ą░ą║čéąĖčĆąŠą▓ą░ą╗ąŠčüčī maddogmaycry ąĪą▒ čüąĄąĮ 23, 2017 22:47:58, ą▓čüąĄą│ąŠ čĆąĄą┤ą░ą║čéąĖčĆąŠą▓ą░ą╗ąŠčüčī 8 čĆą░ąĘ(ą░).

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

ąĀąĄą║ą╗ą░ą╝ą░

-=Vovka=-

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ąĪą▒ čüąĄąĮ 23, 2017 16:30:25

ąÜą░čĆą╝ą░: 4

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 81

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ą¤ąĮ ą░ą┐čĆ 11, 2011 10:08:52ąĪąŠąŠą▒čēąĄąĮąĖą╣: 844

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 0

maddogmaycry , čüą╗ąĄąČčā ąĘą░ č鹥ą╝ąŠą╣. ąÆčŗą║ą╗ą░ą┤čŗą▓ą░ą╣č鹥 ąĖąĮčäčā - ą┐čĆąĖą│ąŠą┤ąĖčéčīčüčÅ ąŠą┤ąĮąŠąĘąĮą░čćąĮąŠ! ąŻ ą╝ąĄąĮčÅ čüąĄą╣čćą░čü ą▓čĆąĄą╝ąĄąĮąĖ ąĮąĄčé ą┐čĆąŠą┤ąŠą╗ąČą░čéčī čüą▓ąŠą╣ ą┐čĆąŠąĄą║čé: ą║ąŠą│ą┤ą░ ą┤ąŠą▒ąĄčĆčāčüčī ą▒čāą┤ąĄčé ą║čāčćą░ ą▓ąŠą┐čĆąŠčüąŠą▓....

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

maddogmaycry

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ąĪą▒ čüąĄąĮ 23, 2017 20:59:42

ąÜą░čĆą╝ą░: 2

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 6

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ą¦čé čüąĄąĮ 07, 2017 20:05:06ąĪąŠąŠą▒čēąĄąĮąĖą╣: 68

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 2

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

maddogmaycry

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ąÆčé čüąĄąĮ 26, 2017 22:36:15

ąÜą░čĆą╝ą░: 2

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 6

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ą¦čé čüąĄąĮ 07, 2017 20:05:06ąĪąŠąŠą▒čēąĄąĮąĖą╣: 68

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 0

ąÆ ąŠą▒čēąĄą╝ ą┐čĆąŠą┤ąŠą╗ąČą░ąĄą╝. ą¤čĆąŠą▒čāąĄą╝ ą░ą▓č鹊čĆąĖąĘąŠą▓ą░čéčīčüčÅ.

ą¦ąĄčüčéąĮąŠ čüą┐ąĄčĆč鹊 ąĖąĘ ą┐čĆąĖą╝ąĄčĆą░

https://image.slidesharecdn.com/mifare- ... 1278953071 čćč鹊 ąĘąĮą░čćąĖčé 07671EC1 čÅ ą┐ąŠą║ą░ ąĮąĄ čĆą░ąĘą▒ąĖčĆą░ą╗čüčÅ, čćč鹊 č鹊 čŹč鹊 ąĘąĮą░čćąĖčé ąĖ ą║ąŠą│ą┤ą░ čÅ ą┐čĆąĄąŠą┤ąŠą╗ąĄčÄ čüą▓ąŠčÄ ą╗ąĄąĮčī, ąŠą▒čÅąĘą░č鹥ą╗čīąĮąŠ čāąĘąĮą░ąĄą╝ )))

-> 010F [Reset]

-> B7 [Version]

<- 92

-> 010F113D2D302C002A8D2B3E148326701540 [Init]

-> 0952010C0D87 [Send REQA]

-> 8989 [Read REQA]

<- 0400

-> 09930920010C0D80 [Anticol]

-> 8989898989 [Read UID]

<- 90F60BC5A8

-> 09930970099009F6090B09C509A801030100 [Calculate CRC]

-> A2A1 [GET CRC]

<- CE6F

-> 09930970099009F6090B09C509A809CE096F010C0D80 [Select]

-> 898989 [Read SAK]

<- 08B6DD

-> 096009300976094A010C0D80 [Auth block 30]

-> 89898989 [Answer]

<- 07671EC1

ąÆąŠąŠą▒čēąĄ čüčéčĆą░ąĮąĮąŠ ą┐ąŠą║ą░, ąŠčéą║čāą┤ą░ ą▓ ą┐čĆąĖą╝ąĄčĆąĄ ą▓ąĘčÅą╗čüčÅ block 30 ąĮąĄ ą┐ąŠąĮąĖą╝ą░čÄ, č鹊ą│ą┤ą░ ą║ą░ą║

http://cache.nxp.com/docs/en/data-sheet ... pdf#page=8 čüąŠąŠą▒čēą░ąĄčé čÅą▓ąĮąŠ = ą▒ą╗ąŠą║ą░ 4: 0-3. ąÜąŠą┐ą░ąĄą╝

UPD

In Mifare Classic 1K tags There are 16 Sectors and each Sectors contains 4 Blocks and each block contains 16 bytes.

ąóąĄą┐ąĄčĆčī ą▓čüąĄ čÅčüąĮąŠ. ąśą┤ąĄą╝ ą┤ą░ą╗čīčłąĄ.

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

maddogmaycry

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ąĪčĆ čüąĄąĮ 27, 2017 12:31:25

ąÜą░čĆą╝ą░: 2

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 6

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ą¦čé čüąĄąĮ 07, 2017 20:05:06ąĪąŠąŠą▒čēąĄąĮąĖą╣: 68

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 0

ą¦čāčéčī ąŠčéą▓ą╗ąĄą║čāčüčī ąŠčé ąŠčüąĮąŠą▓ąĮąŠą╣ č鹥ą╝čŗ, ąĖ ą║ąŠčüąĮčāčüčī čüą╝ąĄąČąĮąŠą╣.

ą”ąĖčéą░čéą░:

// Wait for the CRC calculation to complete. Each iteration of the while-loop takes 17.73us.

ąÜąŠą┤ ą▓ąĘčÅčé ąĖąĘ čüą░ą╝ąŠą╣ ą┐ąŠą┐čāą╗čÅčĆąĮąŠą╣ ą▒ąĖą▒ą╗ąĖąŠč鹥ą║ąĖ ą┤ą╗čÅ mfrc. ą£ąĮąĄ ą┐ąŠą┤ąŠą▒ąĮčŗą╣ ą┐ąŠą┤čģąŠą┤ ą║ ą┐ąŠčüčéčĆąŠąĄąĮąĖčÄ ą╗ąŠą│ąĖą║ąĖ ą║ą░ąČąĄčéčüčÅ čüčéčĆą░ąĮąĮčŗą╝.

5000 ąĖč鹥čĆą░čåąĖą╣, ą┐čĆąĖą▒ą╗ąĖąĘąĖč鹥ą╗čīąĮąŠ ą┐ąŠąĮąĖą╝ą░čÅ, čćč鹊 ą║ą░ąČą┤ą░čÅ ąĖč鹥čĆą░čåąĖčÅ ąĘą░ą╣ą╝ąĄčé 17 ą╝ąĖą║čĆąŠčüąĄą║čāąĮą┤. ąśąĮč鹥čĆąĄčüąĮąŠ, ąŠą┤ąĮąŠą╝čā ą╝ąĮąĄ ą┐ąŠą┤ąŠą▒ąĮčŗą╣ ą┐ąŠą┤čģąŠą┤ ą║ą░ąČąĄčéčüčÅ čüčéčĆą░ąĮąĮčŗą╝?

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

maddogmaycry

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ą¦čé čüąĄąĮ 28, 2017 17:35:45

ąÜą░čĆą╝ą░: 2

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 6

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ą¦čé čüąĄąĮ 07, 2017 20:05:06ąĪąŠąŠą▒čēąĄąĮąĖą╣: 68

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 0

http://nickholdren.com/wp-content/uploa ... pstone.pdf ąŚą░ąĮąĖą╝ą░č鹥ą╗čīąĮąĄą╣čłąĄąĄ čćčéąĖą▓ąŠ. ąÜąŠąĮąĄčćąĮąŠ ąĮąĄ ąŠč湥ąĮčī ą╝ąĮąĄ ąĖąĮč鹥čĆąĄčüąĮąŠ Classic ą║ąŠą▓čŗčĆčÅčéčī - ąĮąĄ ą░ą║čéčāą░ą╗čīąĮąŠ, ąĮąŠ ą▓ ąŠą▒čĆą░ąĘąŠą▓ą░č鹥ą╗čīąĮčŗčģ čåąĄą╗čÅčģ čüą│ąŠą┤ąĖčéčüčÅ.

ą¦č鹊 č鹊 ą╝ąĮąĄ ą┐ąŠą┤čüą║ą░ąĘčŗą▓ą░ąĄčé, čćč鹊 čā Desfire ą▒ąŠą╗ąĄąĄ čĆą░ąĘčāą╝ąĮčŗą╣ ą┐čĆąŠčåąĄčüčü ą░ą▓č鹊čĆąĖąĘą░čåąĖąĖ, ą░ ąĮąĄ čŹčéą░ čćčāčłčī čü XOR'ą░ą╝ąĖ čā Crypto1.

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

maddogmaycry

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ąĪą▒ čüąĄąĮ 30, 2017 15:39:00

ąÜą░čĆą╝ą░: 2

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 6

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ą¦čé čüąĄąĮ 07, 2017 20:05:06ąĪąŠąŠą▒čēąĄąĮąĖą╣: 68

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 0

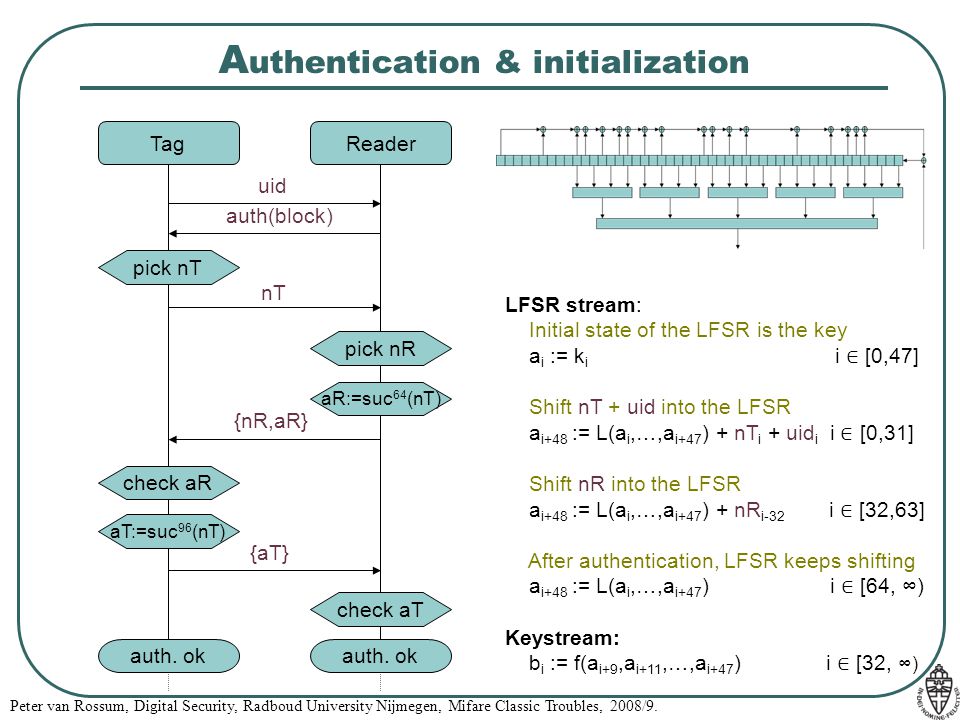

ąś čéą░ą║, ą░ą▓č鹊čĆąĖąĘą░čåąĖčÅ ąĖ čćč鹊 čÅ ąĮą░ ą┤ą░ąĮąĮčŗą╣ ą╝ąŠą╝ąĄąĮčé ąŠ ąĮąĄą╣ ąĘąĮą░čÄ.

ąÜąŠą╝ą░ąĮą┤ą░ 60 ą│ąŠą▓ąŠčĆąĖčé ą║ą░čĆč鹥 - ą░ą▓č鹊čĆąĖąĘčāčÄčüčī ą▓ čéą░ą║ąŠą╝ č鹊 ą▒ą╗ąŠą║ąĄ.

ąÜą░čĆčéą░ ą▓čŗąĘčŗą▓ą░ąĄčé ąĮą░čü ąĮą░ č湥ą╗ą╗ąĄąĮą┤ąČ ą▓čŗčüčŗą╗ą░čÅ NT.

ąóąĄą┐ąĄčĆčī čā ąĮą░čü ąĄčüčéčī key, nt, ąĖ uid.

ąóąĄą┐ąĄčĆčī ąĖąĘ ą┤ą░ąĮąĮčŗčģ ąŠą▒čīąĄą║č鹊ą▓ čéčĆąĄą▒čāąĄčéčüčÅ čüąŠąĘą┤ą░čéčī NR, KS1, AR, KS2.

ążąŠčĆą╝čāą╗čŗ ąĮąĖ ą▓ ąŠą┤ąĮąŠą╝ ąĖąĘ ą┤ą░čéą░čłąĖč鹊ą▓ ąĮą░ą╣čéąĖ ąĮąĄ čāą┤ą░ą╗ąŠčüčī (ą╗ąĖčłčī č鹊ą╗čīą║ąŠ ą┐ąŠą▓ąĄčĆčģąĮąŠčüčéąĮčŗąĄ ą┤ą░ąĮąĮčŗąĄ).

ą¦č鹊 ąĄčüčéčī ąĄčēąĄ:

ą”ąĖčéą░čéą░:

The challenge nT has a length of 32bits, but as mentioned before the LFSR is only 16 bits.This means that the 16 bits that are not accounted for are enerated by theLFSR from the initial seed and .The value of the LFSR updates with every clock tick (every 9.44Μs) and value depends on thetime the tag powers p nd when communication is invoked. Therefore, the challenge nonce,nT, since LFSR of the tag isdeterministic, can be replicated at anytime by controlling start up nd when communications begins. Initially, the state of theLFSR is only the input bit 1 and the rest of the register are 0 s.With each clock tick, the feedback bits are omputed using thespecified taps and XOR - ing them to generate a new input bit. This bit is fed back into the register onto the right and the registeris shifted to he eft. The operation can be defined as

ąÆ ą┐čĆąĖąĮčåąĖą┐ąĄ ąĘą░č湥ą╝ č鹊 ąŠą┐ąĖčüčŗą▓ą░ąĄčéčüčÅ ą┐čĆąŠčåąĄčüčü ą│ąĄąĮąĄčĆą░čåąĖąĖ NT čüąŠ čüč鹊čĆąŠąĮčŗ ą║ą░čĆčéčŗ. ą¤čĆąŠą┤ąŠą╗ąČąĄąĮąĖąĄ čüą╗ąĄą┤čāąĄčé.

nT - Tag nonce.

nR - Reader nonce.

KS - key stream ąĖą╗ąĖ sector key.

ą¦ąĖčéą░ąĄą╝, ąĄčüčéčī č乊čĆą╝čāą╗čŗ čĆą░čüč湥čéą░ -

http://www.ict-forward.eu/media/worksho ... mifare.pdf ąĪąŠą▒čüčéą▓ąĄąĮąĮąŠ č乊čĆą╝čāą╗ą░ ą░čāč鹥ąĮčéąĖčäąĖą║ą░čåąĖąĖ ą▓ąĄą╗ąĖą║ąŠą╗ąĄą┐ąĮąŠ ą┤ąĄą╝ąŠąĮčüčéčĆąĖčĆčāąĄčé čüą╗ą░ą╣ą┤ ąĮąĖąČąĄ

ąØąŠ ą▓čüąĄ čćč鹊 ąĮąĖąČąĄ NT - č鹥ą╝ąĮčŗą╣ ą╗ąĄčü.

ąĪąŠąĘą┤ą░ą╗ č鹥ą╝čā

https://www.mifare.net/support/forum/to ... procedure/ ąČą┤čā ą┐ąŠą╝ąŠčēąĖ ąĘą░ą╗ą░.

ą¤ą░čĆą░ą╗ą╗ąĄą╗čīąĮąŠ ą┐ąŠčćąĖčéčŗą▓ą░čÄ

http://bcc.portal.gov.bd/sites/default/ ... 9798-2.pdf https://www.researchgate.net/publicatio ... re_Systems UDP

ąÆąŠčé čÅ čéčāą┐ąĄąĮčī č鹊 ą░. Crypto1 ąĘą░ą║čĆčŗčéčŗą╣ ą┐čĆąŠč鹊ą║ąŠą╗, ąĖ ą▓ č鹥 ą▓čĆąĄą╝ąĄąĮą░, ą║ąŠą│ą┤ą░ ąŠąĮ ą▓čüąĄ ąĄčēąĄ ą▒čŗą╗ ą░ą║čéčāą░ą╗ąĄąĮ ą░ ą┐čĆąĖąĮčåąĖą┐ą░čģ ąĄą│ąŠ čĆą░ą▒ąŠčéčŗ ąĘąĮą░čéčī ąĮąĖą║č鹊 ąĮąĄ ą┤ąŠą╗ąČąĄąĮ ą▒čŗą╗. ąśą╝ąĄąĮąĮąŠ ą┐ąŠ čŹč鹊ą╣ ą┐čĆąĖčćąĖąĮąĄ čā mfrc522 ąĄčüčéčī čüą┐ąĄčåąĖą░ą╗čīąĮą░čÅ ą║ąŠą╝ą░ąĮą┤ą░ ą┤ą╗čÅ ą░ą▓č鹊čĆąĖąĘą░čåąĖąĖ ą║ą░čĆčéčŗ MFAUTH(UID+BLOCK+KEY).

ąŚą░ą▓čéčĆą░ ą┐čĆąŠą▒čāąĄą╝.

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

maddogmaycry

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ąÆčé ąŠą║čé 03, 2017 17:29:14

ąÜą░čĆą╝ą░: 2

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 6

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ą¦čé čüąĄąĮ 07, 2017 20:05:06ąĪąŠąŠą▒čēąĄąĮąĖą╣: 68

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 0

ą¤čĆąĖą▓ąĄčéčüčéą▓čāčÄ.

ąĪąĄą│ąŠą┤ąĮčÅ ą┐čĆąŠą▒čāąĄą╝ ą░ą▓č鹊čĆąĖąĘąŠą▓ą░čéčī Classic 1k.

ąÆ ąŠą▒čēąĄą╝ čüčāčéčī čéą░ą╝ ą┐čĆąŠčüčéą░čÅ. ąöą╗čÅ ąĮą░čćą░ą╗ą░ ąŠčéą║čĆčŗą▓ą░ąĄą╝ ą┤ąŠą║čā

http://cache.nxp.com/docs/en/data-sheet ... df#page=15 9. Command overview ą│ą╗ą░čüąĖčé, čćč鹊 ą║ąŠą╝ą░ąĮą┤ą░ ą░ą▓č鹊čĆąĖąĘą░čåąĖąĖ KEY A - 60h ąĖ KEY B - 61h

ąóąĄą┐ąĄčĆčī ąĖą┤ąĄą╝ ąĖ čüą╝ąŠčéčĆąĖą╝ 72 čüčéčĆą░ąĮąĖčåčā ą┤ąŠą║ąĖ ąĮą░ mfrc522 -

https://www.nxp.com/docs/en/data-sheet/ ... df#page=72 ąĪą╝ąŠčéčĆąĖą╝ ą┐ąŠčĆčÅą┤ąŠą║ č乊čĆą╝ąĖčĆąŠą▓ą░ąĮąĖčÅ čüčéčĆąŠą║ąĖ ą┤ą╗čÅ ą░ą▓č鹊čĆąĖąĘą░čåąĖąĖ.

ąóąĄą┐ąĄčĆčī ąĖą┤ąĄą╝

https://www.nxp.com/docs/en/data-sheet/ ... df#page=70 ąĖ čüą╝ąŠčéčĆąĖą╝ ą║ąŠą╝ą░ąĮą┤čā ąĖąĮąĖčåąĖą░ą╗ąĖąĘą░čåąĖąĖ ą░ą▓č鹊čĆąĖąĘą░čåąĖąĖ MFauth. 1110 (4 ą▒ąĖčéą░, ąĮąŠ ąĮą░ą╝ č鹊 ąĮčāąČąĮąŠ 8 - 00001110) čüąŠąŠčéą▓ąĄčéčüčéą▓ąĄąĮąĮąŠ "0E", ą░ ą▓ą╝ąĄčüč鹥 čü CommandReg, ą║ąŠč鹊čĆčŗą╣ ąĖąĮąĖčåąĖą░ą╗ąĖąĘąĖčĆčāąĄčé ą▓čŗą┐ąŠą╗ąĮąĄąĮąĖąĄ ą▓čüčéčĆąŠąĄąĮąĮčŗčģ ą║ąŠą╝ą░ąĮą┤ą░ ą┐ąŠą╗čāčćą░ąĄčéčüčÅ "010E".

ą×ą║, ą░ą▓č鹊čĆąĖąĘąŠą▓ą░čéčī ą▒čāą┤ąĄą╝ ą▒ą╗ąŠą║ 00h.

ąÆ čüąŠąŠčéą▓ąĄčéčüčéą▓ąĖąĖ čü ą┤ąŠą║ąŠą╣ ąŠčéą║čĆčŗč鹊ą╣ čĆą░ąĮąĄąĄ, čüčéčĆąŠą║ą░ ą╗ąĄąČą░čēą░čÅ ą▓ FIFO ą┤ąŠą╗ąČąĮą░ ąĖą╝ąĄčéčī čüą╗ąĄą┤čāčÄčēąĖą╣ ą▓ąĖą┤:

6000KEYAUID. ąÆ ą╝ąŠąĄą╝ čüą╗čāčćą░ąĄ 6000FFFFFFFFFFFF90F60BC5

60 - ąÉą▓č鹊čĆąĖąĘą░čåąĖčÅ

00 - ąæą╗ąŠą║

FFFFFFFFFFFFF - KEY A (ą┐ąŠ čāą╝ą░ą╗ąŠčćą░ąĮąĖčÄ ą║čüčéą░čéąĖ)

90F60BC5 - UID ą║ą░čĆčéčŗ. ąÜčüčéą░čéąĖ, ą╝ąĮąŠą│ąĖąĄ čüčćąĖčéą░čÄčé, čćč鹊 UID ą┐ąĄčĆąĄą▓ąŠą┤ąĖčéčüčÅ ą║ą░ą║ user id, ąĮą░ čüą░ą╝ąŠą╝ ąČąĄ ą┤ąĄą╗ąĄ - unical id. ąźąŠčéčÅ ą▓ čüą╗čāčćą░ąĄ čü Classic 1k 4 byte uid čŹč鹊 čāąČąĄ ą┤ą░ą╗ąĄą║ąŠ ąĮąĄ ą░ą║čéčāą░ą╗čīąĮą░čÅ ąĖąĮč乊čĆą╝ą░čåąĖčÅ.

ąóąŠ-ąĄčüčéčī ą║ąŠą╝ą░ąĮą┤ą░ ą┤ą╗čÅ mfrc522 ą▒čāą┤ąĄčé čüą╗ąĄą┤čāčÄčēąĄą╣:

ą”ąĖčéą░čéą░:

0960090009FF09FF09FF09FF09FF09FF099009F6090B09C5

ą¤čĆąĖą▓ąŠąČčā ą┐ąŠą╗ąĮčŗą╣ ą╗ąŠą│

ą”ąĖčéą░čéą░:

-> 010F [Reset]90F60BC5 A8 90 F6 0B C5 A8 01030100 [Calculate CRC]

ąØčā ą▓ąŠ ą▓čüčÅą║ąŠą╝ čüą╗čāčćą░ąĄ FIFO ąŠą┐čāčüč鹥ą╗

čāąČąĄ čģąŠčĆąŠčłąŠ, ąĘąĮą░čćąĖčé ąĮąĄą║ąĖą╣ ą┐čĆąŠčåąĄčüčü ą┐ąŠ ą▓čüąĄą╣ ą▓ąĖą┤ąĖą╝ąŠčüčéąĖ ą┐čĆąŠąĖąĘąŠčłąĄą╗. ąÜąŠą┐ą░ąĄą╝ ą┤ą░ą╗čīčłąĄ.

ąØąĄ ą▒ąĄčĆčāčüčī čāčéą▓ąĄčƹȹ┤ą░čéčī, ąĮąŠ ą▓čĆąŠą┤ąĄ ą║ą░ą║ ą▓čüąĄ ą┐ąŠą╗čāčćąĖą╗ąŠčüčī. ąĪąĄą╣čćą░čü ą▒čāą┤ąĄą╝ čĆą░ąĘą▒ąĖčĆą░čéčī ąŠčüąĮąŠą▓ąĮčŗąĄ ą╝ąŠą╝ąĄąĮčéčŗ. ąśčüą┐ąŠą╗čīąĘčāčÅ ą║čĆą░čüą║ąĖ ąĖ BB-ą║ąŠą┤čŗ

ą”ąĖčéą░čéą░:

-> 010F [Reset]

ą» ąĄčüą╗ąĖ č湥čüčéąĮąŠ čüąŠ čüčéčĆčāą║čéčāčĆąŠą╣ ą║ą░čĆčéčŗ Classic 1k ą▓ ąĮą░čüč鹊čÅčēąĄąĄ ą▓čĆąĄą╝čÅ ąĮą░ ą▓čŗ čéą░ą║ čüą║ą░ąĘą░čéčī

ąĮąŠ čāąČąĄ ąĘąĮą░čÄ, čćč鹊 ą▓ ą▒ą╗ąŠą║ąĄ 00 čüąĄą║č鹊čĆą░ 0 ąĮą░čģąŠą┤ąĖčéčüčÅ čéą░ą║ ąĮą░ąĘčŗą▓ą░ąĄą╝ą░čÅ Manufacture data, ąĖ ą┐ąĄčĆą▓čŗąĄ 4 ą▒ą░ą╣čéą░ čŹč鹊ą│ąŠ ą▒ą╗ąŠą║ą░ čüąŠą┤ąĄčƹȹĖčé UID.

http://cache.nxp.com/docs/en/data-sheet ... pdf#page=8 ąÆąŠčé ąĖą╝ąĄąĮąĮąŠ čŹč鹊čé čüąĄą║č鹊čĆ čÅ ąĖ ą┐čĆąŠčćąĖčéą░ą╗, ąŠ č湥ą╝ čüą▓ąĖą┤ąĄč鹥ą╗čīčüčéą▓čāąĄčé ą┐ąŠčüą╗ąĄą┤ąĮčÅčÅ čüčéčĆąŠą║ą░ ą╗ąŠą│ą░.

ąÜą░ą║ ą┤ą░ąĮąĮčŗąĄ čćąĖčéą░čéčī ą┐ąŠčüą╗ąĄ ą░ą▓č鹊čĆąĖąĘą░čåąĖąĖ.

ąÆ ą╗ąŠą│ąĄ ąĄčüčéčī čĆąĄą│ąĖčüčéčĆ - Status2Reg. ąĢą│ąŠ ą░ą┤čĆąĄčü 08 ąĮą░ ąĘą┐ąĖčüčī, ąĖ čüąŠąŠčéą▓ąĄčéčüčéą▓ąĄąĮąĮąŠ 88 ąĮą░ čćč鹥ąĮąĖąĄ. ąĀąĄą│ąĖčüčéčĆ ą▓ąŠąĘą▓čĆą░čēą░ąĄčé ąĮą░ą╝ 08 hex - 00001000 bit's.

ąĢčüą╗ąĖ ąŠčéą║čĆčŗčéčī ą┤ąŠą║čā

https://www.nxp.com/docs/en/data-sheet/ ... df#page=43 č鹊 ą╝ąŠąČąĮąŠ ą┐ąŠąĮčÅčéčī, čćč鹊 čéčĆąĄčéąĖą╣ ą▒ąĖčé "MFCrypto1On" čāčüčéą░ąĮąŠą▓ą╗ąĄąĮ ą▓ 1, ą░ čŹč鹊 ąĘąĮą░čćąĖčé, čćč鹊 "ndicates that the MIFARE Crypto1 unit is switched on and therefore all data communication with the card is encrypted" - ą▓čüčÅ ą┤ą░čéą░ ą╝ąĄąČą┤čā ą║ą░čĆč鹊ą╣ ąĖ mfrc522 ąĘą░čłąĖčäčĆąŠą▓ą░ąĮą░, č鹊 ąĄčüčéčī ą░ą▓č鹊čĆąĖąĘą░čåąĖčÅ ą┐ąŠ ąĖą┤ąĄąĖ čüčĆą░ą▒ąŠčéą░ą╗ą░ (ą▓čĆąŠą┤ąĄ čüčĆą░ą▒ąŠčéą░ą╗ą░)

ąĪąĄą╣čćą░čü čüą┤ąĄą╗ą░čÄ ą┐ąŠą╝ąĄčéą║ąĖ ą┐čĆčÅą╝ąŠ ą▓ ą╗ąŠą│ąĄ, čćč鹊 ą▒čŗ ą▒čŗą╗ąŠ ą┐ąŠąĮčÅčéąĮąŠ ą║čāą┤ą░ ąĖ čćč鹊.

ąóąŠ-ąĄčüčéčī ą┐ąŠčüą╗ąĄ č鹊ą│ąŠ, ą║ą░ą║ ą╝čŗ ą░ą▓č鹊čĆąĖąĘąŠą▓ą░ą╗ąĖčüčī, ąĖ čģąŠčéąĖą╝ ą┐ąŠčćąĖčéą░čéčī ą║ą░ą║ąĖąĄ-č鹊 ą▒ą╗ąŠą║ąĖ čü ą║ą░čĆčéčŗ, č鹊 ąĮą░ą╝ ąĮą░ą┤ąŠ ąŠčéą┐čĆą░ą▓ąĖčéčī ą║ąŠą╝ą░ąĮą┤čā 30 ąĖ ąĮąŠą╝ąĄčĆ ą▒ą╗ąŠą║ą░ (ą║ ą┐čĆąĖą╝ąĄčĆčā 00).

ą×ą┐čÅčéčī ąČąĄ, ą┤ą╗čÅ MFRC522 ą║ąŠą╝ą░ąĮą┤ą░ ąĘą░ą┐ąĖčüąĖ č湥ą│ąŠ ą╗ąĖą▒ąŠ ą▓čŗą│ą╗čÅą┤ąĖčé čéą░ą║ - 09 00 - ąŚą░ą┐ąĖčłąĄčé ą▓ FIFO 00.

ąĪąŠąŠčéą▓ąĄčéčüą▓ąĄąĮąĮąŠ ąĄčüą╗ąĖ ą╝čŗ čģąŠčéąĖą╝ ąŠčéą┐čĆą░ą▓ąĖčéčī ąĮą░ ą║ą░čĆčéčā ą║ąŠą╝ą░ąĮą┤čā 30 00, č鹊 ąŠą▒ą▓čÅąĘą║ą░ ą▒čāą┤ąĄčé čüą╗ąĄą┤čāčÄčēąĄą╣ 09300900 - ą▓ ą▒čāč乥čĆąĄ ąŠą║ą░ąČąĄčéčüčÅ ą║ąŠą╝ą░ąĮą┤ą░ 3000. ąÆčüąĄ 菹╗ąĄą╝ąĄąĮčéą░čĆąĮąŠ (c)

ąØąŠ ą┐ąĄčĆąĄą┤ č鹥ą╝, ą║ą░ą║ ą║ąŠą╝ą░ąĮą┤ą░ čāą╣ą┤ąĄčé ąĮą░ ą║ą░čĆčéčā, ąĮą░ą╝ ąĮčāąČąĮąŠ ą┤ąŠą▒ą░ą▓ąĖčéčī ą▓ ą║ąŠąĮąĄčå čŹč鹊ą╣ ą║ąŠą╝ą░ąĮą┤čŗ ąĄąĄ CRC čüčāą╝ą╝čā.

ąÆ ą╗ąŠą│ąĄ ą╝ąŠąČąĮąŠ čāą▓ąĖą┤ąĄčéčī, čćč鹊 čüąĮą░čćą░ą╗ą░ čÅ ąŠčéą┐čĆą░ą▓ą╗čÅčÄ ą▓ ą▒čāčäč乥čĆ 30 00. ą¤ąŠč鹊ą╝ ą▓čŗčćąĖčüą╗čÅčÄ CRC.

09 30 09 00 01 03 01 00 - ą╗ąŠą│

09 30 09 00 - ą¤ąŠą╗ąŠąČąĖčéčī ą▓ ą▒čāč乥čĆ 30 00 (30 READ, 00 - block)

01 03 - ąĘą░ą┐čāčüčéąĖčéčī CRC čüąŠą┐čĆąŠčåąĄčüčüąŠčĆ.

01 00 - IDLE - ąŠčüčéą░ąĮąŠą▓ąĖčéčī ą▓čüąĄ ą║ąŠą╝ą░ąĮą┤čŗ (ąĮčā čŹč鹊 ą║ą░ą║ ą▒čŗ čćč鹊 ą▒čŗ ąŠčüčéą░ąĮąŠą▓ąĖčéčī CRC čüąŠą┐čĆąŠčåąĄčüčüąŠčĆ)

ąŚą░č鹥ą╝ čćąĖčéą░čÄ CRC.

-> A2 A1 [GET CRC] - ąÆ čĆąĄą│ąĖčüčéčĆą░čģ A1 ąĖ A2 (ąĖčģ ą┐ąŠčüą╗ąĄą┤ąŠą▓ą░č鹥ą╗čīąĮąŠčüčéčī čéčĆąĄą▒čāąĄčéčüčÅ ą┐ąĄčĆąĄą▓ąĄčĆąĮčāčéčī) čģčĆą░ąĮąĖčéčüčÅ čĆąĄąĘčāą╗čīčéą░čé ą▓čŗčćąĖčüą╗ąĄąĮąĖčÅ CRC ą┤ą╗čÅ čüčéčĆąŠą║ąĖ ąĖąĘ ą▒čāčäč乥čĆą░. ąØą░ą┤ąŠ ą┐ąŠą╝ąĮąĖčéčī, čćč鹊 ą▒čāčäč乥čĆ ą┐čāčüč鹥ąĄčé ą┐ąŠčüą╗ąĄ ąŠą║ąŠąĮčćą░ąĮąĖčÅ ą┐ąŠą┤čüč湥čéą░.

<-

02 A8 - ąÉ ą▓ąŠčé ąĖ čĆąĄąĘčāą╗čīčéą░čé ą┤ą╗čÅ ą║ąŠą╝ą░ąĮą┤čŗ 30 00

ąóąĄą┐ąĄčĆčī ąŠą┐čÅčéčī ą┐ąŠą╝ąĄčēą░čÄ ą▓ ą▒čāč乥čĆ ą║ąŠą╝ą░ąĮą┤čā 30 00 ąĮąŠ čāąČąĄ ą┤ąŠą▒ą░ą▓ą╗čÅčÄ ą║ ąĮąĄą╣ CRC

09

30 09

00 09

02 09

A8 01 0C 0D 80 09 30 09 00 - ą┐ąŠą╗ąŠąČąĖčéčī ą▓ ą▒čāč乥čĆ 30 00

09

02 09

A8 - ą┐ąŠą╗ąŠąČąĖčéčī ą▓ ą▒čāč乥čĆ CRC

01 0C 0D 80 - ą▓ą║ą╗čÄčćą░čÄ ą┐ąĄčĆąĄą┤ą░čćčā ą┤ą░ąĮąĮčŗčģ ąĖ ąŠčéą┐čĆą░ą▓ą╗čÅčÄ ą▓čüąĄ čŹč鹊 ąĮą░ ą║ą░čĆčéčā.

89 - ąŠą┐ąĄčĆą░čåąĖčÅ čćč鹥ąĮąĖčÅ ą▒čāč乥čĆą░.

ąÆ ą╗ąŠą│ąĄ - 89898989898989 - ą┐čĆąŠąĖąĘą▓ąĄčüčéąĖ čćč鹥ąĮąĖąĄ 7 ą▒ą░ą╣čé.

ąæčāč乥čĆ ą▓ąŠąĘą▓čĆą░čēą░ąĄčé ąĮą░ą╝ - 90F60BC5A88804

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

maddogmaycry

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ąĪčĆ ąŠą║čé 04, 2017 11:32:51

ąÜą░čĆą╝ą░: 2

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 6

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ą¦čé čüąĄąĮ 07, 2017 20:05:06ąĪąŠąŠą▒čēąĄąĮąĖą╣: 68

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 0

ąĪąĄą│ąŠą┤ąĮčÅ čćąĖčéą░ąĄą╝ ąĖ ą┐ąĖčłąĄą╝.

ą×čéą║čĆčŗą▓ą░ąĄą╝

https://www.nxp.com/docs/en/data-sheet/ ... pdf#page=8 ąĖ čüą╝ąŠčéčĆąĖą╝ čćč鹊 čéą░ą╝ čüąŠ čüčéčĆčāą║čéčāčĆąŠą╣ Classic 1k 4 byte "UID".

ąŻ ą║ą░čĆčéčŗ 15 čüąĄą║č鹊čĆąŠą▓.

ąÜą░ąČą┤čŗą╣ čüąĄą║č鹊čĆ čüąŠą┤ąĄčƹȹĖčé 4 ą▒ą╗ąŠą║ą░. ąØčāą╝ąĄčĆą░čåąĖčÅ ą▒ą╗ąŠą║ąŠą▓ 0-3 (4).

ąÜą░ąČą┤čŗą╣ ąĖąĘ č湥čéčŗčĆąĄčģ ą▒ą╗ąŠą║ąŠą▓ čüąŠą┤ąĄčƹȹĖčé 16 čÅč湥ąĄą║. ąÜą░ąČą┤ą░čÅ čÅč湥ą╣ą║ą░ čĆą░ą▓ąĮą░ ąŠą┤ąĮąŠą╝čā ą▒ą░ą╣čéčā. (0-15) (16) 16 ą▒ą░ą╣čé.

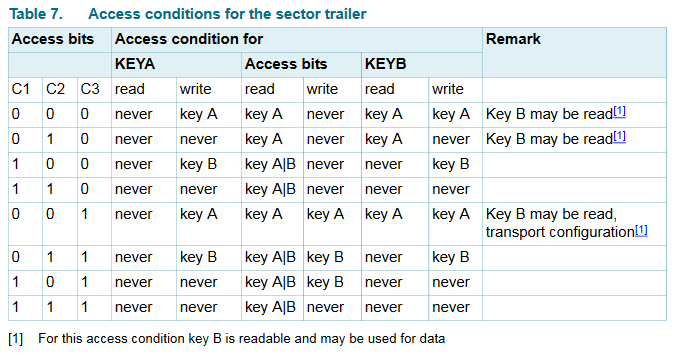

ąÜą░ąČą┤čŗą╣ ąĖąĘ 15 čüąĄą║č鹊čĆąŠą▓, ą▓ ą▒ą╗ąŠą║ąĄ ąĮąŠą╝ąĄčĆ 3 (ąĄčüą╗ąĖ ąŠčéčüč湥čé ą▒ą╗ąŠą║ą░ ąĖą┤ąĄčé ąŠčé ąĮčāą╗čÅ) čüąŠą┤ąĄčƹȹĖčé KEY A, Access bits (ąĮąĄą║ąĖąĄ ą▒ąĖčéčŗ ą┤ąŠčüčéčāą┐ą░), KEY B.

ąÆąŠčé ą║ą░ą║ block 3 ą▓čŗą│ą╗čÅą┤ąĖčé čā ą╝ąĄąĮčÅ:

ą”ąĖčéą░čéą░:

000000000000FF078069FFFFFFFFFFFF

000000000000 - KEYB (čāą│čā, ą┐ąŠ ą▓čüąĄą╣ ą▓ąĖą┤ąĖą╝ąŠčüčéąĖ ą▓čüąĄ ąĘąĄčĆą║ą░ą╗ąĖčĆčāąĄčéčüčÅ)

FF078069 - Access bits

FFFFFFFFFFFF - KEYA

ąŁč鹊 ąĖąĘ č鹊ą│ąŠ čćč鹊 ąĮą░ą▓ąĄčĆąĮčÅą║ą░. ąÆčĆąŠą┤ąĄ ą║ą░ą║ ąĮą░ą▓ąĄčĆąĮčÅą║ą░

ąóąĄą┐ąĄčĆčī ąŠ ą┐ąŠčĆčÅą┤ą║ąĄ ą░ą▓č鹊čĆąĖąĘą░čåąĖąĖ ą▓ čüąĄą║č鹊čĆąĄ, ą║ą░ą║ čÅ ąĄą│ąŠ ą┐ąŠąĮčÅą╗ ąĮą░ ą┤ą░ąĮąĮčŗą╣ ą╝ąŠą╝ąĄąĮčé (ą╝ąŠąČąĄčé ąĮąĄ čüąŠą▓ą┐ą░ą┤ą░čéčī čü ą┤ąĄą╣čüčéą▓ąĖč鹥ą╗čīąĮąŠčüčéčīčÄ).

ąĪą╝ąŠčéčĆąĖč鹥,- čüąĄą║č鹊čĆ, čŹč鹊 ą▓ąŠąŠą▒čēąĄ čāčüą╗ąŠą▓ąĮą░čÅ ą║ą░ą║ čÅ ą┐ąŠąĮčÅą╗ ąĄą┤ąĖąĮąĖčåą░, ąĮčā čćč鹊 ą▒čŗ čāą┐čĆąŠčüčéąĖčéčī ą▓ąĖąĘčāą░ą╗čīąĮčāčÄ čüąŠčüčéą░ą▓ą╗čÅčÄčēčāčÄ (čģąŠčéčÅ ąĮąĄ čäą░ą║čé ą║ąŠąĮąĄčćąĮąŠ).

ąóąŠ-ąĄčüčéčī čüąĄą║č鹊čĆ ąĮą░ą┤ąŠ ą▓čŗčüčćąĖčéą░čéčī ą▒ą╗ąŠą║ą░ą╝ąĖ. ąöąŠą┐čāčüčéąĖą╝ 4 ą▒ą╗ąŠą║ = 1 čüąĄą║č鹊čĆ, 0 ą▒ą╗ąŠą║. 5 ą▒ą╗ąŠą║ = 1 čüąĄą║č鹊čĆ, 1 ą▒ą╗ąŠą║.

ąöą░ą╗ąĄąĄ.

ąĢčüą╗ąĖ ą░ą▓č鹊čĆąĖąĘąŠą▓ą░čéčīčüčÅ čüą║ą░ąČąĄą╝ ą▓ąŠ ą▓č鹊čĆąŠą╝ ą▒ą╗ąŠą║ąĄ, č鹊 ą┤ą╗čÅ čćč鹥ąĮąĖčÅ/ąĘą░ą┐ąĖčüąĖ ą┤ąŠčüčéčāą┐ąĄąĮ ąĖ ą▒ą╗ąŠą║ 0, 1, 3.

ąĢčüą╗ąĖ ą░ą▓č鹊čĆąĖąĘąŠą▓ą░čéčīčüčÅ ą▓ ą▒ą╗ąŠą║ąĄ ąĮąŠą╝ąĄčĆ 4, ą░ ą▒ą╗ąŠą║ ąĮąŠą╝ąĄčĆ 4 ą┐čĆąĖąĮą░ą╗ąĄąČąĖčé čāąČąĄ ą║ čüąĄą║č鹊čĆčā 1, č鹊 ą║ą░čĆčéąĖąĮą░ ą▒čāą┤ąĄčé ą░ąĮą░ą╗ąŠą│ąĖčćąĮąŠą╣.

ąóąŠ-ąĄčüčéčī ą┐ąŠ ą▒ąŠą╗čīčłąŠą╝čā čüč湥čéčā ąĮąĄčé ąĮąĄąŠą▒čģąŠą┤ąĖą╝ąŠčüčéąĖ ą┤ą╗čÅ ą┤ąŠčüčéčāą┐ą░ ą║ ą▒ą╗ąŠą║čā ąĮąŠą╝ąĄčĆ 5, ą░ą▓č鹊čĆąĖąĘąŠą▓ą░čéčīčüčÅ ą▓ ą▒ą╗ąŠą║ąĄ 7. ąÜą░čĆčéą░ čüą░ą╝ą░ ąŠą┐čĆąĄą┤ąĄą╗čÅąĄčé čüąĄą║č鹊čĆ ą░ą▓č鹊čĆąĖąĘą░čåąĖąĖ.

ąØąŠ čŹč鹊 ą┐ąŠą║ą░ č鹊ą╗čīą║ąŠ ą╝ąŠčæ ąśą£ąźą×. ąÆąŠčé ą┐čĆąĖą╝ąĄčĆ, ą║ąŠč鹊čĆčŗą╣ ą┤ąĄą╝ąŠąĮčüčéčĆąĖčĆčāąĄčé ą░ą▓č鹊čĆąĖąĘą░čåąĖčÄ ą▓ ą▒ą╗ąŠą║ąĄ ąĮąŠą╝ąĄčĆ 01 (ą│ą┤ąĄ ąĮąĄ ą╝ąŠąČąĄčé ą▒čŗčéčī ą║ą╗čÄčćą░, ąĮąŠ čćč鹥ąĮąĖąĄ ą▒ą╗ąŠą║ą░ ąĮąŠą╝ąĄčĆ 03 ą┐čĆąĖ čŹč鹊ą╝ čĆą░ą▒ąŠčéą░ąĄčé)

096009

01 09FF09FF09FF09FF09FF09FF099009F6090B09C5 [ąÉą▓č鹊čĆąĖąĘą░čåąĖčÅ ą▓ ą▒ą╗ąŠą║ąĄ 01]

010E [Authenticate]

88 [Status2Reg]

08

0930090301030100 [Calculate CRC]

A2A1 [GET CRC]

999A

093009

03 0999099A010C0D80 [čćąĖčéą░ąĄą╝ ą▒ą╗ąŠą║ 03]

89898989898989898989898989898989 [Read]

000000000000FF078069FFFFFFFFFFFF

ą» ąĖčüą┐ąŠą╗čīąĘčāčÄ ą┐čĆąŠčüč鹊ą╣ ą▓ą░čĆąĖą░ąĮčé, ą░ą▓č鹊čĆąĖąĘą░čåąĖčÄ ą┐čĆąŠą▓ąŠąČčā ą▓ č鹊ą╝ ąČąĄ ą▒ą╗ąŠą║ąĄ, ą▓ ą║ąŠč鹊čĆąŠą╝ ą┐čĆąĄą┤ą┐ąŠą╗ą░ą│ą░čÄ ąŠą┐ąĄčĆą░čåąĖčÄ čćč鹥ąĮąĖčÅ/ąĘą░ą┐ąĖčüąĖ. ąźąŠčéčÅ ą║ąŠąĮąĄčćąĮąŠ ą▓ąŠąĘą╝ąŠąČąĮčŗ ąĖ ąĖąĮčŗąĄ čüąĖčéčāą░čåąĖąĖ.

ąśą┤čā ą┤ą░ą╗čīčłąĄ. ąøąŠą│ąĖčćąĮąŠ ą┐čĆąĄą┤ą┐ąŠą╗ąŠąČąĖčéčī, čćč鹊 ą░ą▓č鹊čĆąĖąĘąŠą▓ą░ą▓čłąĖčüčī ą▓ čüąĄą║č鹊čĆąĄ, ą╝čŗ ą╝ąŠą│ą╗ąĖ ą▒čŗ ą┐ąŠą╗čāčćąĖčéčī ą┤ąŠčüčéčāą┐ ą║ąŠ ą▓čüąĄą╝ 4 ą▒ą╗ąŠą║ą░ą╝. ąØąŠ ą▓čĆąŠą┤ąĄ ą║ą░ą║ čŹč鹊 ąĮąĄ čéą░ą║.

ą¤ąŠčüą╗ąĄ č鹊ą│ąŠ ą║ą░ą║ ąŠą┤ąĖąĮ ąĖąĘ ą▒ą╗ąŠą║ąŠą▓ ą┐čĆąŠčćąĖčéą░ąĮ, ą╝čŗ ą┐ąŠą╗čāčćą░ąĄą╝ čüą╗ąĄą┤čāčÄčēčāčÄ ą║ą░čĆčéąĖąĮčā.

ą”ąĖčéą░čéą░:

-> 0960090309FF09FF09FF09FF09FF09FF099009F6090B09C5 [Auth string]

ą¤ąĄčĆą▓čŗą╣ ą▒ą╗ąŠą║ ą┐čĆąŠčćąĖčéą░ąĮ, ą┤ą▓ą░ ą┤čĆčāą│ąĖčģ - ąĮąĄčé.

ąØą░ ą┤ą░ąĮąĮčŗą╣ ą╝ąŠą╝ąĄąĮčé ąĄčüčéčī ą┐ąŠą┤ąŠąĘčĆąĄąĮąĖąĄ, čćč鹊 čéčĆąĄą▒čāąĄčéčüčÅ increment ą┤ą╗čÅ čéą░ą║ąĖčģ ą▓ąŠčé ąĘą░ą┤ą░čć. ąØąŠ ąĮąĄ čäą░ą║čé!

UPD.

ąØąĄ, ąĮąĄ čäą░ą║čé.

ą”ąĖčéą░čéą░:

-> 0960090309FF09FF09FF09FF09FF09FF099009F6090B09C5 [Auth string]

ąĀą░ą▒ąŠčéą░ąĄčé. ą¤ąĄčĆąĄą┤ ą║ą░ąČą┤ąŠą╣ ąĖč鹥čĆą░čåąĖąĄą╣ ą┐čĆąŠąĖąĘą▓ąŠą┤ąĖą╝ ą┐ąŠą╗ąĮčāčÄ ąŠčćąĖčüčéą║čā ą▒čāčäč乥čĆą░, ą▓ąĖą┤ąĖą╝ąŠ čéą░ą╝ čćč鹊 č鹊 ąĄčüčéčī. ąĪčéčĆą░ąĮąĮąŠ ą║ąŠąĮąĄčćąĮąŠ, ą┐ąŠčüą╗ąĄ ąŠą┐ąĄčĆą░čåąĖąĖ čćč鹥ąĮąĖčÅ 89 ą║ą░ąČą┤čŗą╣ ą┐čĆąŠčćąĖčéą░ąĮąĮčŗą╣ ą▒ą░ą╣čé ą┤ąŠą╗ąČąĄąĮ čāą┤ą░ą╗čÅčéčīčüčÅ.

ąÆčüąĄ ą▓ąĄčĆąĮąŠ, ą▓ąĖą┤ąĖą╝ąŠ čćąĖčéą░čÄ ąĮąĄ ą▓čüąĄ čćč鹊 ąĄčüčéčī ą▓ ą▒čāčäč乥čĆąĄ, ą▓ąĖą┤ąĖą╝ąŠ ą┐ąŠčüą╗ąĄ ąŠą┐ąĄčĆą░čåąĖąĖ čćč鹥ąĮąĖčÅ ą▒ą╗ąŠą║ą░ čéą░ą╝ ąĮąĄ č鹊ą╗čīą║ąŠ 16 ą▒ą░ą╣čé ą┤ą░ąĮąĮčŗčģ, ąĮąŠ ąĄčēąĄ ą║ą░ą║ą░čÅ č鹊 čüąĖčüč鹥ą╝ąĮą░čÅ ąĖąĮčäą░.

ąöą░, ą▓čüąĄ ą▓ąĄčĆąĮąŠ.

90F60BC5A88804008500B42EF0BB6AA8

671E ąÆ ą▒čāčäč乥čĆąĄ 18 ą▒ą░ą╣čé, čÅ čćąĖčéą░čÄ č鹊ą╗čīą║ąŠ 16. ąĪąŠąŠčéą▓ąĄčéčüą▓ąĄąĮąĮąŠ, ą║ąŠą│ą┤ą░ čüąŠą┐čĆąŠčåąĄčüčüąŠčĆ ąĘą░ą▒ąĖčĆą░ąĄčé ąĖąĘ ą▒čāč乥čĆą░ ą┤ą░ąĮąĮčŗąĄ, č鹊 ą▓čüąĄ čŹč鹊 ą┤ąĄą╗ąŠ ą┐ąĄčĆąĄą╝ąĄčłąĖą▓ą░ąĄčéčüčÅ čü ąŠčüčéą░čéą║ą░ą╝ąĖ ąĖ CRC ą▓čŗčüčćąĖčéčŗą▓ą░ąĄčéčüčÅ ąĮąĄą▓ąĄčĆąĮąŠ. ąśą╗ąĖ čćąĖčéą░ąĄą╝ ą▓čüąĄ 18 ą▒ą░ą╣čé, ąĖą╗ąĖ čćąĖčüčéąĖą╝ ą▒čāč乥čĆ ą║ą░ąČą┤čŗą╣ čĆą░ąĘ ą║ąŠą│ą┤ą░ čéčĆąĄą▒čāąĄčéčüčÅ ą┐ąŠčüčćąĖčéą░čéčī CRC. ąśą╗ąĖ ą╝ąŠąČąĮąŠ čüčćąĖčéą░čéčī CRC ąŠčéą┤ąĄą╗čīąĮąŠ ąŠčé mfrc522.

UPD

ąÆčüąĄ ąČąĄ ąĮą░ą┤ąŠ ą▓čŗčÅčüąĮąĖčéčī čćč鹊 ąĘą░ ą┤ą▓ą░ ą▒ą░ą╣čéą░ ą┐ąŠčüą╗ąĄ ą║ą░ąČą┤ąŠą│ąŠ ą▒ą╗ąŠą║ą░ ą▓ FIFO. ąöąĄą╗ą░čÄ ą┐čĆąĄą┤ą┐ąŠą╗ąŠąČąĄąĮąĖąĄ čćč鹊 čŹč鹊 CRC

ąĪąĄą╣čćą░čü ą┐čĆąŠą▓ąĄčĆąĖą╝.

ąæą╗ąŠą║ 1 - 00000000000000000000000000000000

3749 ąÜą╗ą░ą┤čā 00h x 32 ą▓ FIFO, ąĘą░ą┐čāčüą║ą░čÄ ą┐čĆąŠčüč湥čé CRC.

ą¦ąĖčéą░čÄ CRC čĆąĄą│ąĖčüčéčĆčŗ ąĖ ą┐ąŠą╗čāčćą░čÄ 3749.

ąÆčüąĄ ą▓ąĄčĆąĮąŠ, čŹč鹊 CRC ą▒ą╗ąŠą║ą░.

ąÆ ąŠą▒čēąĄą╝ ą┐čĆąŠčćąĖčéą░ą╗ ą▒ą╗ąŠą║ąĖ 0 - 3.

90F60BC5A88804008500B42EF0BB6AA8

671E 00000000000000000000000000000000

3749 00000000000000000000000000000000

3749 000000000000FF078069FFFFFFFFFFFF

D455 ą¤ąŠąĘą┤ąĮąŠą▓ą░č鹊, ąĮąŠ ą┐ąŠą┐čĆąŠą▒čāąĄą╝ čćč鹊 ąĮąĖčéčī ąĘą░ą┐ąĖčüą░čéčī.

https://www.nxp.com/docs/en/data-sheet/ ... df#page=15 Write = A0h

ąØąŠ ąĮąĄ ą▓čüąĄ čéą░ą║ ą┐čĆąŠčüč鹊.

https://www.nxp.com/docs/en/data-sheet/ ... df#page=24 ąŚą░ą┐ąĖčüčī ą┤ąĄą╗ąĖčéčüčÅ ąĮą░ ą┤ą▓ąĄ čćą░čüčéąĖ. ą» čéą░ą║ ą┐ąŠąĮąĖą╝ą░čÄ čüąĮą░čćą░ą╗ą░ ą╝čŗ ą║ą░čĆč鹥 ąŠčéą┐čĆą░ą▓ą╗čÅąĄą╝ ąĮą░ą╝ąĄčĆąĄąĮąĖąĄ ąĘą░ą┐ąĖčüą░čéčī čćč鹊-č鹊 ą▓ ąŠą┐čĆąĄą┤ąĄą╗ąĄąĮąĮčŗą╣ ą▒ą╗ąŠą║, ąĖ č鹊ą╗čīą║ąŠ ąĘą░č鹥ą╝ ąŠčéą┐čĆą░ą▓ą╗čÅąĄą╝ čŹč鹊 čćč鹊-č鹊 ą▓č鹊čĆąŠą╣ čćą░čüčéčīčÄ. ąÜą░ąČą┤ą░čÅ ąĖąĘ ą┤ą▓čāčģ čćą░čüč鹥ą╣ čüąŠą┐čĆąŠą▓ąŠąČą┤ą░ąĄčéčüčÅ CRC čüčāą╝ą╝ąŠą╣.

ą¤čĆąŠą┤ąŠą╗ąČąĄąĮąĖąĄ čüą╗ąĄą┤čāąĄčé.

ąŚą░ą┐ąĖčüčī.

-> 09A0090109D609A0010C0D80 [Prepare write]

-> 89 [ACK]

<-

0A - čāčüą┐ąĄčłąĮąŠ!

-> 0A80 [Clear FIFO]

-> 09FF09FF090009000900090009000900090009000900090009000900090009000103 [Calculate CRC ą┤ą╗čÅ FF FF 00 x 14]

-> 0100 [IDLE] -

ą┐čĆąŠčüč鹊 ą┤ąĄą╗ą░čÄ ąŠčéą╝ąĄąĮčā ą║ąŠą╝ą░ąĮą┤ ąŠčéą┤ąĄą╗čīąĮąŠą╣ čüčéčĆąŠą║ąŠą╣, ą┤ą░ą▒čŗ ą┤ą░čéčī čćčāčéčī ą▒ąŠą╗čīčłąĄ ą▓čĆąĄą╝ąĄąĮąĖ ąĮą░ ą║ą░ą╗čīą║čāą╗čÅčåąĖčÄ CRC -> A2A1 [GET CRC]

<- 6119

-> 09FF09FF0900090009000900090009000900090009000900090009000900090009610919010C0D80 [ą×čéą┐čĆą░ą▓ą╗čÅąĄą╝ FF FF 00 x 14 ąĮą░ ą║ą░čĆčéčā]

-> 89 [ACK]

<- FF

(ąŠč湥ąĮčī čüčéčĆą░ąĮąĮčŗą╣ ACK - ą┤ąŠą╗ąČąĄąĮ ą▒čŗčéčī 0A) ąØą░ą┤ąŠ čĆą░ąĘąŠą▒čĆą░čéčīčüčÅ.

-> 0A80 [Clear FIFO]

-> 0930090101030100 [Calculate CRC]

-> A2A1 [GET CRC]

<- 8BB9

-> 09300901098B09B9010C0D80 [ąÜąŠą╝ą░ąĮą┤ą░ ą┐čĆąŠčćąĖčéą░čéčī 01 ą▒ą╗ąŠą║]

-> 898989898989898989898989898989898989 [ą¦ąĖčéą░ąĄą╝ FIFO]

<-

FFFF 0000000000000000000000000000

6119 UPD

C ACK čĆą░ąĘąŠą▒čĆą░ą╗čüčÅ. ąóą░ą╝ ą║ą░ą║ ą▒čŗ ąĮą░ą┤ąŠ čćąĖčéą░čéčī ą▓čüąĄ 16 ą▒ą░ą╣čé, ą▓ ą╝ąŠąĄą╝ čüą╗čāčćą░ąĄ čÅ ąĘą░ą┐ąĖčüčŗą▓ą░ą╗ ą┤ą▓ą░ ą▒ą░ą╣čéą░ FF FF.

ą×čéą▓ąĄčé - FFFF0AFFFF.. ą▓ ąŠą▒čēąĄą╝ ą▓čüąĄ čģąŠčĆąŠčłąŠ.

ąŚą░ą▓čéčĆą░ ą┐ąŠą┐čĆąŠą▒čāąĄą╝ čüą╝ąĄąĮąĖčéčī ą║ą╗čÄčć.

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

maddogmaycry

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ą¦čé ąŠą║čé 05, 2017 15:31:45

ąÜą░čĆą╝ą░: 2

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 6

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ą¦čé čüąĄąĮ 07, 2017 20:05:06ąĪąŠąŠą▒čēąĄąĮąĖą╣: 68

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 0

ą£ąĄąĮčÅąĄą╝ ą║ą╗čÄčć.

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

maddogmaycry

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ą¤čé ąŠą║čé 06, 2017 16:09:24

ąÜą░čĆą╝ą░: 2

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 6

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ą¦čé čüąĄąĮ 07, 2017 20:05:06ąĪąŠąŠą▒čēąĄąĮąĖą╣: 68

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 0

ąóą░ą║, ąĮą░ą┐ąŠą╝ąĖąĮą░čÄ, čćč鹊 čéą░ą╝ čā ąĮą░čü ą▓ čéčĆąĄčéčīąĄą╝ ą▒ą╗ąŠą║ąĄ

000000000000FF078069FFFFFFFFFFFF

D455 000000000000 - KEYB

FF078069 - Access bytes

FFFFFFFFFFFF KEYA

D455 - CRC

ąÆ ąŠą▒čēąĄą╝ ą┐ąŠą║ą░ ąĄčüčéčī ąĮąĄčüą║ąŠą╗čīą║ąŠ ą┐čĆąĄą┤ą┐ąŠą╗ąŠąČąĄąĮąĖą╣.

1 - 000000000 KEYB, ąĮąŠ ą╝čŗ ąĄą│ąŠ ąĮąĄ ą▓ąĖą┤ąĖą╝ ąĖąĘ-ąĘą░ Access bytes (ąŁč鹊 ą╝ąŠąĄ ąśą£ąźą× ąĮą░ ą┤ą░ąĮąĮčŗą╣ ą╝ąŠą╝ąĄąĮčé)

2 - ąĢčüą╗ąĖ 000000 čŹč鹊 KEYA, č鹊 ą╝čŗ ąĄą│ąŠ ąĮąĄ ą▓ąĖą┤ąĖą╝ ą┐ąŠ č鹊ą╣ ąČąĄ ą┐čĆąĖčćąĖąĮąĄ, ąĘą░č鹊 ą▓ąĖą┤ąĖą╝ KEYB ąĖ ąŠąĮ FFFFF

ą¤čĆąŠą▒čāčÄ ą┐ąŠą╝ąĄąĮčÅčéčī ą▓čüąĄ 16 ą▒ą░ą╣čé ą▓ ą▒ą╗ąŠą║ąĄ ąĮąŠą╝ąĄčĆ 7 (1 čüąĄą║č鹊čĆ 3 ą▒ą╗ąŠą║).

ąöą╗čÅ ąĮą░čćą░ą╗ą░ ą┐čĆąŠčüč鹊 ą┐ąŠą┤čüčāąĮąĄą╝ ąĄą╝čā 000000000000FF078069FFFFFFFFFFFF (ą║ą░ą║ ąĄčüčéčī ą▓ ąŠą▒čēąĄą╝).

ąóą░ą║, ą▓ ąŠą▒čēąĄą╝ ą┐ąŠ ą▓čüąĄą╣ ą▓ąĖą┤ąĖą╝ąŠčüčéąĖ 00000 čŹč鹊 čüą║čĆčŗčéčŗą╣ KEYA

-> 09600907090009000900090009000900099009F6090B09C5 [ążąŠčĆą╝ąĖčĆčāąĄą╝ čüčéčĆąŠą║čā ą┤ą╗čÅ ą░ą▓č鹊čĆąĖąĘą░čåąĖąĖ]

-> 010E [ąŚą░ą┐čāčüą║ą░ąĄą╝ Cryopo1]

-> 09A0090701030100 [Calculate CRC]

-> A2A1 [CRC]

<- E0C5

-> 09A0090709E009C5010C0D80 [ąōąŠč鹊ą▓ąĖą╝ ąĘą░ą┐ąĖčüčī]

-> 89898989898989898989898989898989 [ACK]

<- 0A000000000000000000000000000000

-> 0100 [IDLE]

<- 01

-> 0A80 [Clear FIFO]

-> 09FF0900090009000900090009FF09070980096909FF09FF09FF09FF09FF09F10103 [Calcula

te CRC]

-> 0100 [IDLE]

-> A2A1 [GET CRC]

<- B306

-> 09

FF 09

00 09

00 09

00 09

00 09

00 09

FF 09

07 09

80 09

69 09

FF 09

FF 09

FF 09

FF 09

FF 09

F1 09B30906010C0

D80 [Write]

-> 89898989898989898989898989898989 [ACK]

<- 00000A00000000000000000000000000

-> 0A80 [Clear FIFO]

-> 0930090701030100 [Calculate CRC]

-> A2A1 [GET CRC]

<- BDDC

-> 0930090709BD09DC010C0D80 [Read 00]

-> 898989898989898989898989898989898989 [Read]

<-

00 0000000000FF078069FFFFFFFFFF

F1 AABC

ąóąĄą┐ąĄčĆčī ąĮą░čł ą║ą╗čÄčć FF0000000000. ąĪąŠ čüčéą░čĆčŗą╝ ą║ą╗čÄč湥ą╝ čćč鹥ąĮąĖąĄ ąĘą░ą┤ą░ąĮąĮąŠą│ąŠ ą▒ą╗ąŠą║ą░ ąĮąĄ čĆą░ą▒ąŠčéą░ąĄčé (0000000000000000000000000000).

ąÉą▓č鹊čĆąĖąĘąŠą▓ą░ą▓čłąĖčüčī ąĮąŠą▓čŗą╝ KEY A ą┐čĆąĖ čćč鹥ąĮąĖąĖ 7 ą▒ą╗ąŠą║ą░ čÅ ą┐ąŠą╗čāčćąĖą╗ 0000000000FF078069FFFFFFFFF1.

ąÆąĖą┤ąĖą╝ąŠ Access byte's ąĮą░čüčéčĆąŠąĄąĮčŗ ąĮą░ čüą║čĆčŗčéąĖąĄ KEYA.

000000000000 FF078069FFFFFFFFFF

F1 AABC - ą┐čĆąĖą╝ąĄčĆ ą┤ąĄą╝ąŠąĮčüčéčĆąĖčĆčāąĄčé, čćč鹊 KEYB ąĮąĄ čüą║čĆčŗčé.

ą×čģ, Access bytes.

ą¦ąĖčéą░ąĄą╝

https://www.nxp.com/docs/en/data-sheet/ ... df#page=12 6 7 8 9 ą▒ą░ą╣čéčŗ čüąŠą┤ąĄčƹȹ░čé access bits.

ą£ąŠčÅ čüčéčĆąŠą║ą░ 000000000000

FF 07 80 69 FFFFFFFFFFF1AABC

FF - 1111 1111 - 6 ą▒ą░ą╣čé

07 - 0000 0111 - 7 ą▒ą░ą╣čé

80 - 1000 0000 - 8 ą▒ą░ą╣čé

69 - 0110 1001 - 9 ą▒ą░ą╣čé - ą▓čĆąŠą┤ąĄ ą║ą░ą║ ąĮąĄ čāčćą░ą▓čüčéą▓čāąĄčé ą▓ č乊čĆą╝ąĖčĆąŠą▓ą░ąĮąĖąĖ. ąÆąŠąŠą▒čēąĄ ą▓ ą┤ą░čéą░čłąĖč鹥 čüą║ą░ąĘą░ąĮąŠ čćč鹊 9-čŗą╣ ą▒ą░ą╣čé Access Byte's = user data. ą¤čĆą░ą▓ąĖą╗ą░ ą┤ąŠčüčéčāą┐ą░ ąĖąĘ ąĮąĄą│ąŠ ąĮąĄ čüą║ą╗ą░ą┤čŗą▓ą░čÄčéčüčÅ.

ąĪčāčéčī čéą░ą║ą░čÅ.

4 ą▒ąĖčéą░ čāą┐čĆą░ą▓ą╗čÅčÄčé 4 ą▒ą╗ąŠą║ą░ą╝ąĖ.

https://www.nxp.com/docs/en/data-sheet/ ... df#page=12 ąĢčüą╗ąĖ ą▓čŗ čĆą░ąĘąŠą▒čĆą░ą╗ąĖčüčī ą▓ čŹč鹊ą╣ čéą░ą▒ą╗ąĖčåąĄ, č鹊 ą▓čŗ ą╝ąŠą╗ąŠą┤ąĄčå.

ąØąĄą▒ąŠą╗čīčłą░čÅ ą┐ąŠą┤čüą║ą░ąĘą║ą░.

ąŻ ąĮą░čü čéčĆąĖ ą▒ą░ą╣čéą░. 1 ą▒ą░ą╣čé = 8 ą▒ąĖčé.

ąÆ ąĮą░čłąĖčģ čéčĆąĄčģ ą▒ą░ą╣čéą░čģ ą▓čüąĄą│ąŠ 24 ą▒ąĖčéą░.

ą¤ąĄčĆą▓čŗąĄ 12 ąæąśąó čŹč鹊 ą▒ąĖčéčŗ ą┤ąŠčüčéčāą┐ą░

(čéčĆąĖ ą▒ą╗ąŠą║ą░ ą┐ąŠ 4 ą▒ąĖčéą░) .

ąöčĆčāą│ąĖąĄ 12 ąæąśąó čŹč鹊 ąĖąĮą▓ąĄčĆčüąĖčÅ ą▒ąĖč鹊ą▓ ą┤ąŠčüčéčāą┐ą░.

ąŚą░č湥ą╝? ą¦ąĄčüčéąĮąŠ čüą║ą░ąČčā - ąĮąĄ ąĖąĘčāčćą░ą╗.

ą¦ąĖčéą░čéčī ąæąśąóčŗ čéčĆąĄą▒čāąĄčéčüčÅ čüą┐čĆą░ą▓ą░ ąĮą░ą╗ąĄą▓ąŠ. ąØą░ą┐čĆąĖą╝ąĄčĆ FF = 1111 1111 <-. ąÆąŠčé ą╝čŗ ą▓ąĖą┤ąĖą╝ 3 2 1 0 3 2 1 0 ą▒ąĖčéčŗ. 0 ą▒ąĖčé čāą┐čĆą░ą▓ą╗čÅąĄčé 0 ą▒ą╗ąŠą║ąŠą╝. 1 ą▒ąĖčé - ą┐ąĄčĆą▓čŗą╝, ąĮčā ąĖ ą▓ čéą░ą║ąŠą╝ ą║ą╗čÄč湥. ąĪąĖčüč鹥ą╝ą░ ą┤ąŠčüčéčāą┐ą░ čüąŠčüč鹊ąĖčé ąĖąĘ čéčĆąĄčģ ą▒ą╗ąŠą║ąŠą▓ C1 C2 C3

(čéčĆąĖ ą▒ą╗ąŠą║ą░ ą┐ąŠ 4 ą▒ąĖčéą░) .

12 / 3 = 4 ą▒ąĖčéą░.

ąÆąŠąĘą╝ąŠąČąĮąŠ ąĖąĮą▓ąĄčĆčüąĖčÅ čüą▓ąĄčĆčģčā, ą░ ą▓ąŠčé ą▒ąĖčéčŗ ą┤ąŠčüčéčāą┐ą░ čüąĮąĖąĘčā! ąØą░ą┤ąŠ ą┐čĆąŠą▓ąĄčĆąĖčéčī. FF -

1111[c2] 1111[c1] 07 - 0000[c1]

0111[c3] 80 - 1000[c3] 0000[c2]

ą¤ąĄčĆą▓čŗąĄ 12 ą▒ąĖčé (čéčĆąĖ ą▒ą╗ąŠą║ą░ ą┐ąŠ 4 ą▒ąĖčéą░)

0111[c3] 1111[c2] 1111[c1] 1000[c3] 0000[c2] 0000[c1]

ąÜą░ą║ ą▓ąĖą┤ąĖč鹥, ą┤čĆčāą│ąĖąĄ 12 ą▒ąĖčé čŹč鹊 ąĖąĮą▓ąĄčĆčüąĖčÅ ą┐ąĄčĆą▓čŗčģ 12-čéąĖ ąĖą╗ąĖ ąĮą░ąŠą▒ąŠčĆąŠčé. ąØą░ą┤ąŠ ą▒čŗ ą┤ąŠą║čā ąĄčēąĄ čĆą░ąĘ ą┐ąŠčłąĄčĆčüčéąĖčéčī.

ąóą░ą║. ąĪąĮą░čćą░ą╗ą░ ą▓ čüąŠąŠčéą▓ąĄčéčüčéą▓ąĖąĖ čü čŹč鹊ą╣ čéą░ą▒ą╗ąĖčåąĄą╣

https://www.nxp.com/docs/en/data-sheet/ ... df#page=13 ą┐čĆąŠą▓ąĄčĆąĖą╝ ą║ą░ą║ąĖąĄ ą▓čŗčüčéą░ą▓ą╗ąĄąĮčŗ ą┐čĆą░ą▓ąĖą╗ą░ ą┤ąŠčüčéčāą┐ą░ ą┤ą╗čÅ ą╝ąŠąĄą╣ ą║ą░čĆčéčŗ.

FF | 0~

7 | 80 | (69) =

1 111

1 111 |

0 000~

0 111 |

1 000

0 000 | ( 0110 1001 ) - ąĪą┐čĆą░ą▓ą░ ąĮą░ą╗ąĄą▓ąŠ! ąóčĆąĖ ą▒ą╗ąŠą║ą░ ą┐ąŠ 4 ą▒ąĖčéą░.

ąĪąŠąŠčéą▓ąĄčéčüčéą▓ąĄąĮąĮąŠ, ą▓ ąĮą░čüč鹊čÅčēąĖą╣ ą╝ąŠą╝ąĄąĮčé ą┤ą╗čÅ ą▒ą╗ąŠą║ą░ 3,- čüąĄčéą║ą░ ą┤ąŠčüčéčāą┐ą░ ą▓čŗą│ą╗čÅą┤ąĖčé čüą╗ąĄą┤čāčÄčēąĖą╝ ąŠą▒čĆą░ąĘąŠą╝.

ąĢčüą╗ąĖ ą┐ąĄčĆą▓čŗąĄ 12 ą▒ąĖčé = access bits:

ąĪ1 =

1 , ąĪ2 =

1 , ąĪ3 =

0 ąĢčüą╗ąĖ ąĮąĄčé, č鹊:

C1 =

0 , ąĪ2 =

0 , ąĪ3 =

1 Sector trailer čŹč鹊 ą║ą░ąČą┤čŗą╣ čéčĆąĄčéąĖą╣ ą▒ą╗ąŠą║ čüąĄą║č鹊čĆą░, ą▓ ą║ąŠč鹊čĆąŠą╝ čĆą░čüą┐ąŠą╗ą░ą│ą░ąĄčéčüčÅ KEYA ACCESS BITS KEYB.

ą¤ąŠą║ą░ čćč鹊 ą▒ąŠą╗čīčłąĄ ą┐ąŠčģąŠąČąĄ čćč鹊 ąĘąĄą╗čæąĮąĄąĮčīą║ąĖą╣ ą▓ą░čĆąĖą░ąĮčé čÅą▓ą╗čÅąĄčéčüčÅ TRUE

ąÜčüčéą░čéąĖ, čüčāą┤čÅ ą┐ąŠ čéą░ą▒ą╗ąĖčåąĄ ą┤ąŠčüčéčāą┐ą░ - KEYA ą▓ąŠąŠą▒čēąĄ ąĮąĖą║ąŠą│ą┤ą░ ą┐čĆąŠčćąĖčéą░ąĮ ą▒čŗčéčī ąĮąĄ ą╝ąŠąČąĄčé.

ą¤ąŠ ą▓čüąĄą╣ ą▓ąĖą┤ąĖą╝ąŠčüčéąĖ 菹┐ąŠą┐ąĄčÅ čü Classic ąĘą░ą║ą░ąĮčćąĖą▓ą░ąĄčéčüčÅ. ąś ąĮą░čćąĖąĮą░ąĄčéčüčÅ čüąŠą▓čüąĄą╝ ą┤čĆčāą│ą░čÅ ąĖčüč鹊čĆąĖčÅ

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

maddogmaycry

ąŚą░ą│ąŠą╗ąŠą▓ąŠą║ čüąŠąŠą▒čēąĄąĮąĖčÅ: Re: ąÜąŠą▓čŗčĆčÅąĄą╝ RFID Mifare ąĖ MFRC522

ąöąŠą▒ą░ą▓ą╗ąĄąĮąŠ: ąĪą▒ ąŠą║čé 07, 2017 16:44:06

ąÜą░čĆą╝ą░: 2

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖą╣: 6

ąŚą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮ: ą¦čé čüąĄąĮ 07, 2017 20:05:06ąĪąŠąŠą▒čēąĄąĮąĖą╣: 68

ąĀąĄą╣čéąĖąĮą│ čüąŠąŠą▒čēąĄąĮąĖčÅ: 0

Desfire EV1.

ą¤ą░čĆčā ą┐ąŠčÅčüąĮąĄąĮąĖą╣.

ąÆ ąĮą░čüč鹊čÅčēąĖą╣ ą╝ąŠą╝ąĄąĮčé čÅ ąĮąĄ ą┐ąŠą┤ą┐ąĖčüčŗą▓ą░ą╗ NDA čü NXP, ąĖ ąĄčüą╗ąĖ ą╝ąĮąĄ ąĮąĄ ą▒čāą┤ąĄčé čģą▓ą░čéą░čéčī ąĖąĮč乊čĆą╝ą░čåąĖąĖ ą┤ą╗čÅ ąŠą▒čāč湥ąĮąĖčÅ, č鹊 čÅ ąĄą│ąŠ ą┐ąŠą┤ą┐ąĖčłčā.

ąŁč鹊 ą▒čāą┤ąĄčé ąŠąĘąĮą░čćą░čéčī ąŠą║ąŠąĮčćą░ąĮąĖąĄ ą╝ąŠąĄą│ąŠ ą┐čāą▒ą╗ąĖčćąĮąŠą│ąŠ ąŠą▒čĆą░ąĘąŠą▓ą░č鹥ą╗čīąĮąŠą│ąŠ ą┐čĆąŠčåąĄčüčüą░ ąŠ DESFIRE ąĮą░ čŹč鹊ą╝ č乊čĆčāą╝ąĄ.

https://www.nxp.com/docs/en/data-sheet/ ... 81_SDS.pdf - ą║ąŠčĆąŠčéą║ąĖą╣ ą┤ą░čéą░čłąĖčé, ąŠąĘąĮą░ą║ąŠą╝ąĖčéčīčüčÅ čü čģą░čĆą░ą║č鹥čĆąĖčüčéąĖą║ą░ą╝ąĖ, ąĮąĄ ą▒ąŠą╗ąĄąĄ! ąöą╗čÅ ąŠą▒čāč湥ąĮąĖčÅ ąĮąĄ ą┐čĆąĖą│ąŠą┤ąĄąĮ. ąØąŠ ą║ąŠąĄ čćč鹊 ąĖąĘ ąĮąĄą│ąŠ ą┐ąŠč湥čĆą┐ąĮčāčéčī ą╝ąŠąČąĮąŠ. ąÆąŠčé ąĮą░ ą┐čĆąĖą╝ąĄčĆ.

ą¤ąĄčĆą▓ąŠąĄ čćč鹊 ąĮąĄąŠą▒čģąŠą┤ąĖą╝ąŠ ą▒čāą┤ąĄčé ą▓čŗą┤ąĄą╗ąĖčéčī "7 bytes unique identifier (cascade level 2 according to ISO/IEC 14443-3 and option for

random ID)"

ąŚąĮą░čćąĖčé ą┐ąŠčéčĆąĄą▒čāąĄčéčüčÅ ąĖčüą┐ąŠą╗čīąĘąŠą▓ą░čéčī Cascade Level 2 ą▓ Anticollision cycles.

https://www.nxp.com/docs/en/application ... pdf#page=3 ąöąŠą┐čāčüčéąĖą╝ čā ąĮą░čü 7 byte UID. - ąÆ čüą╗čāčćą░ąĄ čü Desfire čŹč鹊 čāąČąĄ TRUE UID!

ą¤čĆąĖą╝ąĄčĆ:

01 02 03 04 05 06 07

ąóą░ą▒ą╗ąĖčåą░ ą│ąŠą▓ąŠčĆąĖčé ąĮą░ą╝, čćč鹊 ą┐ąĄčĆą▓čŗą╣ ą║ą░čüą║ą░ą┤ąĮčŗą╣ čāčĆąŠą▓ąĄąĮčī ąŠčéą┤ą░čüčé ąĮą░ą╝:

CT UID0 UID1 UID2 BCC

ąÆč鹊čĆąŠą╣ čāčĆąŠą▓ąĄąĮčī:

UID3 UID4 UID5 UID6 BCC

ąóąĄą┐ąĄčĆčī ąĮą░ą╝ ąĖąĘą▓ąĄčüčéąĮąŠ ą║ą░ą║ ą┐ąŠą╗čāčćąĖčéčī UID.

ą¤čĆąŠą▒čāąĄą╝.

ąÜčüčéą░čéąĖ, ąĮąĄ ąĮą░ ą▓čüąĄčģ rc522 ą╝ąŠąČąĮąŠ ą│ąŠąĮčÅčéčī Desfire. ąØąĄ čģą▓ą░čéą░ąĄčé čā ąĮąĖčģ ą╝ąŠčēąĖ. ąóčĆąĄą▒čāąĄčéčüčÅ ąĖąĮą┤čāą║č鹊čĆčŗ ą╝ąĄąĮčÅčéčī. ąĪčüčŗą╗ą║ąĖ ąĮą░ ą▓ąĖą┤ąĄąŠ čÅ čüą▒čĆą░čüčŗą▓ą░ą╗ ą▓čŗčłąĄ. ąøčÄą▒čŗąĄ ąĖąĮą┤čāą║č鹊čĆčŗ ąĮą░ 100ą╝ąÉ ą┐ąŠą┤ąŠą╣ą┤čāčé. ąØą░ą╣ą┤ąĄč鹥 0805 - ą║ą╗ą░čüčü, ąĮą░ą╣ą┤ąĄč鹥 1206 - 1210 - č鹊ąČąĄ ąĮąŠčĆą╝.

ąŻ ą╝ąĄąĮčÅ ą┐ą╗ą░čéą░ čüą░ą╝ąŠą┤ąĄą╗čīąĮą░čÅ, čü ą╝ąŠčēąĮčŗą╝ąĖ ąĖąĮą┤čāą║č鹊čĆą░ą╝ąĖ ą▓ ą║ąŠčĆą┐čāčüąĄ 1812. Desfire EV1 ąĖ UltralightC čĆą░ą▒ąŠčéą░čÄčé čģąŠčĆąŠčłąŠ.

ąśą£ąźą× ąĮą░ SPI ąĄčüą╗ąĖ ą▓čŗ čĆą░ą▒ąŠčéą░ąĄč鹥 č湥čĆąĄąĘ ą╝ąĖą║čĆąŠą║ąŠąĮčéčĆąŠą╗ą╗ąĄčĆ, č鹊 ą╝ąŠąČąĄčé ąĖ ą▒ąĄąĘ ą┐ąĄčĆąĄą┤ąĄą╗ą║ąĖ Desfire čĆą░ą▒ąŠčéą░čéčī ą▒čāą┤ąĄčé čģąŠčĆąŠčłąŠ. ąØąŠ ą▓ąŠčé ąĮą░ UART čā ą╝ąĄąĮčÅ ą▓čĆąŠą┤ąĄ ą║ą░ą║ ąĮąĄ čģąŠč湥čé. ąÆąĀą×ąöąĢ! ąØąĄ ąŠč湥ąĮčī ą┤ąŠčüč鹊ą▓ąĄčĆąĮą░čÅ ąĖąĮč乊čĆą╝ą░čåąĖčÅ, ąĮąĄ ąĖąĘčāčćą░ą╗ ąŠčüąŠą▒ąŠ. ąśą£ąźą× ą▓ ąŠą▒čēąĄą╝.

ąóą░ą║, ą┐ąĄčĆą▓ą░čÅ ąÉąĮčéąĖ-ą║ąŠą╗ą╗ąĖąĘąĖčÅ ą▓ąŠąĘą▓čĆą░čłą░ąĄčé ąĮą░ą╝

-> 0952010C0D87 [Send REQA]

-> 8989 [Read REQA]

<- 4403

-> 09930920010C0D80 [Anticol]

-> 8989898989 [Read UID]

<-

88 04 5E 6F

BD -> 0993097009880904095E096F09BD01030100 [Calculate CRC]

-> A2A1 [GET CRC]

<- 0E60

-> 0993097009880904095E096F09BD090E0960010C0D80 [Select]

-> 898989 [Read SAK]

<- 24D836 - SAK

4403 - REQA. ą¤čĆąĖčģąŠą┤ąĖčé ą▓ ąĘąĄčĆą║ą░ą╗ąĄ. ą¤ąĄčĆąĄą▓ąŠčĆą░čćąĖą▓ą░ąĄą╝ 0344.

ą¦ąĖčéą░ąĄą╝ čéčāčé -

https://www.nxp.com/docs/en/application ... pdf#page=9 ąóąĖą┐ ą║ą░čĆčéčŗ ąŠą┐čĆąĄą┤ąĄą╗ąĄąĮ ą║ą░ą║ desfire ev1/desfire.

ąóą░ą║, ąĖ ąĄčēąĄ. ąóąŠąČąĄ ąĮąĄ ą╝ąĄąĮąĄąĄ ą▓ą░ąČąĮąŠ ą┤ą╗čÅ ą┐ąŠąĮąĖą╝ą░ąĮąĖčÅ.

0344h =

0000 0011

01 000100

0000 - RFU

01 - UID Size (00 = 4 byte, 01 - 7 byte, 11 čÅ čéą░ą║ ą┐ąŠąĮąĖą╝ą░čÄ 10 byte. ą¤ąŠ ą┐ąŠą▓ąŠą┤čā 10 byte - ąśą£ąźą×)

CT- 88

UID0 - 04

UID1 - 5E

UID2 - 6F

BC - BD

24D836 - SAK (Select AcKnowledge). ą×č湥ąĮčī ą▓ą░ąČąĮą░čÅ čłčéčāą║ą░ ą┤ą╗čÅ ą┐ąŠąĮąĖą╝ą░ąĮąĖčÅ č鹊ą│ąŠ čü č湥ą╝ ą╝čŗ ąĖą╝ąĄąĄą╝ ą┤ąĄą╗ąŠ.

ąÜą░ą║ ąĖą╝ ą┐ąŠą╗čīąĘąŠą▓ą░čéčīčüčÅ ąŠą┐ąĖčüą░ąĮąŠ čéčāčé -

https://www.nxp.com/docs/en/application ... pdf#page=7 ąØą░ čüą║ąŠą╗čīą║ąŠ čÅ ą┐ąŠą╝ąĮčÄ 88 ąŠąĘąĮą░čćą░ąĄčé čćč鹊 UID ą┐ąĄčĆąĄą┤ą░ąĮ ąĮąĄ ą┐ąŠą╗ąĮąŠčüčéčīčÄ. ąśą£ąźą×! ąĪąĄą╣čćą░čü ąĮą░ą╣ą┤čā ą┤ąŠą║čā.

ąŻą│čā, čéą░ą║ ąĖ ąĄčüčéčī "The CT (0x88) indicates that the UID is not yet complete, and another Cascade Level

has to follow." -

https://www.nxp.com/docs/en/application ... pdf#page=3 ą▓ąĮąĖąĘčā čéą░ą╝ ą╗ąĖčüčéąĮąĖč鹥.

ą×ą║, ą║ą░ą║ ą┐ąŠą╗čāčćąĖčéčī ą▓č鹊čĆčāčÄ čćą░čüčéčī UID.

https://www.nxp.com/docs/en/application ... pdf#page=4 ąÆąŠąŠą▒čēąĄ ąĮą░ą┤ąŠ ą┐ąŠąĮąĖą╝ą░čéčī, čćč鹊 ą┐čāą▒ą╗ąĖčćąĮčŗąĄ ą┤ą░čéą░čłąĖčéčŗ NXP - čŹč鹊 čćąĖčüč鹊 ąŠąĘąĮą░ą║ąŠą╝ąĖč鹥ą╗čīąĮą░čÅ ąĖ čÅ ą▒čŗ čüą║ą░ąĘą░ą╗ ąĮąĄč鹊čćąĮą░čÅ č鹥ąŠčĆąĄčéąĖč湥čüą║ą░čÅ čćą░čüčéčī, ą║ąŠč鹊čĆą░čÅ ą┤ą╗čÅ čĆą░ą▒ąŠčéčŗ ą┐ąŠą┤čģąŠą┤ąĖčé ąĮąĄ ąŠč湥ąĮčī čģąŠčĆąŠčłąŠ. ąÜ ą┐čĆąĖą╝ąĄčĆ, ąŠą┐ąĖčüčŗą▓ą░ąĄčéčüčÅ ą║ąŠą╝ą░ąĮą┤ą░ CL, ąĮąŠ ąĮąĄ čüą║ą░ąĘą░ąĮąŠ čüą║ąŠą╗čīą║ąŠ ą▒ą░ą╣čé ą╝čŗ ąĘą░ą┐čĆą░čłąĖą▓ą░ąĄą╝. ąÜčĆą░ą╣ąĮąĄ čĆąĄą║ąŠą╝ąĄąĮą┤čāčÄ ąĖąĘčāčćąĖčéčī ąōą×ąĪąó 14443 ą┐čĆąĄąČą┤ąĄ č湥ą╝ ą▓ąŠąŠą▒čēąĄ ą┐čĆąĖčüčéčāą┐ą░čéčī ą║ čĆą░ą▒ąŠč鹥 čü ąĮąĄ č鹊 čćč鹊 ą▒čŗ Desfire, ą░ ą▓ąŠąŠą▒čēąĄ ą║ ą║ą░ą║ąŠą╣ ą╗ąĖą▒ąŠ ą┤čĆčāą│ąŠą╣ ą║ą░čĆč鹥 Mifare.

http://docs.cntd.ru/document/1200118652 ąĢčüą╗ąĖ ą▓čŗ čāąČąĄ ąĖąĘčāčćąĖą╗ąĖ ąōą×ąĪąó, č鹊 ą▓ ąĮą░čüč鹊čÅčēąĖą╣ ą╝ąŠą╝ąĄąĮčé ąĮą░čü ąĖąĮč鹥čĆąĄčüčāąĄčé "6.5.3 ąÉąĮčéąĖą║ąŠą╗ą╗ąĖąĘąĖčÅ ąĖ ąÆčŗą▒ąŠčĆ" ą┐ąŠą╗čīąĘčāą╣č鹥čüčī ą┐ąŠąĖčüą║ąŠą╝ ą▓ą░čłąĄą│ąŠ ą▒čĆą░čāąĘąĄčĆą░.

ąóą░ą▒ą╗ąĖčåą░ 7 - ąÜąŠą┤ąĖčĆąŠą▓ą░ąĮąĖąĄ SEL

93 - ą║ą░čüą║ą░ą┤ąĮčŗą╣ čāčĆąŠą▓ąĄąĮčī 1.

95 - ą▓čŗą▒ąŠčĆ ą║ą░čüą║ą░ą┤ąĮąŠą│ąŠ čāčĆąŠą▓ąĮčÅ 2.

ąØčā ąĖ čéą░ą║ ą┤ą░ą╗ąĄąĄ.

ąóą░ą║, ąĮą░čłąĄą╗ ąĖą╗ą╗čÄčüčéčĆą░čåąĖčÄ ą▓ ą┐čĆąĖą╝ąĄčĆą░čģ ąĮą░ ąōą×ąĪąó 14443

ąöąĄą╗ą░ąĄą╝ CL2

-> 010F113D2D302C002A8D2B3E148326701540 [Init]

-> 0952010C0D87 [Send REQA]

-> 8989 [Read REQA]

<- 4403

-> 09

93 09

20 01 0C 0D 80 [Anticol]

-> 8989898989 [Read UID]

<- 88 04 5E 6F

BD -> 09

93 09

70 09

88 09

04 09

5E 09

6F 09

BD 01 03 01 00 [Calculate CRC]

-> A2A1 [GET CRC]

<-

0E 60 -> 09

93 09

70 09

88 09

04 09

5E 09

6F 09

BD 09

0E 09

60 01 0C 0D 80 [Select]

-> 898989 [Read SAK]

<- 24 D8 36

******************************CL1 ą▓čŗą┐ąŠą╗ąĮąĖą╗ąĖ, č鹥ą┐ąĄčĆčī ąĮą░ą╝ čéčĆąĄą▒čāąĄčéčüčÅ ą┐čĆąŠąĖąĘą▓ąĄčüčéąĖ CL2 (ą║ąŠą╝ą░ąĮą┤ą░ 95 ąĖ 20 ą▒ą░ą╣čé)

-> 09

95 09

20 01 0C 0D 80 [Anticol]

-> 8989898989 [Read UID]

<- DA 49 34 80 27

-> 0995097009DA094909340980092701030100 [Calculate CRC]

-> A2A1 [GET CRC]

<- A4E1

-> 0995097009DA094909340980092709A409E1010C0D80 [Select]

-> 898989 [Read SAK]

<- 20FC70

DA 49 34 80 27 ążąĖąŠą╗ąĄč鹊ą▓čŗą╝ ą▓čŗą┤ąĄą╗ąĄąĮčŗ 4 ą▒ą░ą╣čéą░ UID3 UID4 UID5 UID6, ąĖ ąĄą│ąŠ BCC 27.

ąś čéą░ą║, UID: 04 5E 6F DA 49 34 80

ąóąĄą┐ąĄčĆčī ąĮą░ą┤ąŠ ąŠčéą┐čĆą░ą▓ąĖčéčī RATS - Request for

Answer To Select

ąØą░ čćč鹊 ą║ą░čĆčéą░ ą┤ąŠą╗ąČąĮą░ ąŠčéą▓ąĄčéąĖčéčī ąĮą░ą╝ ATS - Answer To Select

ąÆčĆąŠą┤ąĄ čéą░ą║ -

https://www.nxp.com/docs/en/application ... df#page=13 -> 0A80 [Clear FIFO]

-> 09

E0 09

80 09

31 09

73 010C 0D80 [Send RATS]

-> 8989898989898989 [Answer]

<- 06 75 77 81 02 80 02 F0

06 75 77 81 02 80 02 F0 - ATS.

ą¦č鹊 čŹč鹊 ąĘąĮą░čćąĖčé čüąĄą╣čćą░čü ą▒čāą┤ąĄą╝ čāąĘąĮą░ą▓ą░čéčī.

ąóą░ą║, čćč鹊 č鹊 čÅ ą┐ąŠą║ą░ ąĮąĄ ąĮą░čłąĄą╗ ąŠą┐ąĖčüą░ąĮąĖąĄ ąŠčéą▓ąĄčéą░ ATS. ąóą░ą║ čćč鹊 ąŠč鹊ą┤ą▓ąĖąĮčā ą┤ą░ąĮąĮčŗą╣ ą▓ąŠą┐čĆąŠčü ąĮą░ ąĘą░ą▓čéčĆą░.

ąÜąŠą┐ą░čÄ ą┤ą░ą╗čīčłąĄ.

ą¤čĆąĄą┤ą┐ąŠą╗ąŠąČąĖč鹥ą╗čīąĮąŠ ą┐ąŠčüą╗ąĄ RATS ąĖ ąŠčéą▓ąĄč鹥 ąĮą░ ąĮąĄą│ąŠ, ą╝čŗ ą┤ąŠą╗ąČąĮčŗ ą▓čŗą┤ąĄą╗ąĖčéčī Application.

ąŻ Desfire ą║ą░čĆčé ą▓ ąŠčéą╗ąĖčćąĖąĖ ąŠčé Classic čĆą░ą▒ąŠčéą░ čü ą┐ą░ą╝čÅčéčīčÄ ą┐čĆąŠčģąŠą┤ąĖčé ą┐ąŠčüčĆąĄą┤čüčéą▓ąŠą╝ ą▓ąĘą░ąĖą╝ąŠą┤ąĄą╣čüčéą▓ąĖčÅ čü Application ID. ąØčā, čćč鹊 č鹊 ą▓čĆąŠą┤ąĄ ą▒ą╗ąŠą║ąŠą▓, čü ą║ąŠč鹊čĆčŗą╝ąĖ ą╝čŗ ą╝ąŠąČąĄą╝ ą▓ąĘą░ąĖą╝ąŠą┤ąĄą╣čüčéą▓ąŠą▓ą░čéčī ą┐čĆąĖ ą┐ąŠą╝ąŠčēąĖ čĆą░ąĘąĮčŗčģ ą╝ąĄčģą░ąĮąĖąĘą╝ąŠą▓.

ą¦č鹊 ą╝ąŠąČąĮąŠ ą┤ąĄą╗ą░čéčī čü Application:

Set Key Settings

Get Key Settings

Change Key

Get Key Version

Create App (Master)

Delete Application

Get AID List

Get Card Version

Format PICC (Master)

Get File List

Get File Settings

Change File Settings

Create Data File

Create Value File

Create Record File

Delete File

Read Data (All)

Write Data (Std)

ąś ą╝ąĮąŠą│ąŠ č湥ą│ąŠ ąĄčēąĄ, ąĮąŠ ą╝ąĄąĮčÅ ą┐ąŠą║ą░ ąĖąĮč鹥čĆąĄčüčāąĄčé ą▒ą░ąĘąĖčü.

ąÆąĄčĆąĮčāčéčīčüčÅ ąĮą░ą▓ąĄčĆčģ

ąĪčéčĆą░ąĮąĖčåą░ 3 ąĖąĘ 7

[ ąĪąŠąŠą▒čēąĄąĮąĖą╣: 131 ]

, , , , , ,

ąÜč鹊 čüąĄą╣čćą░čü ąĮą░ č乊čĆčāą╝ąĄ

ąĪąĄą╣čćą░čü čŹč鹊čé č乊čĆčāą╝ ą┐čĆąŠčüą╝ą░čéčĆąĖą▓ą░čÄčé: ąĮąĄčé ąĘą░čĆąĄą│ąĖčüčéčĆąĖčĆąŠą▓ą░ąĮąĮčŗčģ ą┐ąŠą╗čīąĘąŠą▓ą░č鹥ą╗ąĄą╣ ąĖ ą│ąŠčüčéąĖ: 24

ąÆčŗ ąĮąĄ ą╝ąŠąČąĄč鹥 ąĮą░čćąĖąĮą░čéčī č鹥ą╝čŗąĮąĄ ą╝ąŠąČąĄč鹥 ąŠčéą▓ąĄčćą░čéčī ąĮą░ čüąŠąŠą▒čēąĄąĮąĖčÅąĮąĄ ą╝ąŠąČąĄč鹥 čĆąĄą┤ą░ą║čéąĖčĆąŠą▓ą░čéčī čüą▓ąŠąĖ čüąŠąŠą▒čēąĄąĮąĖčÅąĮąĄ ą╝ąŠąČąĄč鹥 čāą┤ą░ą╗čÅčéčī čüą▓ąŠąĖ čüąŠąŠą▒čēąĄąĮąĖčÅąĮąĄ ą╝ąŠąČąĄč鹥 ą┤ąŠą▒ą░ą▓ą╗čÅčéčī ą▓ą╗ąŠąČąĄąĮąĖčÅ