–§–æ—Ä—É–º –Ý–∞–¥–∏–æ–ö–æ—Ç • –ü—Ä–æ—Å–º–æ—Ç—Ä —Ç–µ–º—ã - –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–°–æ–æ–±—â–µ–Ω–∏—è –±–µ–∑ –æ—Ç–≤–µ—Ç–æ–≤ | –ê–∫—Ç–∏–≤–Ω—ã–µ —Ç–µ–º—ã

–°—Ç—Ä–∞–Ω–∏—Ü–∞ 7 –∏–∑ 15

[ –°–æ–æ–±—â–µ–Ω–∏–π: 291 ]

... , , , , , , ...

–ê–≤—Ç–æ—Ä

–°–æ–æ–±—â–µ–Ω–∏–µ

Dismas

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –°—Ä –∏—é–Ω 28, 2023 00:24:31

–ü–æ—Ç—Ä–æ–≥–∞–ª –ª–∞–ø–æ–π –ø–∞—è–ª—å–Ω–∏–∫

Зарегистрирован: Вс май 02, 2021 18:58:49Сообщений: 365Откуда: 俄罗斯

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

–í–æ—Ç –º–æ–∏ –≤–∏–∑—É–∞–ª—å–Ω—ã–µ –∏–∑—ã—Å–∫–∞–Ω–∏—è:

–ù–∞–¥–æ –∂–µ, —Ç–∞–∫ —ç—Ç–æ –∂–µ –º–æ–∏ –≤—ã–∫–ª–∞–¥–∫–∏

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

–Ý–µ–∫–ª–∞–º–∞

SysCat

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –°—Ä –∏—é–Ω 28, 2023 00:29:52

–ó–∞—Ä–µ–≥–∏—Å—Ç—Ä–∏—Ä–æ–≤–∞–Ω: –í—Å –∞–≤–≥ 26, 2012 07:47:41–°–æ–æ–±—â–µ–Ω–∏–π: 62

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

–ù–µ —Å–ø–æ—Ä—é, –∑–∞ —á—Ç–æ –æ–≥—Ä–æ–º–Ω–æ–µ —Å–ø–∞—Å–∏–±–æ!

–ù–æ –Ω–µ –±—ã–ª–æ —Ç–µ–º–ø–µ—Ä–∞—Ç—É—Ä—ã –∏ –Ω–µ–∫–æ—Ç–æ—Ä—ã—Ö –¥—Ä—É–≥–∏—Ö –ø–æ–∫–∞–∑–∞—Ç–µ–ª–µ–π.

–ó–∞—Ç–æ –ø–æ–∑–≤–æ–ª—è–µ—Ç –ø—Ä–µ–¥—Å—Ç–∞–≤–ª—è—Ç—å –≤–∏–∑—É–∞–ª—å–Ω–æ —á—Ç–æ –ø—Ä–æ–∏—Å—Ö–æ–¥–∏—Ç –ø—Ä–∏ –ø–∞—Ä—Å–∏–Ω–≥–µ.

–ß—Ç–æ –∑–∞ —á—Ç–æ –æ—Ç–≤–µ—á–∞–µ—Ç –∏ –ø—Ä–∏ –∫–∞–∫–∏—Ö –≤—Ö–æ–¥–Ω—ã—Ö –¥–∞–Ω–Ω—ã—Ö.

–°–æ–≥–ª–∞—Å–Ω–æ –í–∞—à–∏–º –≤—ã–∫–ª–∞–¥–∫–∞–º –∏ –ø—Ä–µ–¥—ã–¥—É—â–∏–º —Å–∫–µ—Ç—á–∞–º –∏ –±—ã–ª–∞ —Å–¥–µ–ª–∞–Ω–∞ —Ç–∞–±–ª–∏—á–∫–∞:

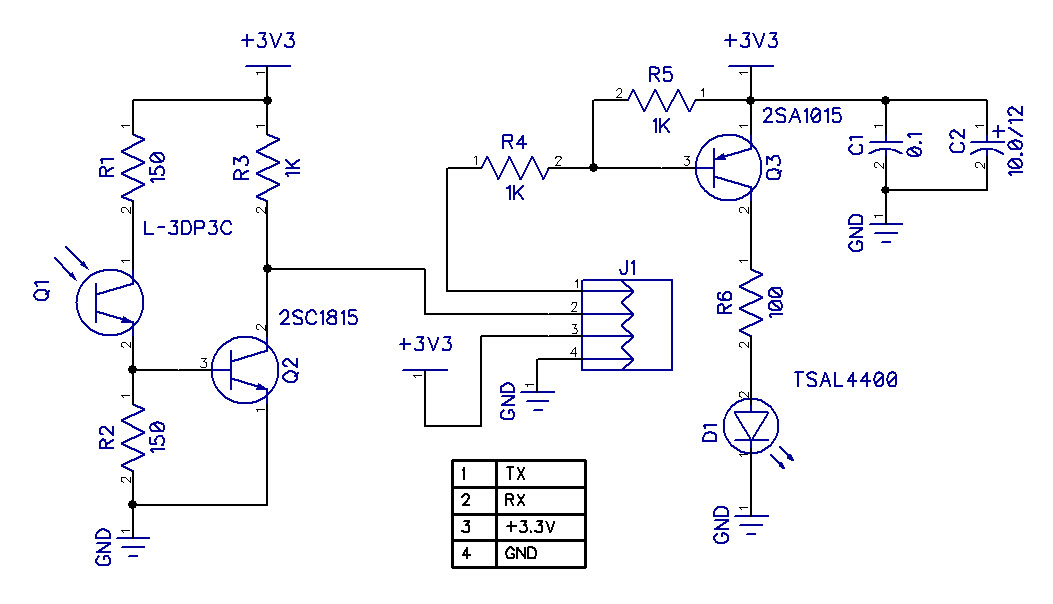

–¢–∞–∫ –∂–µ –Ω–∞—à–ª–∞—Å—å –ø—Ä–∏–º–µ—Ä–Ω–∞—è —Å—Ö–µ–º–∞ –æ–ø—Ç–æ–ø–æ—Ä—Ç–∞, –Ω–µ —Å—á–∏—Ç–∞—è –ø—Ä–µ–æ–±—Ä–∞–∑–æ–≤–∞—Ç–µ–ª—è UART-USB

–°–ø–æ–π–ª–µ—Ä –ï—Å–ª–∏ —É –ú–∏—Ä—Ç–µ–∫ —Ç–∞–∫–∏–µ –∂–µ –∫–æ–º–∞–Ω–¥—ã –∫–∞–∫ –≤ –æ–ø–∏—Å–∞–Ω–∏–∏ –ø—Ä–æ—Ç–æ–∫–æ–ª–∞

Star 104 304 1.20 , —Ç–æ –∫–æ–º–∞–Ω–¥–∞

0x2A (–ß—Ç–µ–Ω–∏–µ –∑–∞–ø–∏—Å–∏ –∏–∑ –∂—É—Ä–Ω–∞–ª–∞) —Ç–∞–∫ –∂–µ –Ω–µ –∏–Ω—Ç–µ—Ä–µ—Å–Ω–∞ –¥–ª—è –Ω–∞—Å.

–¢–æ–≥–¥–∞:

–∫–æ–º–∞–Ω–¥–∞

0x10 - ReadConfigure (–ß—Ç–µ–Ω–∏–µ –∫–æ–Ω—Ñ–∏–≥—É—Ä–∞—Ü–∏–∏) –Ω–µ –æ—á–µ–Ω—å –∏–Ω—Ç–µ—Ä–µ—Å–Ω–æ

–ö–æ–¥:

–ß—Ç–µ–Ω–∏–µ –∫–æ–Ω—Ñ–∏–≥—É—Ä–∞—Ü–∏–∏

—Ç–æ–ª—å–∫–æ –µ—Å–ª–∏ —ç—Ç–æ –±—Ä–∞—Ç—å:

–ö–æ–¥:

1 –±–∞–π—Ç - –ü–æ–±–∏—Ç–æ–≤–∞—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏—è –æ —Å—Ç–∞—Ç—É—Å–µ —Ä–µ–ª–µ: 1-—Ä–∞–∑–æ–º–∫–Ω—É—Ç–æ, 0-–∑–∞–º–∫–Ω—É—Ç–æ. (0–π-4–π –±–∏—Ç—ã - —Ä–µ–ª–µ ‚Ññ0-‚Ññ4)

–∫–æ–º–∞–Ω–¥–∞ 0x05 (0x04 –ø–æ–¥–∫–æ–º–∞–Ω–¥–∞) –Ω–µ –æ–ø–∏—Å–∞–Ω–∞, –≤–æ–∑–º–æ–∂–Ω–æ –æ—à–∏–±–∫–∏ –∫–∞–∫ –∏ —Å –∫–æ–º–∞–Ω–¥–æ–π 0x28 –¥–æ–ø–æ–ª–Ω–∏—Ç–µ–ª—å–Ω—ã—Ö —Ä–µ–∂–∏–º–æ–≤ –∏–Ω–¥–∏–∫–∞—Ü–∏–∏, –∏ –æ–Ω–∞ –Ω–µ –∏–º–µ–µ—Ç 14-–≥–æ –±–∞–π—Ç–∞, –∞ –∑–Ω–∞—á–∏—Ç —Å–∫–æ—Ä–µ–π –≤—Å–µ–≥–æ –¥–æ–ª–∂–Ω–∞ —Ñ–æ—Ä–º–∏—Ä–æ–≤–∞—Ç—å—Å—è —Å –¥–ª–∏–Ω–æ–π 0x20 –±–µ–∑ 14-–≥–æ –±–∞–π—Ç–∞ –∏ –ø–æ–ª—É—á–∞—Ç—å 3 –ø–∞–∫–µ—Ç–∞, –∞ –Ω–µ 4. (–Ω–∞–¥–æ –ø—Ä–æ–≤–µ—Ä—è—Ç—å)

–∫–æ–º–∞–Ω–¥–∞

0x0A (

0x01 –ø–æ–¥–∫–æ–º–∞–Ω–¥–∞) –Ω–µ –æ–ø–∏—Å–∞–Ω–∞ –¥–∞–Ω–Ω–∞—è –∫–æ–º–∞–Ω–¥–∞ –≤–æ–æ–±—â–µ (–≤–æ–∑–º–æ–∂–Ω–æ –æ—à–∏–±–æ—á–Ω–∞—è).

–í –í–∞—à–∏—Ö –∏–∑—ã—Å–∫–∞–Ω–∏—è—Ö —É–∫–∞–∑–∞–Ω–∞ –¥–∞—Ç–∞ 03/04/2022, —á—Ç–æ –ø—Ä–µ–¥–ø–æ–ª–∞–≥–∞–µ—Ç —á—Ç–æ —ç—Ç–æ –í—Å, —Å–æ–≥–ª–∞—Å–Ω–æ –æ–ø–∏—Å–∞–Ω–∏—é

–ö–æ–¥:

0x1C - ReadDateTime

–ø–æ–ª—É—á–∞–µ—Ç—Å—è, —á—Ç–æ –º–µ–∂–¥—É –≤—Ä–µ–º–µ–Ω–µ–º –∏ –¥–∞—Ç–æ–π - –¥–µ–Ω—å –Ω–µ–¥–µ–ª–∏, —É –í–∞—Å 0x00, —á—Ç–æ —Å–æ–æ—Ç–≤–µ—Ç—Å—Ç–≤—É–µ—Ç –í—Å –≤ –æ–ø–∏—Å–∞–Ω–∏–∏

–≤—Ç–æ—Ä–∞—è —Å—Ç—Ä–æ–∫–∞ (–ø–æ–ª—É—á–µ–Ω–∏–µ –æ—Ç–≤–µ—Ç–∞) –º–µ–∂–¥—É

0x13 0x26 0x05 –∏

0x03 0x04 0x16 —Å—Ç–æ–∏—Ç

0x00 - –≤—Å (–Ω–∞–¥–æ –ø—Ä–æ–≤–µ—Ä–∏—Ç—å)

–ï—Å–ª–∏ –≤—Å–µ —Ç–∞–∫, —Ç–æ —Å–æ–≥–ª–∞—Å–Ω–æ —ç—Ç–æ–º—É –ø—Ä–æ—Ç–æ–∫–æ–ª—É –¥–ª—è –Ω–∞—Å –∏–Ω—Ç–µ—Ä–µ—Å–Ω—ã —Å–ª–µ–¥—É—é—â–∏–µ –∫–æ–º–∞–Ω–¥—ã:

0x24 - –ß—Ç–µ–Ω–∏–µ –∑–Ω–∞—á–µ–Ω–∏–π —ç–Ω–µ—Ä–≥–∏–∏ –ø–æ —Ç–∞—Ä–∏—Ñ–∞–º –∏ —Å—É–º–º–∞—Ä–Ω–æ, —Å–æ—Ö—Ä–∞–Ω–µ–Ω–Ω—ã—Ö –Ω–∞ –Ω–∞—á–∞–ª–æ —Ç–µ–∫—É—â–µ–≥–æ –∏ 35 –ø—Ä–µ–¥—ã–¥—É—â–∏—Ö –º–µ—Å—è—Ü–µ–≤

0x25 - –ß—Ç–µ–Ω–∏–µ –∑–Ω–∞—á–µ–Ω–∏–π —ç–Ω–µ—Ä–≥–∏–∏ –ø–æ —Ç–∞—Ä–∏—Ñ–∞–º –∏ —Å—É–º–º–∞—Ä–Ω–æ, —Å–æ—Ö—Ä–∞–Ω–µ–Ω–Ω—ã—Ö –Ω–∞ –∫–æ–Ω–µ—Ü —Å—É—Ç–æ–∫, –∑–∞ –ø—Ä–æ—à–µ–¥—à–∏–µ 128 —Å—É—Ç–æ–∫

0x29 - –ß—Ç–µ–Ω–∏–µ –∑–Ω–∞—á–µ–Ω–∏–π —Å–µ—Ç–µ–≤–æ–≥–æ –Ω–∞–ø—Ä—è–∂–µ–Ω–∏—è (–Ω–µ –æ—Å–æ–±–æ –∏–º–µ–µ—Ç —Å–º—ã—Å–ª –æ—Ç–¥–µ–ª—å–Ω–æ –ø—Ä–∏ –∑–∞–ø—Ä–æ—Å–µ –º–≥–æ–Ω–≤–µ–Ω–Ω—ã—Ö –∑–Ω–∞—á–µ–Ω–∏–π

0x2B 0x00 )

–ö–æ–¥:

–í—Ö–æ–¥–Ω—ã–µ –¥–∞–Ω–Ω—ã–µ (1 –±–∞–π—Ç):

Address Source: –ê–¥—Ä–µ—Å –ø—Ä–æ–≥—Ä–∞–º–º—ã –æ–ø—Ä–æ—Å–∞ = 0xFFFF - –≤ –í–∞—à–∏—Ö –≤—ã–∫–ª–∞–¥–∫–∞—Ö –∫–∞–∫ —Ä–∞–∑ –æ–Ω —É—Å—Ç–∞–Ω–æ–≤–ª–µ–Ω –≤ 0xFF 0xFF, –∞ –≤ —Å–∫–µ—Ç—á–µ 0x09 0xFF, –∏–Ω—Ç–µ—Ä–µ—Å–Ω–æ —á—Ç–æ –æ—Ç–ø—Ä–∞–≤–ª—è–µ—Ç —Å–∞–º –ø—É–ª—å—Ç, —á—Ç–æ –±—ã –º–∞—Å–∫–∏—Ä–æ–≤–∞—Ç—å—Å—è –ø–æ–¥ –Ω–µ–≥–æ.

–î–∞ –∏ –≤ –ø—Ä–∏–Ω—Ü–∏–ø–µ –∏ –≤—Å—ë.

–ü–æ—Å–ª–µ–¥–Ω–∏–π —Ä–∞–∑ —Ä–µ–¥–∞–∫—Ç–∏—Ä–æ–≤–∞–ª–æ—Å—å SysCat –°—Ä –∏—é–Ω 28, 2023 21:21:11, –≤—Å–µ–≥–æ —Ä–µ–¥–∞–∫—Ç–∏—Ä–æ–≤–∞–ª–æ—Å—å 1 —Ä–∞–∑.

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

–Ý–µ–∫–ª–∞–º–∞

Dismas

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –°—Ä –∏—é–Ω 28, 2023 06:22:41

–ü–æ—Ç—Ä–æ–≥–∞–ª –ª–∞–ø–æ–π –ø–∞—è–ª—å–Ω–∏–∫

Зарегистрирован: Вс май 02, 2021 18:58:49Сообщений: 365Откуда: 俄罗斯

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

...Address Source: –ê–¥—Ä–µ—Å –ø—Ä–æ–≥—Ä–∞–º–º—ã –æ–ø—Ä–æ—Å–∞ = 0xFFFF - –≤ –í–∞—à–∏—Ö –≤—ã–∫–ª–∞–¥–∫–∞—Ö –∫–∞–∫ —Ä–∞–∑ –æ–Ω —É—Å—Ç–∞–Ω–æ–≤–ª–µ–Ω –≤ 0xFF 0xFF,

–ú–æ–π –ø—É–ª—å—Ç –æ—Ç–ø—Ä–∞–≤–ª—è–µ—Ç

0xFEFF

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

SysCat

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –°—Ä –∏—é–Ω 28, 2023 21:25:28

–ó–∞—Ä–µ–≥–∏—Å—Ç—Ä–∏—Ä–æ–≤–∞–Ω: –í—Å –∞–≤–≥ 26, 2012 07:47:41–°–æ–æ–±—â–µ–Ω–∏–π: 62

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

–î–µ–π—Å—Ç–≤–∏—Ç–µ–ª—å–Ω–æ:

–¶–∏—Ç–∞—Ç–∞:

–≤—Ç–æ—Ä–∞—è —Å—Ç—Ä–æ–∫–∞ (–ø–æ–ª—É—á–µ–Ω–∏–µ –æ—Ç–≤–µ—Ç–∞) –º–µ–∂–¥—É 0x13 0x26 0x05 –∏ 0x03 0x04 0x16 —Å—Ç–æ–∏—Ç 0x00 - –≤—Å

–º–µ–∂–¥—É –≤—Ä–µ–º–µ–Ω–µ–º –∏ –¥–∞—Ç–æ–π –µ—Å—Ç—å –±–∞–π—Ç –∫–æ—Ç–æ—Ä—ã–π –ø–æ–∫–∞–∑—ã–≤–∞–µ—Ç –¥–µ–Ω—å –Ω–µ–¥–µ–ª–∏ –ø–æ –∫–∞–ª–µ–Ω–¥–∞—Ä—é

–ö–æ–¥:

0x1C - ReadDateTime

–î–æ–±–∞–≤–∏–ª –≤ —Å–∫–µ—Ç—á –≤—ã–≤–æ–¥ –¥–Ω—è –Ω–µ–¥–µ–ª–∏. (

XX XX - –Ω–æ–º–µ—Ä —Å—á–µ—Ç—á–∏–∫–∞ –≤ HEX)

–ö–æ–¥:

Packet sent:

–¶–∏—Ç–∞—Ç–∞:

–∫–æ–º–∞–Ω–¥–∞ 0x05 (0x04 –ø–æ–¥–∫–æ–º–∞–Ω–¥–∞) –Ω–µ –æ–ø–∏—Å–∞–Ω–∞, –≤–æ–∑–º–æ–∂–Ω–æ –æ—à–∏–±–∫–∏ –∫–∞–∫ –∏ —Å –∫–æ–º–∞–Ω–¥–æ–π 0x28 –¥–æ–ø–æ–ª–Ω–∏—Ç–µ–ª—å–Ω—ã—Ö —Ä–µ–∂–∏–º–æ–≤ –∏–Ω–¥–∏–∫–∞—Ü–∏–∏, –∏ –æ–Ω–∞ –Ω–µ –∏–º–µ–µ—Ç 14-–≥–æ –±–∞–π—Ç–∞, –∞ –∑–Ω–∞—á–∏—Ç —Å–∫–æ—Ä–µ–π –≤—Å–µ–≥–æ –¥–æ–ª–∂–Ω–∞ —Ñ–æ—Ä–º–∏—Ä–æ–≤–∞—Ç—å—Å—è —Å –¥–ª–∏–Ω–æ–π 0x20 –±–µ–∑ 14-–≥–æ –±–∞–π—Ç–∞ –∏ –ø–æ–ª—É—á–∞—Ç—å 3 –ø–∞–∫–µ—Ç–∞, –∞ –Ω–µ 4. (–Ω–∞–¥–æ –ø—Ä–æ–≤–µ—Ä—è—Ç—å)

–ü—Ä–æ–≤–µ—Ä–∏–ª, –±—ã–ª –Ω–µ –ø—Ä–∞–≤, –≤—Å–µ –∂–µ –∏—Å–ø–æ–ª—å–∑—É–µ—Ç—Å—è –¥–ª–∏–Ω–Ω—ã–π –∑–∞–ø—Ä–æ—Å —Å 14-–º –±–∞–π—Ç–æ–º, –∫–æ—Ç–æ—Ä—ã–π —Ä–∞–≤–µ–Ω —Å–ª–µ–¥—É—é—â–µ–º—É:

–ö–æ–¥:

–í—Ö–æ–¥–Ω—ã–µ –¥–∞–Ω–Ω—ã–µ (1 –±–∞–π—Ç):

–¢–µ–ø–µ—Ä—å –ø–æ–Ω—è–ª –∫ —á–µ–º—É –±—ã–ª–∞ –∫–∞—Ä—Ç–∏–Ω–∫–∞ –∑–∞–≥—Ä—É–∂–µ–Ω–Ω–∞—è –ø–æ –∫–∞–∫–æ–π-—Ç–æ —Å—Å—ã–ª–∫–µ "CQ_DAT.jpg" –≤—Ä–æ–¥–µ –∫–∞–∫ –æ—Ç

Dismas –¢–æ–≥–¥–∞ –∑–∞–ø—Ä–æ—Å

0x05, 0x00 - –∑–∞–ø—Ä–æ—Å —Å—É–º–º–∞—Ä–Ω—ã—Ö –ø–æ–∫–∞–∑–∞–Ω–∏–π –¥–ª—è –∞–∫—Ç–∏–≤–Ω–æ–π –ø—Ä—è–º–æ–π —ç–Ω–µ—Ä–≥–∏–∏, –∞ –∑–∞–ø—Ä–æ—Å

0x05, 0x04 - –∑–∞–ø—Ä–æ—Å —Å—É–º–º–∞—Ä–Ω—ã—Ö –ø–æ–∫–∞–∑–∞–Ω–∏–π –¥–ª—è –∞–±—Å–æ–ª—é—Ç–Ω–æ–π –∞–∫—Ç–∏–≤–Ω–æ–π —ç–Ω–µ—Ä–≥–∏–∏, –Ω–æ —Ä–∞–∑–Ω–∏—Ü—ã –≤ –ø–æ–∫–∞–∑–∞–Ω–∏—è—Ö

0x00 –∏

0x04 –Ω–µ —É–≤–∏–¥–µ–ª, –∞–±—Å–æ–ª—é—Ç–Ω–∞—è=–ø—Ä—è–º–∞—è+–æ–±—Ä–∞—Ç–Ω–∞—è, —Å—Ç—Ä–∞–Ω–Ω–æ, —á—Ç–æ –Ω–µ –∞–±—Å–æ–ª—é—Ç–Ω–∞—è=–ø—Ä—è–º–∞—è-–æ–±—Ä–∞—Ç–Ω–∞—è, –Ω–æ –º—ã –∂–µ –Ω–µ –ø—Ä–æ–¥–∞–µ–º –æ–±—Ä–∞—Ç–Ω–æ —ç–Ω–µ—Ä–≥–∏—é —ç–Ω–µ—Ä–≥–æ—Å–Ω–∞–±–∂–∞—é—â–µ–π –∫–æ–º–ø–∞–Ω–∏–∏, –ø–æ—ç—Ç–æ–º—É —Ä–µ–≤–µ—Ä—Å–∏–≤–Ω–∞—è —É –Ω–∞—Å –¥–æ–ª–∂–Ω–∞ –±—ã—Ç—å —Ä–∞–≤–Ω–æ–π 0, –Ω–æ –Ω–∞ –∫–∞—Ä—Ç–∏–Ω–∫–µ –Ý–µ–∞–∫—Ç–∏–≤–Ω–∞—è –ü—Ä—è–º–∞—è =0,26; –Ý–µ–∞–∫—Ç–∏–≤–Ω–∞—è –û–±—Ä–∞—Ç–Ω–∞—è = 0,16, –∞ –Ý–µ–∞–∫—Ç–∏–≤–Ω–∞—è –∞–±—Å–æ–ª—é—Ç–Ω–∞—è —Å—É–º–º–∞ R+ + R-, —Ö–æ—Ç—è —Ä–∞–∑—É–º–Ω–µ–µ –±—ã–ª–æ –±—ã R+ - R-, –∞ –æ—Å—Ç–∞—Ç–æ–∫ —É –Ω–∞—Å –∫ –æ–ø–ª–∞—Ç–µ, –Ω–æ —Ç–∞–∫ –ø–æ–ª—É—á–∞–µ—Ç—Å—è —ç—Ç–æ —Å—É–º–º–∞ –ø—Ä–æ–∫–∞—á–∞–Ω–Ω–æ–π —ç–Ω–µ—Ä–≥–∏–∏ –∏ –Ω–µ –≤–∞–∂–Ω–æ –µ—ë –Ω–∞–ø—Ä–∞–≤–ª–µ–Ω–∏–µ, –µ—Å–ª–∏ —è –ø—Ä–∞–≤–∏–ª—å–Ω–æ –ø–æ–Ω—è–ª

. –ê –∑–Ω–∞—á–∏—Ç, —á—Ç–æ –Ω–∞–º –ø–æ–ª–µ–∑–Ω—ã —Ç–æ–ª—å–∫–æ –∫–æ–º–∞–Ω–¥—ã

0x05, 0x00 –∏

0x05, 0x02 , –Ω–æ –Ω—É–∂–Ω—ã –ª–∏ –Ω–∞–º –∑–Ω–∞—á–µ–Ω–∏—è

0x05, 0x02 , –¥—É–º–∞—é —á—Ç–æ –Ω–µ—Ç.

–¶–∏—Ç–∞—Ç–∞:

–ú–æ–π –ø—É–ª—å—Ç –æ—Ç–ø—Ä–∞–≤–ª—è–µ—Ç 0xFEFF

–ü–æ–º–µ–Ω—è–ª –≤ —Å–∫–µ—Ç—á–µ, –ø–æ—Å—Ç–∞–≤–∏–ª –≤–º–µ—Å—Ç–æ

0x09 0xFF –í–∞—à–∏ –∑–Ω–∞—á–µ–Ω–∏—è

0xFE 0xFF –ö–æ–¥:

transmitt_byte[7] = 0xfe; // –±—ã–ª–æ 0x09

–í–ª–æ–∂–µ–Ω–∏—è:

–ö–æ–º–º–µ–Ω—Ç–∞—Ä–∏–π –∫ —Ñ–∞–π–ª—É: –û–±–Ω–æ–≤–ª–µ–Ω–∏—è 7: –¥–æ–±–∞–≤–ª–µ–Ω –¥–µ–Ω—å –Ω–µ–¥–µ–ª–∏, –∑–∞–º–µ–Ω–∞ 0x09 0xFF –Ω–∞ 0xFE 0xFF, –æ—Ç—Ä–∏—Ü–∞—Ç–µ–ª—å–Ω—ã–µ –∫–æ—Å–∏–Ω—É—Å—ã, –Ω–µ–º–Ω–æ–≥–æ —á–∏—Å—Ç–∫–∏, –∫–æ–º–º–µ–Ω—Ç–∞—Ä–∏–∏ –∫–æ–¥–∞ –∏ –Ω–µ–º–Ω–æ–≥–æ –ª–æ–≥–∏—á–µ—Å–∫–æ–≥–æ —Ä–∞–∑–º–µ—â–µ–Ω–∏–µ –∫–æ–¥–∞

My_Mirtek_GW_upd7.zip [8.13 KiB]

–°–∫–∞—á–∏–≤–∞–Ω–∏–π: 122

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

–Ý–µ–∫–ª–∞–º–∞

Alecseyyy

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –°—Ä –∏—é–ª 05, 2023 07:58:07

–ü–µ—Ä–≤—ã–π —Ä–∞–∑ —Å–∫–∞–∑–∞–ª –ú—è—É!

–ó–∞—Ä–µ–≥–∏—Å—Ç—Ä–∏—Ä–æ–≤–∞–Ω: –ß—Ç –¥–µ–∫ 02, 2010 01:56:00–°–æ–æ–±—â–µ–Ω–∏–π: 32

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

–í—Å–µ–º –ø—Ä–∏–≤–µ—Ç.

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

–Ý–µ–∫–ª–∞–º–∞

–°—ç—Ä –í–∞–Ω—Ç

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –°—Ä –∏—é–ª 05, 2023 13:25:10

–ó–∞—Ä–µ–≥–∏—Å—Ç—Ä–∏—Ä–æ–≤–∞–Ω: –°—Ä –∏—é–ª 05, 2023 12:54:37–°–æ–æ–±—â–µ–Ω–∏–π: 2

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

–ø—Ä–æ—Å—Ç–æ –ø–ª–∞—Ç–∞ —Å–≤—è–∑–∏ ESP —Å CC1101

–í—Å–µ–º –ø—Ä–∏–≤–µ—Ç! –ê –Ω–∏–∫—Ç–æ –Ω–µ —Å–º–æ—Ç—Ä–µ–ª –≤ —Å—Ç–æ—Ä–æ–Ω—É EspEasy? –¢–∞–º –∏ OTA, –∏ –≤—ç–±–º–æ—Ä–¥–∞. –ò

–ø–ª–∞–≥–∏–Ω CC1101 –µ—Å—Ç—å , –∫–æ—Ç–æ—Ä—ã–π –º–æ–∂–Ω–æ, –Ω–∞–≤–µ—Ä–Ω–æ–µ, –≤–∑—è—Ç—å –∑–∞ –æ—Å–Ω–æ–≤—É. –°–∞–º, –∫ —Å–æ–∂–∞–ª–µ–Ω–∏—é, –Ω–µ –ø—Ä–æ–≥—Ä–∞–º–º–∏—Å—Ç, –ø–æ—ç—Ç–æ–º—É –º–æ–≥—É –ø–æ—É—á–∞—Å—Ç–≤–æ–≤–∞—Ç—å —Ç–æ–ª—å–∫–æ –∫–∞–∫ —Ç–µ—Å—Ç–∏—Ä–æ–≤—â–∏–∫, –º–æ—Ä–∞–ª—å–Ω–æ –∏ –º–∞—Ç–µ—Ä–∏–∞–ª—å–Ω–æ –¥–∞–∂–µ )

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

–Ý–µ–∫–ª–∞–º–∞

SysCat

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –°—Ä –∏—é–ª 05, 2023 23:33:41

–ó–∞—Ä–µ–≥–∏—Å—Ç—Ä–∏—Ä–æ–≤–∞–Ω: –í—Å –∞–≤–≥ 26, 2012 07:47:41–°–æ–æ–±—â–µ–Ω–∏–π: 62

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

–í—Å–µ–º –ø—Ä–∏–≤–µ—Ç.

–í –ø—Ä–æ—à–∏–≤–∫–µ –Ω–µ—Ç –≤–ª–∏—è–Ω–∏—è –Ω–∞ —É—Ä–æ–≤–µ–Ω—å –º–æ—â–Ω–æ—Å—Ç–∏ Wi-fi.

–ê –í—ã

—Ñ–∏–∑–∏—á–µ—Å–∫–∏ –ø–µ—Ä–µ–∫–ª—é—á–∏–ª–∏ gdo0 —Å

GPIO2 (–≤—ã–≤–æ–¥ D2) –Ω–∞

GPIO22 (–≤—ã–≤–æ–¥ D22)?

GPIO2 - –ø–æ–¥–∫–ª—é—á–µ–Ω –Ω–∞ –≤—Å—Ç—Ä–æ–µ–Ω–Ω—ã–π —Å–≤–µ—Ç–æ–¥–∏–æ–¥.

–ë—ã—Å—Ç—Ä—ã–µ –º–∏–≥–∞–Ω–∏—è 30 —Å–µ–∫. - –ø–æ–¥–Ω—è—Ç–∞ —Ç–æ—á–∫–∞ –¥–æ—Å—Ç—É–ø–∞,

–ú–µ–¥–ª–µ–Ω–Ω—ã–µ –º–∏–≥–∞–Ω–∏—è - –ø–æ–ø—ã—Ç–∫–∞ –ø–æ–¥–∫–ª—é—á–µ–Ω–∏—è –≤ –í–∞—à–µ–º—É Wi-fi –≤ —Ä–æ–ª–∏ –∫–ª–∏–µ–Ω—Ç–∞,

–ì–æ—Ä–µ–Ω–∏–µ —Å–≤–µ—Ç–æ–¥–∏–æ–¥–∞ - –ø–æ–¥–∫–ª—é—á–µ–Ω –∫ MQTT —Å–µ—Ä–≤–µ—Ä—É.

–í –∫–æ–¥–µ –±—ã–ª –∏–∑–º–µ–Ω–µ–Ω –Ω–æ–º–µ—Ä –≤—ã–≤–æ–¥–∞, —Å–æ–æ—Ç–≤–µ—Ç—Å—Ç–≤–µ–Ω–Ω–æ —Ñ–∏–∑–∏—á–µ—Å–∫–∏ —Ç–æ–∂–µ –Ω—É–∂–Ω–æ –ø–æ–º–µ–Ω—è—Ç—å, –∏–ª–∏ –≤–µ—Ä–Ω—É—Ç—å –≤ –∫–æ–¥–µ –æ–±—Ä–∞—Ç–Ω–æ.

–ë—ã–ª–æ:

–ö–æ–¥:

int gdo0 = 2;

–°—Ç–∞–ª–æ:

–ö–æ–¥:

int gdo0 = 22;

–ü–æ–ø—Ä–æ–±—É–π—Ç–µ –ø–µ—Ä–µ–∫–ª—é—á–∏—Ç—å –∏–ª–∏ –ø–æ–º–µ–Ω—è—Ç—å –≤ –∫–æ–¥–µ.

–í–µ–± —Å—Ç—Ä–∞–Ω–∏—Ü–∞ —Å—Ç–∞–Ω–æ–≤–∏—Ç—Å—è –¥–æ—Å—Ç—É–ø–Ω–∞ —Ç–æ–ª—å–∫–æ –ø–æ—Å–ª–µ –ø–µ—Ä–µ–∫–ª—é—á–µ–Ω–∏—è –ø–ª–∞—Ç—ã —Å —Ä–µ–∂–∏–º–∞ —Ç–æ—á–∫–∏ –¥–æ—Å—Ç—É–ø–∞ –Ω–∞ —Ä–µ–∂–∏–º –∫–ª–∏–µ–Ω—Ç–∞ Wi-fi.

–ù–æ –≤ Serial –¥–æ–ª–∂–Ω—ã –≤—ã–≤–æ–¥–∏—Ç—Å—è —Å–æ—Å—Ç–æ—è–Ω–∏—è –ø–ª–∞—Ç—ã:

–ö–æ–¥:

st:0x1 (POWERON_RESET),boot:0x13 (SPI_FAST_FLASH_BOOT)

–ü—Ä–∏ –æ–±–Ω–æ–≤–ª–µ–Ω–∏–∏ –ø—Ä–æ—à–∏–≤–∫–∏ –≤—Å–µ –Ω–∞—Å—Ç—Ä–æ–π–∫–∏ —Ö—Ä–∞–Ω–∏–º—ã–µ –≤ –ø–∞–º—è—Ç–∏ –Ω–µ –ø–µ—Ä–µ–ø–∏—Å—ã–≤–∞—é—Ç—Å—è, –ø—Ä–æ–≤–µ—Ä—å—Ç–µ –∫–æ—Ä—Ä–µ–∫—Ç–Ω–æ—Å—Ç—å –Ω–∞—Å—Ç—Ä–æ–µ–∫.

–í —Å–∞–º–æ–π —Å—Ç—Ä—É–∫—Ç—É—Ä–µ MQTT —Ç–æ–ø–∏–∫–∞ —Ç–∞–∫–∂–µ –±—ã–ª–∏ —Å–¥–µ–ª–∞–Ω—ã –∏–∑–º–µ–Ω–µ–Ω–∏—è, –¥–æ–±–∞–≤–ª–µ–Ω –µ—â–µ –æ–¥–∏–Ω –ø–æ–¥—É—Ä–æ–≤–µ–Ω—å –≤ –≤–∏–¥–µ –Ω–æ–º–µ—Ä–∞ —Å—á–µ—Ç—á–∏–∫–∞.

–ë—ã–ª–æ:

–ö–æ–¥:

"mirtek/–ø–∞—Ä–∞–º–µ—Ç—Ä—ã –∏ –∑–∞—á–µ–Ω–∏—è"

–°—Ç–∞–ª–æ:

–ö–æ–¥:

"mirtek/" + (String)MeterAdressValue + "/–ø–∞—Ä–∞–º–µ—Ç—Ä—ã –∏ –∑–Ω–∞—á–µ–Ω–∏—è"

–ü—Ä–æ–≤–µ—Ä—å—Ç–µ –ø—Ä–∏ –ø–æ–º–æ—â–∏ MQTT Explorer.

–ê –Ω–∏–∫—Ç–æ –Ω–µ —Å–º–æ—Ç—Ä–µ–ª –≤ —Å—Ç–æ—Ä–æ–Ω—É EspEasy? –¢–∞–º –∏ OTA, –∏ –≤—ç–±–º–æ—Ä–¥–∞. –ò –ø–ª–∞–≥–∏–Ω CC1101 –µ—Å—Ç—å, –∫–æ—Ç–æ—Ä—ã–π –º–æ–∂–Ω–æ, –Ω–∞–≤–µ—Ä–Ω–æ–µ, –≤–∑—è—Ç—å –∑–∞ –æ—Å–Ω–æ–≤—É

–¢–∞–º —Å–∫–æ—Ä–µ–π –≤—Å–µ–≥–æ —ç—Ç–∞ –Ω–∞—Å—Ç—Ä–æ–π–∫–∞ —Ä–∞—Å—Å–º–∞—Ç—Ä–∏–≤–∞–µ—Ç—Å—è –ø—Ä–æ—Å—Ç–æ –∫–∞–∫ "—Ç—Ä—É–±–∞" UART (Serial) –º–µ–∂–¥—É ESP –∏ CC1101, —Ç–∞–∫ –∂–µ –µ—Å—Ç—å –º–æ–¥—É–ª–∏ –∫–æ—Ç–æ—Ä—ã–µ –≤ —Å–µ–±–µ. —Å–æ–¥–µ—Ä–∂–∞—Ç –¥–æ–ø–æ–ª–Ω–∏—Ç–µ–ª—å–Ω—ã–π –∫–æ–Ω—Ç—Ä–æ–ª–ª–µ—Ä –∏ –Ω–∞ –≤—Ö–æ–¥–µ —Ç–∞–º —É–∂–µ UART, –∞ –Ω–µ SPI –∫–∞–∫ –≤ –Ω–∞—à–µ–º —Å–ª—É—á–∞–µ.

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

Dismas

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –ß—Ç –∏—é–ª 06, 2023 10:17:09

–ü–æ—Ç—Ä–æ–≥–∞–ª –ª–∞–ø–æ–π –ø–∞—è–ª—å–Ω–∏–∫

Зарегистрирован: Вс май 02, 2021 18:58:49Сообщений: 365Откуда: 俄罗斯

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

...–ü–æ–º–µ–Ω—è–ª –≤ —Å–∫–µ—Ç—á–µ, –ø–æ—Å—Ç–∞–≤–∏–ª –≤–º–µ—Å—Ç–æ...

–≠—Ç–æ –ø—Ä–µ–∫—Ä–∞—Å–Ω–æ.

–£—á–∏—Ç—ã–≤–∞–µ—Ç–µ –±–∞–π—Ç—Å—Ç–∞—Ñ—Ñ–∏–Ω–≥ ?

–û–¥–∏–Ω –∏–∑ –ø—Ä–∏–º–µ—Ä–æ–≤ - –ø—Ä–∏–Ω—è—Ç—ã–π –ø–∞–∫–µ—Ç:

73h,55h,7,0,0FFh,0FFh,7Ch,64h,1Ch,0A8h,5,5Bh,0,13h,26h,5,0,3,4,16h,73h,22h,55h –í–∏–¥–∏–º —Å—Ç–∞–Ω–¥–∞—Ä—Ç–Ω–∞—è –¥–ª–∏–Ω–Ω–∞ +7 –±–∞–π—Ç, –∞ –≤ –ø–∞–∫–µ—Ç–µ –Ω–∞ 1 –±–∞–π—Ç –±–æ–ª—å—à–µ.

CRC –Ω–µ —Å–æ–π–¥—ë—Ç—Å—è, –Ω—É–∂–Ω–æ –ø—Ä–æ–∏–∑–≤–µ—Å—Ç–∏ –æ–±—Ä–∞—Ç–Ω—ã–π –±–∞–π—Ç—Å—Ç–∞—Ñ—Ñ–∏–Ω–≥, –∏ —Ç–æ–ª—å–∫–æ –ø–æ—Å–ª–µ —ç—Ç–æ–≥–æ –ø–æ–¥—Å—á–∏—Ç—ã–≤–∞—Ç—å CRC –∏ —Å—Ä–∞–≤–Ω–∏–≤–∞—Ç—å

—Å —Ç–µ–º, —á—Ç–æ –∏–º–µ–µ—Ç—Å—è –≤ –ø–∞–∫–µ—Ç–µ –Ω–∞ –ø—Ä–µ–¥–º–µ—Ç "–ø—Ä–∞–≤–∏–ª—å–Ω–æ—Å—Ç–∏"

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

SysCat

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –ß—Ç –∏—é–ª 06, 2023 20:49:02

–ó–∞—Ä–µ–≥–∏—Å—Ç—Ä–∏—Ä–æ–≤–∞–Ω: –í—Å –∞–≤–≥ 26, 2012 07:47:41–°–æ–æ–±—â–µ–Ω–∏–π: 62

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

CRC –∂–µ —Å—á–∏—Ç–∞–µ—Ç—Å—è —Ç–∞–º –∞–≤—Ç–æ–º–∞—Ç–æ–º, –ø–∞–∫–µ—Ç—ã –ø—Ä–∏–ª–µ—Ç–∞—é—Ç –∏ –ø—Ä–æ—Å—è—Ç—Å—è, –¥–∞–Ω–Ω—ã–µ –≤—ã–¥–∞—ë—Ç.

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

–Ý–µ–∫–ª–∞–º–∞

Dismas

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –ß—Ç –∏—é–ª 06, 2023 22:21:57

–ü–æ—Ç—Ä–æ–≥–∞–ª –ª–∞–ø–æ–π –ø–∞—è–ª—å–Ω–∏–∫

Зарегистрирован: Вс май 02, 2021 18:58:49Сообщений: 365Откуда: 俄罗斯

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

CRC –∂–µ —Å—á–∏—Ç–∞–µ—Ç—Å—è —Ç–∞–º –∞–≤—Ç–æ–º–∞—Ç–æ–º...

–°–µ—Ä—å—ë–∑–Ω–æ ?

–ê –≤–æ—Ç –≤ –ø—Ä–∏–≤–µ–¥—ë–Ω–Ω–æ–º –º–Ω–æ—é –ø–∞–∫–µ—Ç–µ –≤—ã—à–µ –∫–∞–∫–∞—è CRC ?

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

SysCat

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –ü—Ç –∏—é–ª 07, 2023 14:45:19

–ó–∞—Ä–µ–≥–∏—Å—Ç—Ä–∏—Ä–æ–≤–∞–Ω: –í—Å –∞–≤–≥ 26, 2012 07:47:41–°–æ–æ–±—â–µ–Ω–∏–π: 62

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

–°–æ–≥–ª–∞—Å–Ω–æ —Å—Ç—Ä—É–∫—Ç—É—Ä–µ –ø–∞–∫–µ—Ç–∞ –≤—Ä–æ–¥–µ –ø—Ä–µ–¥–ø–æ—Å–ª–µ–¥–Ω–∏–π –±–∞–π—Ç?? - 22h –¥–æ–ª–∂–Ω–∞ –±—ã—Ç—å.

–§—É–Ω–∫—Ü–∏–∏ –ø—Ä–∏—ë–º–∞ –∏ –ø–µ—Ä–µ–¥–∞—á–∏ –ø–∞–∫–µ—Ç–æ–≤ —è –Ω–µ —Ç—Ä–æ–≥–∞–ª, —Ç–æ–ª—å–∫–æ 1 –ø–∞—Ä–∞–º–µ—Ç—Ä –≤ —Ñ—É–Ω–∫—Ü–∏–∏ —Ñ–æ—Ä–º–∏—Ä–æ–≤–∞–Ω–∏—è –ø–∞–∫–µ—Ç–∞ –¥–ª—è –ø–µ—Ä–µ–¥–∞—á–∏.

–Ø –Ω–µ –ø–∏—Å–∞—Ç—å, —è —á–∏—Ç–∞—Ç–µ–ª—å

, —è —Ç–æ–ª—å–∫–æ –æ–¥–∏–Ω –±–∞–π—Ç –≤ –ø–∞—Ä–∞–º–µ—Ç—Ä–µ –ø–µ—Ä–µ–¥–∞—á–∏ –ø–∞–∫–µ—Ç–∞ –ø–æ–ø—Ä–∞–≤–∏–ª, –ø—Ä–æ–≤–µ—Ä–∫–∏ CRC –≤—Ä–æ–¥–µ —Ç–∞–º –Ω–µ—Ç –≤ –∫–æ–¥–µ, –∞ –≤—Å–µ –Ω—É–∂–Ω—ã–µ –ø–∞—Ä–∞–º–µ—Ç—Ä—ã –ø—Ä–∏—Ö–æ–¥—è—Ç –∏ –ø—Ä–∏ 0x9F 0xFF, –∏ –ø—Ä–∏ 0xFF 0xFF, –∏ –ø—Ä–∏ 0FE 0xFF, —Ä–∞–Ω–µ–µ –≤ –∫–æ–¥–µ —Ç–æ –≤–æ–æ–±—â–µ –≤ –æ–¥–Ω–æ–º –ø–∞–∫–µ—Ç–µ –ø–µ—Ä–µ–¥–∞–≤–∞–ª–∏ 0x9F 0xFF, –∞ –¥—Ä—É–≥–æ–º –º–µ—Å—Ç–µ 0xFF 0xFF –ø–µ—Ä–µ–¥–∞–≤–∞–ª–∏.

–ü—Ä–∏ –æ—Ç–ø—Ä–∞–≤–∫–µ —Å—Ç–∞–ª–∏ CRC —Ç–∞–∫:

–ö–æ–¥:

//–≤—ã—á–∏—Å–ª—è–µ–º –∏ –¥–æ–±–∞–≤–ª—è–µ–º –±–∞–π—Ç crc

–∞ –ø—Ä–∏ –ø—Ä–∏–µ–º–µ –ø–∞–∫–µ—Ç–∞ —Ç–∞–∫:

–ö–æ–¥:

crc.reset();

–ê –ø—Ä–æ–≤–µ—Ä–∫—É CRC –≤ —Å–∞–º–æ–º –∫–æ–¥–µ –≤—ã–ø–∏–ª–∏–ª–∏ –µ—â–µ –¥–æ –º–µ–Ω—è

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

Dismas

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –ü—Ç –∏—é–ª 07, 2023 22:12:08

–ü–æ—Ç—Ä–æ–≥–∞–ª –ª–∞–ø–æ–π –ø–∞—è–ª—å–Ω–∏–∫

Зарегистрирован: Вс май 02, 2021 18:58:49Сообщений: 365Откуда: 俄罗斯

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

–°–æ–≥–ª–∞—Å–Ω–æ —Å—Ç—Ä—É–∫—Ç—É—Ä–µ –ø–∞–∫–µ—Ç–∞ –≤—Ä–æ–¥–µ –ø—Ä–µ–¥–ø–æ—Å–ª–µ–¥–Ω–∏–π –±–∞–π—Ç?? - 22h –¥–æ–ª–∂–Ω–∞ –±—ã—Ç—å.

73h,55h,7,0,0FFh,0FFh,7Ch,64h,1Ch,0A8h,5,5Bh,0,13h,26h,5,0,3,4,16h,

73h,22h ,55h

–í—ã–Ω—É–∂–¥–µ–Ω —Ä–∞–∑–æ—á–∞—Ä–æ–≤–∞—Ç—å, –≤ –¥–∞–Ω–Ω–æ–º —Å–ª—É—á–∞–µ, CRC

73 –ø–æ—Ç–æ–º—É –∫–∞–∫ –∏–º–µ–µ—Ç –º–µ—Å—Ç–æ –±–∞–π—Ç—Å—Ç–∞—Ñ—Ñ–∏–Ω–≥.

–°–º–æ—Ç—Ä–∏–º –æ–ø–∏—Å–∞–Ω–∏–µ –ø—Ä–æ—Ç–æ–∫–æ–ª–∞ –æ–±–º–µ–Ω–∞:

–ü—Ä–∏ —Ñ–æ—Ä–º–∏—Ä–æ–≤–∞–Ω–∏–∏ –ø–∞–∫–µ—Ç–∞, –µ—Å–ª–∏ –º–µ–∂–¥—É —Å—Ç–∞—Ä—Ç–æ–≤—ã–º–∏ –±–∞–π—Ç–∞–º–∏ 73 55 –∏ —Å—Ç–æ–ø–æ–≤—ã–º–∏ 55 –∏–º–µ—é—Ç—Å—è 73 –∏–ª–∏ 55,

—Ç–æ –æ–Ω–∏ –∑–∞–º–µ–Ω—è—é—Ç—Å—è –Ω–∞ –ø–æ—Å–ª–µ–¥–æ–≤–∞—Ç–µ–ª—å–Ω–æ—Å—Ç–∏ 73 22 –∏ 73 11 —Å–æ–æ—Ç–≤–µ—Ç—Å—Ç–≤–µ–Ω–Ω–æ.

–í –¥–∞–Ω–Ω–æ–º –∫–æ–Ω–∫—Ä–µ—Ç–Ω–æ–º —Å–ª—É—á–∞–µ

73 22 —á—Ç–æ —ç–∫–≤–∏–≤–∞–ª–µ–Ω—Ç–Ω–æ 73. –ü—Ä–∏ —Ä–∞–∑–±–æ—Ä–µ –ø–∞–∫–µ—Ç–∞ –Ω–µ–æ–±—Ö–æ–¥–∏–º–æ –ø—Ä–æ–≤–µ—Ä—è—Ç—å

–Ω–∞–ª–∏—á–∏–µ —Å—Ç–∞—Ä—Ç-—Å—Ç–æ–ø –ø–æ—Å–ª–µ–¥–æ–≤–∞—Ç–µ–ª—å–Ω–æ—Å—Ç–∏ –∞ –º–µ–∂–¥—É –Ω–∏–º–∏ –Ω–∞–ª–∏—á–∏–µ –±–∞–π—Ç—Å—Ç–∞—Ñ—Ñ–∏–Ω–≥–∞.

(–î–ª–∏–Ω–Ω–∞ –ø–∞–∫–µ—Ç–∞ –≤ –ª—é–±–æ–º —Å–ª—É—á–∞–µ –æ—Å—Ç–∞—ë—Ç—Å—è –ø—Ä–∞–≤–∏–ª—å–Ω–æ–π, –æ —á—ë–º —è –≥–æ–≤–æ—Ä–∏–ª —Ä–∞–Ω—å—à–µ.)

–ü–æ—Å–ª–µ —ç—Ç–æ–≥–æ –ø–æ–¥—Å—á–∏—Ç—ã–≤–∞—Ç—å CRC —Å—Ä–∞–≤–Ω–∏–≤–∞—Ç—å —Å –∏–º–µ—é—â–µ–π—Å—è –≤ –ø–∞–∫–µ—Ç–µ –∏ —Ç–æ–ª—å–∫–æ –ø–æ—Å–ª–µ —ç—Ç–æ–≥–æ –ø–∞—Ä—Å–∏—Ç—å –ø–∞–∫–µ—Ç.

–ï—Å–ª–∏ —ç—Ç–æ–≥–æ –Ω–µ –¥–µ–ª–∞—Ç—å, –ø–æ—è–≤–ª—è—é—Ç—Å—è –º–∏—Å—Ç–∏—á–µ—Å–∫–∏–µ "–∫—Ä–∏–≤—ã–µ" –æ—Ç–≤–µ—Ç—ã.

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

SysCat

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –°–± –∏—é–ª 08, 2023 15:26:07

–ó–∞—Ä–µ–≥–∏—Å—Ç—Ä–∏—Ä–æ–≤–∞–Ω: –í—Å –∞–≤–≥ 26, 2012 07:47:41–°–æ–æ–±—â–µ–Ω–∏–π: 62

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

Dismas

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –°–± –∏—é–ª 08, 2023 17:12:40

–ü–æ—Ç—Ä–æ–≥–∞–ª –ª–∞–ø–æ–π –ø–∞—è–ª—å–Ω–∏–∫

Зарегистрирован: Вс май 02, 2021 18:58:49Сообщений: 365Откуда: 俄罗斯

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

...–ø–æ–ø—Ä–æ–±—É—é —Ä–∞–∑–æ–±—Ä–∞—Ç—å—Å—è —Å —ç—Ç–∏–º –≤–æ–ª—à–µ–±–Ω—ã–º –±–∞–π—Å—Ç–∞—Ñ—Ñ–∏–Ω–≥–æ–º...

–û–Ω –Ω—É–∂–µ–Ω –ø–æ –æ–¥–Ω–æ–π –ø—Ä–∏—á–∏–Ω–µ:

–æ—Ç–¥–µ–ª–∏—Ç—å —Å—Ç–∞—Ä—Ç–æ–≤—É—é/—Å—Ç–æ–ø–æ–≤—É—é –ø–æ—Å–ª–µ–¥–æ–≤–∞—Ç–µ–ª—å–Ω–æ—Å—Ç—å –æ—Ç –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–æ–Ω–Ω—ã—Ö –±–∞–π—Ç–æ–≤ –º–µ–∂–¥—É –Ω–∏–º–∏, –Ω–µ –±–æ–ª–µ–µ —Ç–æ–≥–æ.

–ù–∞–∑–≤–∞–Ω–∏–µ –ø—Ä–∞–≤–¥–∞ –≥—Ä–æ–º–∫–æ–µ, –≤–ø—Ä–æ—á–µ–º —ç—Ç–æ —Ç–∞–∫ –∂–µ –∫–∞–∫ –∞–Ω—á–æ—É—Å, –∫—Ä–∞—Å–∏–≤–æ, –≥—Ä–æ–º–∫–æ –∞ –Ω–∞ –¥–µ–ª–µ - –æ–±—ã—á–Ω–∞—è —Ö–∞–º—Å–∞

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

SysCat

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –ü–Ω –∏—é–ª 10, 2023 08:07:40

–ó–∞—Ä–µ–≥–∏—Å—Ç—Ä–∏—Ä–æ–≤–∞–Ω: –í—Å –∞–≤–≥ 26, 2012 07:47:41–°–æ–æ–±—â–µ–Ω–∏–π: 62

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

–¢–∞–∫ —Ä–∞–∑–¥–µ–ª–µ–Ω–∏–µ –≤ –∫–æ–¥–µ –ø—Ä–æ–∏—Å—Ö–æ–¥–∏—Ç, –æ—Ç–≤–µ—Ç–Ω—ã–π –ø–∞–∫–µ—Ç –∫–ª–∞–¥–µ—Ç—Å—è –ø—Ä–æ—Å—Ç–æ –≤ –º–∞—Å—Å–∏–≤ –±–∞–π—Ç–æ–≤, –æ—Ç–∫—É–¥–∞ –ø–∞—Ä—Å–∏—Ç—Å—è —Ç—É–ø–æ –ø–æ —ç–ª–µ–º–µ–Ω—Ç–∞–º. –°—Ç–∞—Ä—Ç/—Å—Ç–æ–ø –ø—Ä–æ–≤–µ—Ä—è–µ—Ç—Å—è –≤ —É—Å–ª–æ–≤–∏—è—Ö –ø–∞—Ä—Å–∏–Ω–≥–∞ —á—Ç–æ –æ–Ω–∏ –Ω–∞ —Å–≤–æ–∏—Ö –º–µ—Å—Ç–∞—Ö:

–ö–æ–¥:

if ((resultbuffer[0] == 0x73) and (resultbuffer[1] == 0x55) and (resultbuffer[2] == 0x07) and (resultbuffer[6] == (atoi(MeterAdressValue) & 0xff)) and (resultbuffer[7] == ((atoi(MeterAdressValue) >> 8) & 0xff)) and (resultbuffer[21] == 0x55))

–≠–ª–µ–º–µ–Ω—Ç—ã 0, 1 - —Å—Ç–∞—Ä—Ç, 21 - —Å—Ç–æ–ø, –æ—Å—Ç–∞–ª—å–Ω–æ–µ –¥–∞–Ω–Ω—ã–µ

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

Dismas

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –ü–Ω –∏—é–ª 10, 2023 09:46:49

–ü–æ—Ç—Ä–æ–≥–∞–ª –ª–∞–ø–æ–π –ø–∞—è–ª—å–Ω–∏–∫

Зарегистрирован: Вс май 02, 2021 18:58:49Сообщений: 365Откуда: 俄罗斯

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

...–°—Ç–∞—Ä—Ç/—Å—Ç–æ–ø –ø—Ä–æ–≤–µ—Ä—è–µ—Ç—Å—è –≤ —É—Å–ª–æ–≤–∏—è—Ö –ø–∞—Ä—Å–∏–Ω–≥–∞ —á—Ç–æ –æ–Ω–∏ –Ω–∞ —Å–≤–æ–∏—Ö –º–µ—Å—Ç–∞—Ö...

–î–∞ –±–µ–∑ –ø—Ä–æ–±–ª–µ–º, —É–¥–∞—á–∏.

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

SysCat

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –ü–Ω –∏—é–ª 10, 2023 13:50:29

–ó–∞—Ä–µ–≥–∏—Å—Ç—Ä–∏—Ä–æ–≤–∞–Ω: –í—Å –∞–≤–≥ 26, 2012 07:47:41–°–æ–æ–±—â–µ–Ω–∏–π: 62

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

–ù–æ –í—ã –ø—Ä–∞–≤—ã, –Ω–∞–¥–æ —Å–¥–µ–ª–∞—Ç—å –≤—Å–µ –ø–æ —É–º—É, —á—Ç–æ–±—ã –ø–µ—Ä–µ–∑–∞–ø—Ä–∞—à–∏–≤–∞—Ç—å —Ç–∞–∫ –∂–µ –±–∏—Ç—ã–µ –ø–∞–∫–µ—Ç—ã. –ë—É–¥–µ–º —Ä–∞–∑–±–∏—Ä–∞—Ç—å—Å—è, –ø–æ–∫–∞ –≤ –æ—Ç–ø—É—Å–∫–µ –∏ –¥–∞–ª–µ–∫–æ –æ—Ç –ø—É–ª—å—Ç–∞. –ù–µ –æ–±–∏–∂–∞–π—Ç–µ—Å—å!

–ò –≤ –æ–ø–∏—Å–∞–Ω–∏–∏ –ø—Ä–æ—Ç–æ–∫–æ–ª–∞ –Ω–∞–ø–∏—Å–∞–Ω–æ —Ç–æ–ª—å–∫–æ:

–¶–∏—Ç–∞—Ç–∞:

–ë–∞–π—Ç—Å—Ç–∞—Ñ—Ñ–∏–Ω–≥—É –ø–æ–¥–≤–µ—Ä–≥–∞—é—Ç—Å—è –≤—Å–µ –±–∞–π—Ç—ã –ø–∞–∫–µ—Ç–∞ –∑–∞ –∏—Å–∫–ª—é—á–µ–Ω–∏–µ–º —Å—Ç–∞—Ä—Ç–æ–≤—ã—Ö –∏ —Å—Ç–æ–ø–æ–≤–æ–≥–æ.

–ò –Ω–µ–º–Ω–æ–≥–æ –Ω–µ –ø–æ–Ω–∏–º–∞—é –∫–∞–∫ –æ–Ω —Ä–∞–±–æ—Ç–∞–µ—Ç? –¢–æ–ª—å–∫–æ –∑–∞–º–µ–Ω–∞ –æ–ø—Ä–µ–¥–µ–ª–µ–Ω–Ω–æ–π –ø–æ—Å–ª–µ–¥–æ–≤–∞—Ç–µ–ª—å–Ω–æ—Å—Ç–∏ –Ω–∞ –æ–ø—Ä–µ–¥–µ–ª—ë–Ω–Ω—É—é –¥—Ä—É–≥—É—é? –¢—É—Ç —Ç–æ–ª—å–∫–æ –æ–ø—Ä–µ–¥–µ–ª–µ–Ω–Ω—ã–µ –±–∞–π—Ç—ã –ø—Ä–∏–≤–æ–¥—è—Ç—Å—è. –ü—Ä–æ—Å—Ç–∏—Ç–µ –∑–∞ –≥–ª—É–ø–æ—Å—Ç—å, –Ω–æ —è –ø–æ–∫–∞ –Ω–µ –ø–æ–Ω–∏–º–∞—é –∫–∞–∫ —Ä–∞–±–æ—Ç–∞–µ—Ç —ç—Ç–æ—Ç –±–∞–π—Ç—Å—Ç–∞—Ñ—Ñ–∏–Ω–≥ –¥–ª—è –æ—Å—Ç–∞–ª—å–Ω—ã—Ö –¥–∞–Ω–Ω—ã—Ö. –° CRC –≤—Å—ë –∫—É–¥–∞ –ø–æ–Ω—è—Ç–Ω–µ–µ –∏ –ø—Ä–∏–º–µ—Ä —Ä–∞—Å—á—ë—Ç–∞ –ø—Ä–∏–≤–µ–¥—ë–Ω —Ö–æ—Ç—å –∏ –¥–ª—è Delphi.

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

Dismas

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –í—Ç –∏—é–ª 18, 2023 00:07:58

–ü–æ—Ç—Ä–æ–≥–∞–ª –ª–∞–ø–æ–π –ø–∞—è–ª—å–Ω–∏–∫

Зарегистрирован: Вс май 02, 2021 18:58:49Сообщений: 365Откуда: 俄罗斯

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

...–Ω–æ —è –ø–æ–∫–∞ –Ω–µ –ø–æ–Ω–∏–º–∞—é –∫–∞–∫ —Ä–∞–±–æ—Ç–∞–µ—Ç —ç—Ç–æ—Ç –±–∞–π—Ç—Å—Ç–∞—Ñ—Ñ–∏–Ω–≥ –¥–ª—è –æ—Å—Ç–∞–ª—å–Ω—ã—Ö –¥–∞–Ω–Ω—ã—Ö...

–°—Ç—Ä–∞–Ω–Ω–æ, –≤—Ä–æ–¥–µ –±—ã –æ–¥–Ω–æ–∑–Ω–∞—á–Ω–æ –Ω–∞–ø–∏—Å–∞–Ω–æ –≤ —Å—Ç–∞–Ω–¥–∞—Ä—Ç–µ... –Ω—É –ª–∞–¥–Ω–æ, –ø–æ–ø—Ä–æ–±—É—é –µ—â—ë —Ä–∞–∑.

–ò —Ç–∞–∫:

-–°—Ç–∞—Ä—Ç–æ–≤–∞—è –ø–æ—Å–ª–µ–¥–æ–≤–∞—Ç–µ–ª—å–Ω–æ—Å—Ç—å –∏–º–µ–µ—Ç –≤–∏–¥

73 55 –¥–∞–ª–µ–µ –∏–¥—É—Ç –≤—Å—è–∫–∏–µ —Ä–∞–∑–Ω—ã–µ –¥–∞–Ω–Ω—ã–µ, –º–∞—Ä–∫–µ—Ä–æ–º –∫–æ–Ω—Ü–∞ —Å–ª—É–∂–∏—Ç –±–∞–π—Ç

55 .

–ü–æ —ç—Ç–∏–º –ø—Ä–∏–∑–Ω–∞–∫–∞–º –Ω–∞—Ö–æ–¥—è—Ç –Ω–∞—á–∞–ª–æ/–∫–æ–Ω–µ—Ü –ø–∞–∫–µ—Ç–∞.

–¢–µ–ø–µ—Ä—å –ø—Ä–µ–¥–ø–æ–ª–æ–∂–∏–º, —á—Ç–æ –≤ —Å–µ—Ä–µ–¥–∏–Ω–µ –ø–∞–∫–µ—Ç–∞ –∏–º–µ–µ—Ç—Å—è –æ–¥–∏–Ω –∏–ª–∏ –Ω–µ—Å–∫–æ–ª—å–∫–æ –±–∞–π—Ç–æ–≤ –¥–∞–Ω–Ω—ã—Ö —Å–æ –∑–Ω–∞—á–µ–Ω–∏–µ–º

55 .

–ö–∞–∫ –∏—Ö —Ä–∞—Å—Å–º–∞—Ç—Ä–∏–≤–∞—Ç—å ? –ö–∞–∫ –º–∞—Ä–∫–µ—Ä –∫–æ–Ω—Ü–∞ –ø–∞–∫–µ—Ç–∞ ?

–ò–ª–∏ –∏–º–µ–µ—Ç—Å—è –±–∞–π—Ç—ã —Å–æ –∑–Ω–∞—á–µ–Ω–∏–µ–º

73 , –∫–∞–∫ –µ–≥–æ –≤–æ—Å–ø—Ä–∏–Ω–∏–º–∞—Ç—å ?

–î–ª—è —Ç–æ–≥–æ, —á—Ç–æ –±—ã —Ä–∞–∑–¥–µ–ª–∏—Ç—å –¥–∞–Ω–Ω—ã–µ –∏ –º–∞—Ä–∫–µ—Ä—ã –Ω–∞—á–∞–ª–∞ –∏ –∫–æ–Ω—Ü–∞, –∏ –≤–≤–µ–¥–µ–Ω–æ —ç—Ç–æ —Å–∞–º–æ–µ –ø–æ–Ω—è—Ç–∏–µ

–±–∞–π—Ç—Å—Ç–∞—Ñ—Ñ–∏–Ω–≥ ,

–≥–¥–µ –∑–∞–º–µ–Ω—è—é—Ç—Å—è –Ω–µ–∫–æ—Ç–æ—Ä—ã–µ –±–∞–π—Ç—ã –Ω–∞ –ø–æ—Å–ª–µ–¥–æ–≤–∞—Ç–µ–ª—å–Ω–æ—Å—Ç–∏

73 11 –∏

73 22 .

–ö–∞–∫ –æ–±—Ä–∞–±–∞—Ç—ã–≤–∞—Ç—å ?

–ù–∞—Ö–æ–¥–∏–º —Å—Ç–∞—Ä—Ç–æ–≤—É—é –ø–æ—Å–ª–µ–¥–æ–≤–∞—Ç–µ–ª—å–Ω–æ—Å—Ç—å

73 55 , –¥–∞–ª–µ–µ –ø–æ—Å–ª–µ–¥–æ–≤–∞—Ç–µ–ª—å–Ω–æ —Å—Ä–∞–≤–Ω–∏–≤–∞–µ–º –≤—Å–µ –±–∞–π—Ç—ã —Å

73 ,

–µ—Å–ª–∏ —Ç–∞–∫–æ–≤–æ–π –Ω–∞—Ö–æ–¥–∏–º, –ø—Ä–æ–≤–µ—Ä—è–µ–º —Å–ª–µ–¥—É—é—â–∏–π –∑–∞ –Ω–∏–º –±–∞–π—Ç, –µ—Å–ª–∏ —ç—Ç–æ

11 —Ç–æ –∑–∞–º–µ–Ω—è–µ–º —ç—Ç–∏

–¥–≤–∞ –±–∞–π—Ç–∞ –Ω–∞

55 , –µ—Å–ª–∏ —ç—Ç–æ

22 —Ç–æ –∑–∞–º–µ–Ω—è–µ–º —ç—Ç–∏ –¥–≤–∞ –±–∞–π—Ç–∞ –Ω–∞

73 –∏ —Ç–∞–∫ –¥–æ –º–∞—Ä–∫–µ—Ä–∞ –∫–æ–Ω—Ü–∞ –ø–∞–∫–µ—Ç–∞

55 .

–¢–æ–ª—å–∫–æ –ø–æ—Å–ª–µ —ç—Ç–æ–≥–æ –¥–ª–∏–Ω–Ω–∞ –ø–∞–∫–µ—Ç–∞ –±—É–¥–µ—Ç –≤–µ—Ä–Ω–æ–π, –∞ –µ–≥–æ CRC –ø—Ä–∏ —Ä–∞—Å—á—ë—Ç–µ –±—É–¥–µ—Ç –ø—Ä–∞–≤–∏–ª—å–Ω–æ–π.

–î—Ä—É–≥–∏–µ –±–∞–π—Ç—ã –Ω–µ –∏–∑–º–µ–Ω—è—é—Ç—Å—è.

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

SysCat

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –í—Ç –∏—é–ª 18, 2023 10:30:20

–ó–∞—Ä–µ–≥–∏—Å—Ç—Ä–∏—Ä–æ–≤–∞–Ω: –í—Å –∞–≤–≥ 26, 2012 07:47:41–°–æ–æ–±—â–µ–Ω–∏–π: 62

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

–°–ø–∞—Å–∏–±–æ –∑–∞ –ø–æ–º–æ—â—å,

Dismas !

–ü—Ä–æ—Å—Ç–æ —è –¥—É–º–∞–ª —á—Ç–æ –¥–ª—è –¥—Ä—É–≥–∏—Ö –≤—Ö–æ–¥–Ω—ã—Ö –¥–∞–Ω–Ω—ã—Ö –¥—Ä—É–≥–∏–µ –≤—ã—Ö–æ–¥–Ω—ã–µ, –∞ –æ–∫–∞–∑—ã–≤–∞–µ—Ç—Å—è –≤—Å–µ –ø—Ä–æ—Å—Ç–æ, —Ç–æ–ª—å–∫–æ

73 –∏

55 –≤ –¥–∞–Ω–Ω—ã—Ö –æ–±—Ä–∞–±–∞—Ç—ã–≤–∞–µ–º –Ω—É –∏ —Å–æ–æ—Ç–≤–µ—Å—Ç–≤–µ–Ω–Ω–æ

73 11 –∏

73 22 .

–í–µ—Ä–Ω—É—Å—å —Å –æ—Ç–ø—É—Å–∫–∞ —Ç–æ–≥–¥–∞ –±—É–¥—É —Ä–µ–∞–ª–∏–∑–æ–≤—ã–≤–∞—Ç—å —ç—Ç–æ, –∞ —Ç–∞–∫ –∂–µ –º–æ–∂–Ω–æ —Å–ø–æ–∫–æ–π–Ω–æ –±—É–¥–µ—Ç –¥–æ–±–∞–≤–∏—Ç—å –ø—Ä–æ–≤–µ—Ä–∫—É CRC –∏ –ø–µ—Ä–µ–∑–∞–ø—Ä–æ—Å –±–∏—Ç—ã—Ö –ø–∞–∫–µ—Ç–æ–≤. –í–º–µ—Å—Ç–µ - —Å–∏–ª–∞!

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

SysCat

–ó–∞–≥–æ–ª–æ–≤–æ–∫ —Å–æ–æ–±—â–µ–Ω–∏—è: Re: –ú–æ–¥—É–ª—å –æ—Ç–æ–±—Ä–∞–∂–µ–Ω–∏—è –∏–Ω—Ñ–æ—Ä–º–∞—Ü–∏–∏ –ú–ò–Ý–¢-830 –∏–∑ –∞—Ä–¥—É–∏–Ω—ã

–î–æ–±–∞–≤–ª–µ–Ω–æ: –ü–Ω –∏—é–ª 31, 2023 13:04:46

–ó–∞—Ä–µ–≥–∏—Å—Ç—Ä–∏—Ä–æ–≤–∞–Ω: –í—Å –∞–≤–≥ 26, 2012 07:47:41–°–æ–æ–±—â–µ–Ω–∏–π: 62

–Ý–µ–π—Ç–∏–Ω–≥ —Å–æ–æ–±—â–µ–Ω–∏—è: 0

–î–æ–±–∞–≤–∏–ª –æ–±—Ä–∞–±–æ—Ç–∫—É –ø—Ä–∏–Ω—è—Ç–æ–≥–æ –ø–∞–∫–µ—Ç–∞ –æ–±—Ä–∞—Ç–Ω—ã–º –±–∞–π—Ç—Å—Ç–∞—Ñ—Ñ–∏–Ω–≥–æ–º.

–î–ª—è –æ—Ç–ø—Ä–∞–≤–ª—è–µ–º–æ–≥–æ –ø–∞–∫–µ—Ç–∞ –ø–æ–∫–∞ –≤—Ä–æ–¥–µ –æ—Å–æ–±–æ –Ω–µ –Ω—É–∂–µ–Ω –±–∞–π—Ç—Å—Ç–∞—Ñ—Ñ–∏–Ω–≥, —Ç–∞–∫ –∫–∞–∫ –ø–æ–∫–∞ –≤ –æ—á–µ–Ω—å –∫—Ä–∞–π–Ω–µ–º —Å–ª—É—á–∞–µ —Ç–æ–ª—å–∫–æ –±–∞–π—Ç—ã —Å –Ω–æ–º–µ—Ä–æ–º —Å—á–µ—Ç—á–∏–∫–∞ –º–æ–≥—É—Ç —Å—Ç–∞—Ç—å

0x73 –∏–ª–∏

0x55 , –æ—Å—Ç–∞–ª—å–Ω—ã–µ –≤ —Ç–µ–∫—É—â–∏–π –º–æ–º–µ–Ω—Ç –æ—Ç–ª–∏—á–Ω—ã –æ—Ç –Ω–∏—Ö –∏ –Ω–µ —Ç—Ä–µ–±—É—é—Ç –∑–∞–º–µ–Ω—ã.

–ù–∞ –∏–¥–µ–∞–ª—å–Ω–æ—Å—Ç—å –∏ –æ–ø—Ç–∏–º–∏–∑–∏—Ä–æ–≤–∞–Ω–Ω–æ—Å—Ç—å –∫–æ–¥–∞ –Ω–µ –ø—Ä–µ—Ç–µ–Ω–¥—É—é:

–ö–æ–¥:

int j = 0; //–ó–Ω–∞—á–µ–Ω–∏–µ –∫–æ–º–ø–µ–Ω—Å–∏—Ä—É—é—â–µ–≥–æ —Å–º–µ—â–µ–Ω–∏—è –∏–Ω–¥–µ–∫—Å–∞

–¢–∞–∫ –∂–µ –≤—Ä–µ–º–µ–Ω–Ω–æ –¥–æ–±–∞–≤–∏–ª –≤—ã–≤–æ–¥ –æ—Ç–ø—Ä–∞–≤–ª–µ–Ω–Ω–æ–≥–æ/–ø—Ä–∏–Ω—è—Ç–æ–≥–æ –ø–∞–∫–µ—Ç–∞ –≤ MQTT –¥–ª—è –∫–æ–Ω—Ç—Ä–æ–ª—è.

–û—Ç–∫–ª—é—á–µ–Ω—ã –ø—Ä–æ–≤–µ—Ä–∫–∏ –Ω–∞ –ø—Ä–µ–¥–µ–ª—å–Ω—ã–µ –∑–Ω–∞—á–µ–Ω–∏—è (—Ä–∞–Ω–µ–µ –±—ã–ª —Ç–∞–∫–æ–π –∫–æ—Å—Ç—ã–ª—å).

–ü–æ–∫–∞ –∑–∞–ø—Ä–µ–¥–µ–ª—å–Ω—ã—Ö –∑–Ω–∞—á–µ–Ω–∏–π –Ω–µ –ø—Ä–∏–ª–µ—Ç–∞–ª–æ, –µ—â–µ —Ç–µ—Å—Ç–∏—Ä—É—é.

–î–æ–±–∞–≤–ª–µ–Ω–∞ –ø—Ä–æ–≤–µ—Ä–∫–∞ CRC.

–ü–æ–ø–æ–∑–∂–µ —Ç–æ–≥–¥–∞ –∑–∞–π–º—É—Å—å –ø–µ—Ä–µ–∑–∞–ø—Ä–æ—Å–æ–º –±–∏—Ç—ã—Ö –ø–∞–∫–µ—Ç–æ–≤.

–í–ª–æ–∂–µ–Ω–∏—è:

–ö–æ–º–º–µ–Ω—Ç–∞—Ä–∏–π –∫ —Ñ–∞–π–ª—É: –î–æ–±–∞–≤–ª–µ–Ω–∞ –æ–±—Ä–∞–±–æ—Ç–∫–∞ –æ–±—Ä–∞—Ç–Ω—ã–º –±–∞–π—Ç—Å—Ç–∞—Ñ—Ñ–∏–Ω–≥–æ–º, –≤—ã–≤–æ–¥ –æ—Ç–ø—Ä–∞–≤–ª–µ–Ω–Ω–æ–≥–æ/–ø—Ä–∏–Ω—è—Ç–æ–≥–æ –ø–∞–∫–µ—Ç–∞ –≤ MQTT, –æ—Ç–∫–ª—é—á–µ–Ω–∞ –ø—Ä–æ–≤–µ—Ä–∫–∞ –ø–∏–∫–æ–≤—ã—Ö –∑–Ω–∞—á–µ–Ω–∏–π, –¥–æ–±–∞–≤–ª–µ–Ω–∞ –ø—Ä–æ–≤–µ—Ä–∫–∞ CRC

My_Mirtek_GW_upd8.zip [8.77 KiB]

–°–∫–∞—á–∏–≤–∞–Ω–∏–π: 105

–í–µ—Ä–Ω—É—Ç—å—Å—è –Ω–∞–≤–µ—Ä—Ö

–°—Ç—Ä–∞–Ω–∏—Ü–∞ 7 –∏–∑ 15

[ –°–æ–æ–±—â–µ–Ω–∏–π: 291 ]

... , , , , , , ...

–ö—Ç–æ —Å–µ–π—á–∞—Å –Ω–∞ —Ñ–æ—Ä—É–º–µ

–°–µ–π—á–∞—Å —ç—Ç–æ—Ç —Ñ–æ—Ä—É–º –ø—Ä–æ—Å–º–∞—Ç—Ä–∏–≤–∞—é—Ç: –Ω–µ—Ç –∑–∞—Ä–µ–≥–∏—Å—Ç—Ä–∏—Ä–æ–≤–∞–Ω–Ω—ã—Ö –ø–æ–ª—å–∑–æ–≤–∞—Ç–µ–ª–µ–π –∏ –≥–æ—Å—Ç–∏: 18

–í—ã –Ω–µ –º–æ–∂–µ—Ç–µ –Ω–∞—á–∏–Ω–∞—Ç—å —Ç–µ–º—ã–Ω–µ –º–æ–∂–µ—Ç–µ –æ—Ç–≤–µ—á–∞—Ç—å –Ω–∞ —Å–æ–æ–±—â–µ–Ω–∏—è–Ω–µ –º–æ–∂–µ—Ç–µ —Ä–µ–¥–∞–∫—Ç–∏—Ä–æ–≤–∞—Ç—å —Å–≤–æ–∏ —Å–æ–æ–±—â–µ–Ω–∏—è–Ω–µ –º–æ–∂–µ—Ç–µ —É–¥–∞–ª—è—Ç—å —Å–≤–æ–∏ —Å–æ–æ–±—â–µ–Ω–∏—è–Ω–µ –º–æ–∂–µ—Ç–µ –¥–æ–±–∞–≤–ª—è—Ç—å –≤–ª–æ–∂–µ–Ω–∏—è